Fjern Osiris-virus - oppdateringer 2017

Osiris fjerningsguide for virus

Hva er Osiris ransomware virus?

Locky gjenfødt: Osiris ransomware viser seg selv

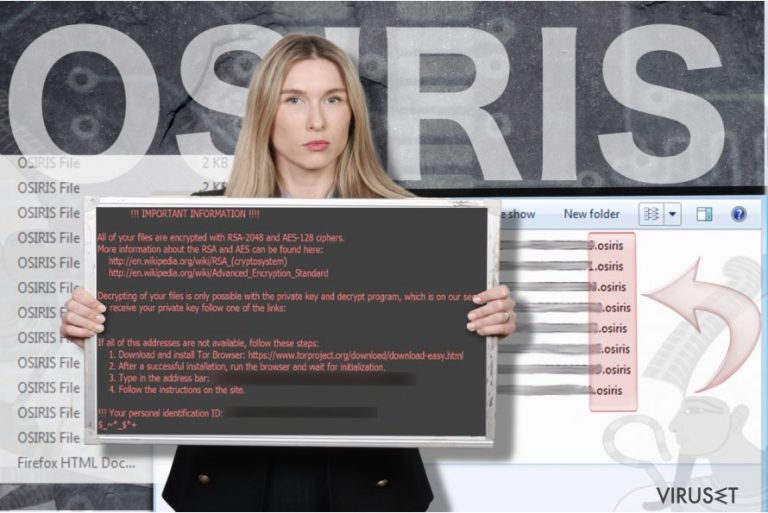

Osiris virus operer som en ny versjon av det beryktede Locky fil-kypterings malware, som er oppkalt etter den egyptiske guden. Locky virus’bakmenn viser en stor interesse i antikkens mytologi siden de navngir alle virus versjonene etter visse norrøne guder, Odin, Thor, or Aesir. Det første utbruddet av Osiris virus ble oververt på desember 5, 2016. Den nye versjonen av viruset ser ut til å bli betydelig forbedret og i dag er i stand til å omgå deteksjon av mange antivirusprogrammer (tidens påviste forhold er 8/56). Viruset funerer som et tradisjonelt ransomware – det invanderer systemet med hjelp av trojansk hest teknikken, lydløst setter seg opp i offerets datamaskin og derretter starter å gå igjennom for å sette opp en liste over mål filtyper.Hvert virus som oppfyller målfilene forlengelsene blir sterkt kryptert ved hjelp av RSA-2048 and AES-128 krypering chiffer. Hver fil får .osiris fil forlengelse, og den opprinnelige filen mister navnet fordi ransomware erstatter det med et sett av symboler[8 symbols] – [4 symbols] – [4 symbols] – [8 random symbols] – [12 random symbols]. De første 16 symbolene representerer ofrenes ID.

Etter krypteringsprosedyren, legger viruset ut et krav om løsepenger OSIRIS-9b28.html til hver mappe inkludert skrivebordet. Løsepenger kravet ineholder Wikipedia links til artikler om RSA-2048 and AES-128 kryptering koder for å hjelpe offeret til å forstå hva viruset har gjort til deres personlige data. Kravet forklarer at dekryptering er bare mulig med en spesiell dekrypterings nøkkel, som bare viruset sine bakmenn har. For å kjøpe den må offeret installere Tor nettleser og gå til en unik betalings side(hvert offer får sin egen). Til slutt endrer Osiris malware skrivebord bildet til det tradisjonelle Locky bilde (svart bakgrunn med rød skrift). Osiris, akkurat som tidligere versjonen av Locky anbefaler å kjøpe Locky Decryptor , som koster 0.5-4 Bitcoins. BTC er en virtuell valuta som nesten alle ransomware virus krever. Betaling via Bitcoin hjelper kjeltringene å være annonyme. Ofrene blir bedt om å kjøpe Bitcoin for å så sende det til de via Bitcoin wallet. Alle ofrene rådes til å fjerne Osiris filtype virus så snart som mulig, og skanne systemet ved hjelp av kraftige anti-malware verktøy som FortectIntego eller SpyHunter 5Combo Cleaner. Datamaskinen må rengjøres profesjonelt fordi de nyeste versjonene av Locky leveres med ytterlige malware til systemer og også melde infiserte datamaskiner i botnett. Ikke prøv å fjerne Osiris manuelt da du kan gjøre mer skade enn godt på din datamaskin.

Hvis dine filer har blitt kompromittert av den nyeste Locky ransomware varsjonen, du bør starte å tenke på om du ønsker å betale løsepenger eller ikke. Vi forstår at dine personlige filer er eksremt viktig, og at ingen ønsker å miste dem på en halv time eller mindre. Men organisasjoner som sykehus eller regjeringer kan ikke tillate seg å miste all data, fordi de kan ikke fungere uten det, så det er en rekke tilfeller hvor institusjoner som dette har betalt en enorm løsepenge sum for å dekryptere kryptert data(for eksempel Hollywood Presbyterian Medival Center betalte $17,000). Men det finnes tilfeller der ofrene betalte løsepengene, men aldri har fått noe svar fra gjerningsmennene. Derfor foreslår vi at du bruker Osiris fjerning topp-prioritet oppgaves alternativ. Hvis du er en hjemmebruker kan du gjenopprette noen av filene dine fra datalagrin som USB eller CD, eller enda bedre – fra en harddisk som du har lagret alle dine sikkerhets kopier på. Dessverre uten sikkerhetskopier, er ddatarekonstruksjon umulig. Vi anbefaler på sterkeste alle ofre for å lese FBI kunngjøring om ransomware virus for å lære å beskytte sine filer fra data kryptering malware.

Distribusjons tendenser

De siste nyhetene viser at dagens Locky versjoner er nå distribuert via uklare e-poster som har «Photo/Scan/Document from office» linje i emnefeltet. Slike e-poster inneholder et skadelig vedlegg (.zip fil),som slipper .vbs filer på systemet. Hvis offeret lar nysgjerrigheten vinne å åpner denne filen, aktiverer man ødeleggende ransomware. .vbs filen kobles raskt til online servere og uten brukerens tillatelse nedlaster Locky til systemet. Viruset aktiveres selv uten å vise noen oppsett eller varslinger og krypterer alle rekorder i løpet av minutter. Dessuten har det blitt oppdaget en ny distribusjons teknikk nylig. Det ser ut til at det for tiden Locky sorer seg via Facebook meldinger i form av en photo_9166.svg fil . På samme måte som de tidligere versjonene, Osiris filtype ber deg også om å aktivere makroinstillinger. Senere er nyttelasten levert via

Dessuten har det blitt oppdaget en ny distribusjons teknikk nylig. Det ser ut til at det for tiden Locky sorer seg via Facebook meldinger i form av en photo_9166.svg fil . På samme måte som de tidligere versjonene, Osiris filtype ber deg også om å aktivere makroinstillinger. Senere er nyttelasten levert via Rundll32.exe fil. Deretter vil en DLL installasjoner bli lastet ned og plassert i %Temp% mapper. Du vil kanskje legge merke til disse filene som bærer .spe forlengelse. I tillegg pass dere for spam e-poster med navnet «New(910).»

From: Savannah [[email protected]]

Reply-To: Savannah [[email protected]]

Date: 12 December 2016 at 09:50

Subject: New(910)Scanned by CamScanner

Sent from Yahoo Mail on Android

Se opp for svindel som hevder at «Klarte ikke å levere e-posten.» Det har vært en tedens til å injisere malware på en slik melding . Osiris er også levert i mer sofistikerte måter, for eksempel ved hjelp av utnytte kits og trojanere. Osiris ransomware kan leveres ved hjelp av Pony Trojan, Nemucod,og annen skadelig programvare. For å lære mer om Locky formidlingssæregenheter naviger til denne siden: Locky virus: modus operandi, distribusjon og fjernings metoder.

Eliminere Osiris ransomware – er det umulig?

Osiris virus må bli eliminert ordentlig. Dette malware tilhører en av de farligste krypto-ransomware familiene i verden, og det bør ikke være undervurdert. Det sterkt kompromisserer datasystemet og kan bruke flere verktøy for å gjennomføre ulovelige aktiviteter på datasystemet. Derfor anbefaler vi å bruke anti.malware verktøy for å slette det. For å starte Osiris fjerningen, start datamaskinen som beskrevet nedenfor. Til slutt må du huske på at selv om sikkerhetsspesialister initiere konstant automatiske oppdateringer av programvaren og operativsystemet generelkt å redusere risikoen for ransomware, er din personlige forsiktighet av vesentlig betydning også .

Manuell Osiris fjerningsguide for virus

Ransomware: manuell fjerning av ransomware i sikkerhetsmodus

Viktig! →

Manuell fjerning kan være for komplisert for vanlige databrukere. Det krever avansert IT-kunnskap å utføre det riktig (hvis viktige systemfiler blir fjernet eller skadet, kan det føre til uopprettelig skade på Windows-systemet). I tillegg kan det ta flere timer å utføre. Derfor anbefaler vi på det sterkeste at du bruker den automatiske metoden som beskrevet ovenfor.

Steg 1. Åpne sikkerhetsmodus med nettverkstilkobling

Manuell fjerning av malware bør utføres i sikkerhetsmodus.

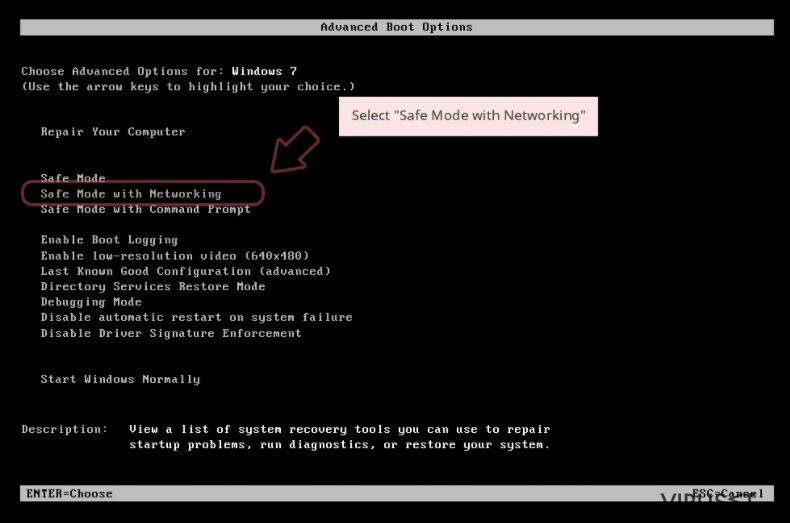

Windows 7/Vista/XP

- Klikk på Start > På/Av > Start på nytt > OK.

- Når datamaskinen din starter opp, trykker du på F8-knappen (hvis dette ikke fungerer, prøv F2, F12, Del – det avhenger av hovedkortet ditt) flere ganger helt til du ser vinduet for avansert oppstart.

- Velg Sikkerhetsmodus med nettverkstilkobling fra listen.

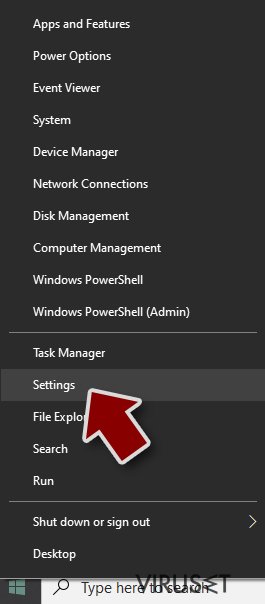

Windows 10 / Windows 8

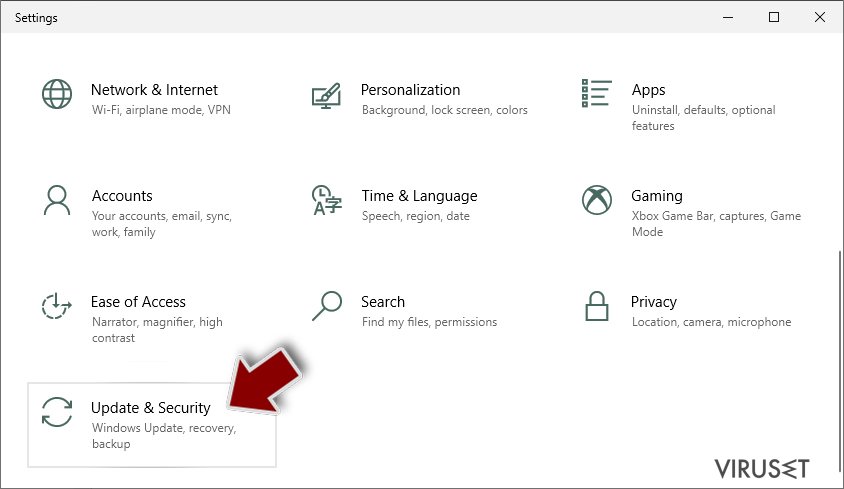

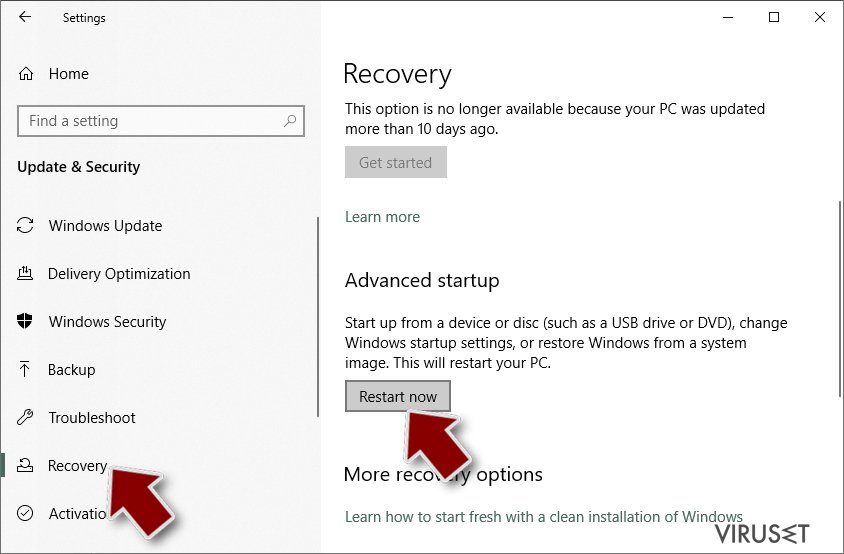

- Høyreklikk Start-knappen og velg Innstillinger.

- Bla nedover og velg Oppdatering og sikkerhet.

- I menyen til venstre velger du Gjenoppretting.

- Bla nedover til Avansert oppstart.

- Klikk på Start på nytt nå.

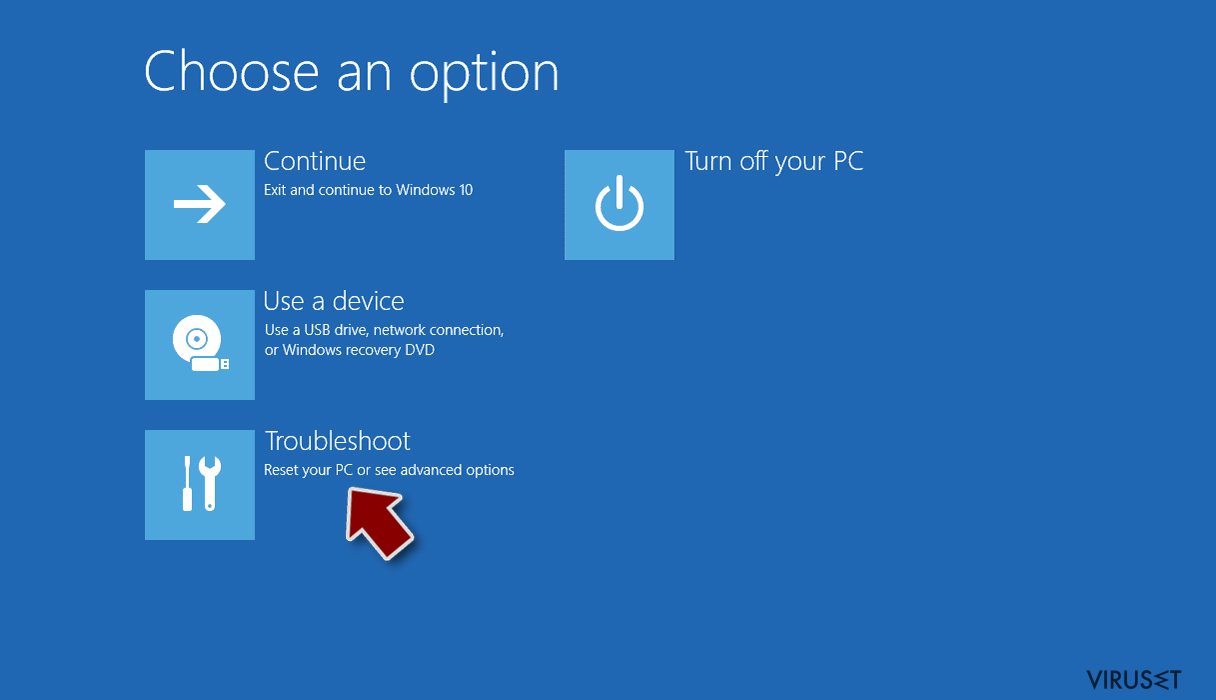

- Velg Feilsøking.

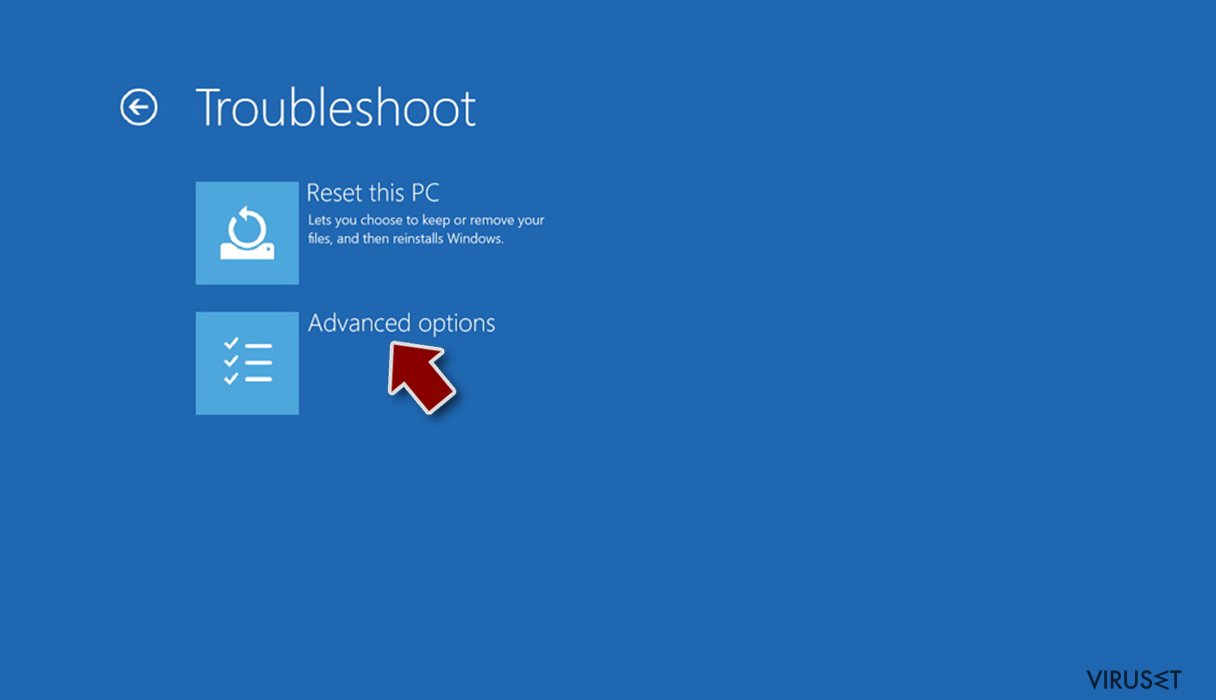

- Gå til Avanserte alternativer.

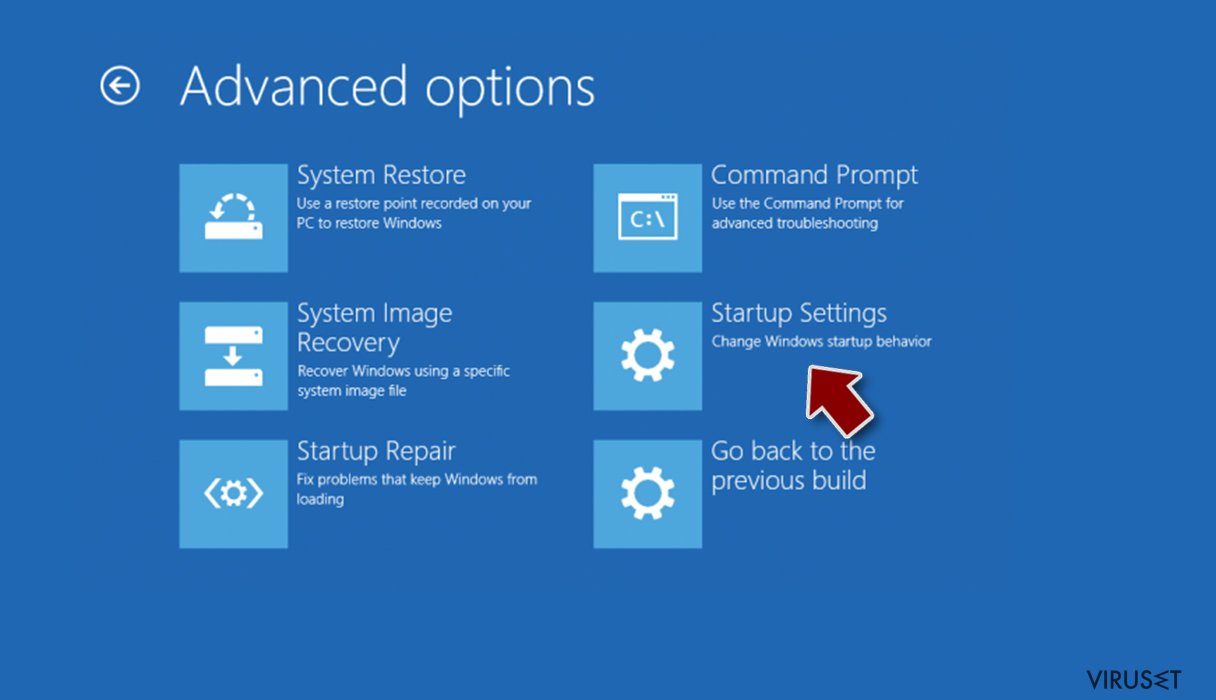

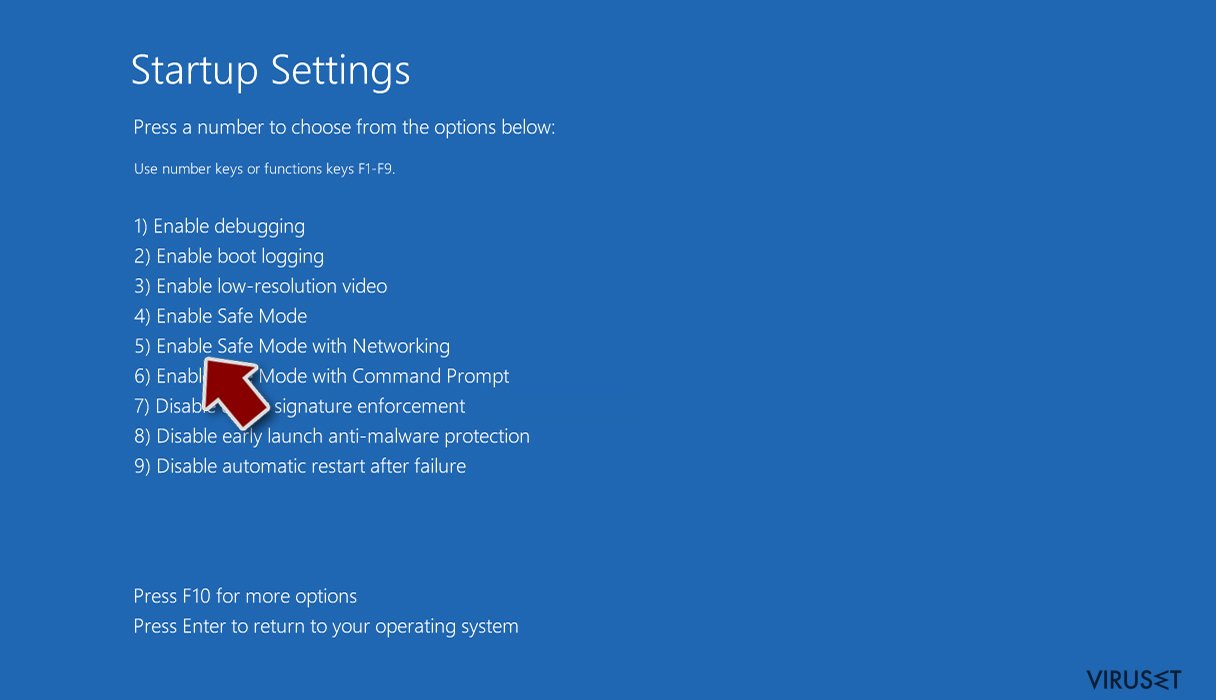

- Velg Oppstartsinnstillinger.

- Klikk på Start på nytt.

- Trykk 5 eller klikk på 5) Aktiver sikkerhetsmodus med nettverkstilkobling.

Steg 2. Slå av mistenkelige prosesser

Windows' oppgavebehandler er et nyttig verktøy som viser alle prosesser som kjører i bakgrunnen. Hvis det dukker opp malware-prosesser her, må de avsluttes:

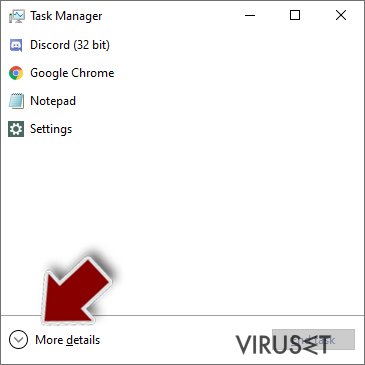

- Trykk på Ctrl + Shift + Esc på tastaturet for å åpne oppgavebehandleren.

- Klikk på Detaljer.

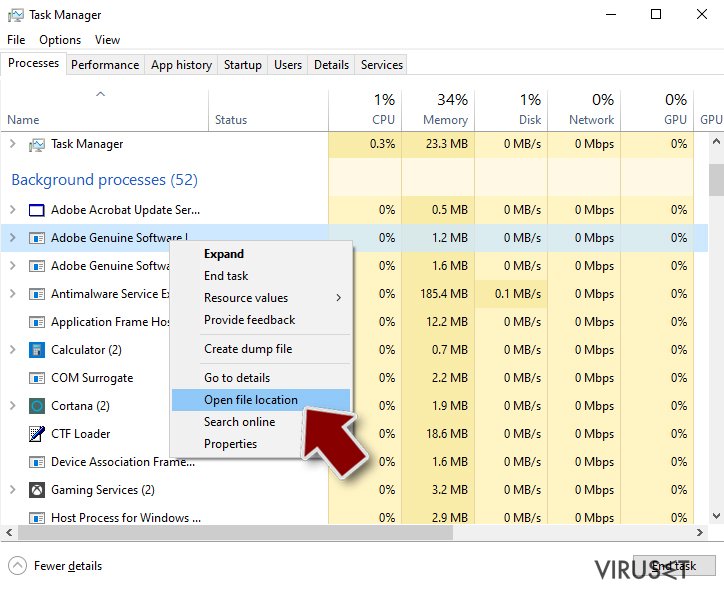

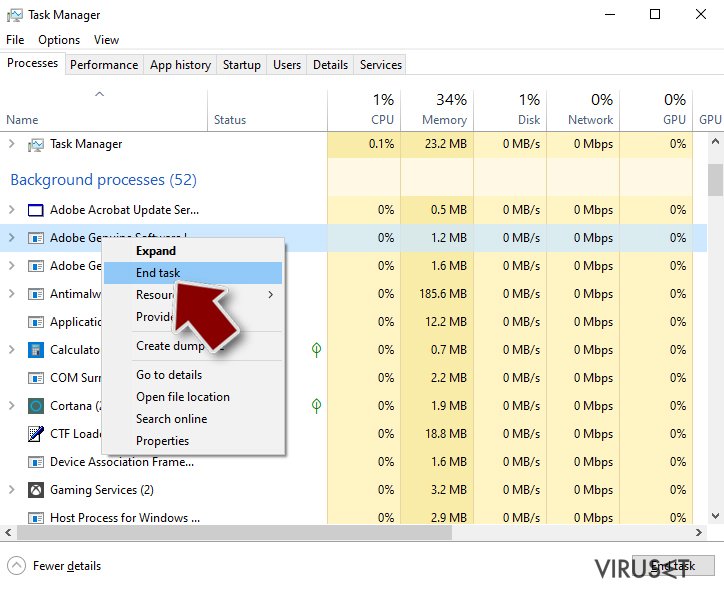

- Bla nedover til Bakgrunnsprosesser og se etter mistenkelige oppføringer.

- Høyreklikk og velg Åpne filplassering.

- Gå tilbake til prosessen, høyreklikk og velg Avslutt oppgave.

- Slett innholdet i den ondsinnede mappen.

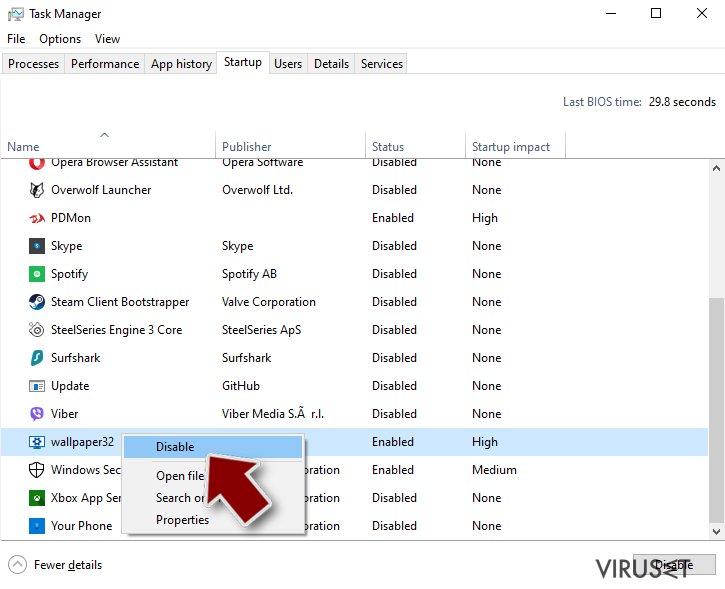

Steg 3. Sjekk oppstartsprogrammer

- Trykk Ctrl + Shift + Esc på tastaturet for å åpne Windows oppgavebehandler.

- Gå til fanen Oppstart.

- Høyreklikk det mistenkelige programmet og klikk på Deaktiver.

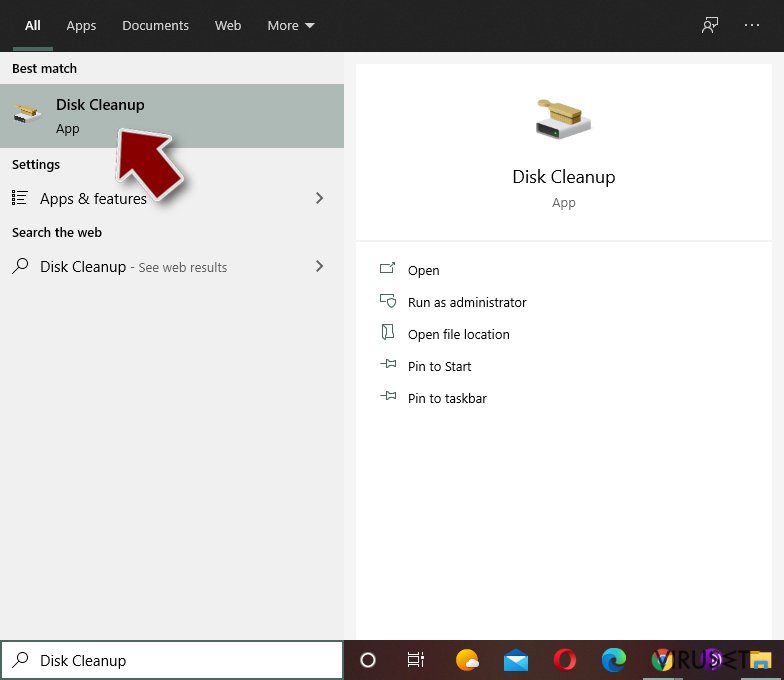

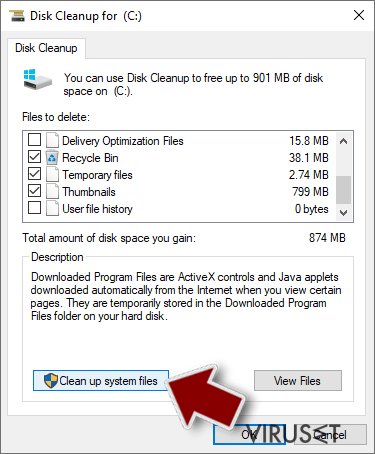

Steg 4. Slett virusfiler

Malware-relaterte filer kan dukke opp på flere ulike steder på datamaskinen din. Her er instruksjoner som kan hjelpe deg med å finne dem:

- Skriv Diskopprydding i Windows' søkefelt og trykk på Enter.

- Velg stasjonen du ønsker å rense (C: er som regel hovedstasjonen, og det er sannsynligvis her du finner ondsinnede filer).

- Bla gjennom Filer som skal slettes-listen og velg følgende:

Midlertidige Internett-filer

Nedlastinger

Papirkurv

Midlertidige filer - Velg Rydd opp i systemfiler.

- Du kan også se etter andre ondsinnede filer som skjuler seg i følgende mapper (angi disse oppføringene i Windows-søkefeltet og trykk på Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Etter at du er ferdig, starter du PC-en på nytt i normalmodus.

Fjern Osiris ved hjelp av System Restore

-

Steg 1: Start datamaskinen på nytt i Safe Mode with Command Prompt

Windows 7 / Vista / XP- Klikk Start → Shutdown → Restart → OK.

- Når datamaskinen blir aktiv, trykker du F8 gjentatte ganger helt til du ser Advanced Boot Options-vinduet.

-

Velg Command Prompt fra listen

Windows 10 / Windows 8- Trykk Power-knappen i Windows innloggingsskjermen. Trykk og hold nede Shift, som er på tastaturet, og klikk Restart..

- Velg deretter Troubleshoot → Advanced options → Startup Settings og trykk Restart.

-

Så snart datamaskinen din blir aktiv, velger du Enable Safe Mode with Command Prompt i Startup Settings-vinduet.

-

Steg 2: Gjenopprett systemfilene og innstillingene

-

Så snart Command Prompt-vinduet dukker opp, angir du cd restore og klikker Enter.

-

Skriv inn rstrui.exe og trykk Enter igjen..

-

Når et nytt vindu dukker opp, klikker du Next og velger et gjennopprettingspunkt før infiltreringen av Osiris. Etter å ha gjort dette, klikker du på Next.

-

Klikk Yes for å starte systemgjenoppretting.

-

Så snart Command Prompt-vinduet dukker opp, angir du cd restore og klikker Enter.

Bonus: Gjenopprett dataene dine

Veiledningen som presenteres ovenfor er ment å hjelpe deg med å fjerne Osiris fra datamaskinen din. For å gjenopprette de krypterte filene anbefaler vi at du bruker en detaljert veiledning laget av sikkerhetsekspertene hos viruset.no.Filer kryptert ved .osiris filtypen ransomware er praktisk talt ubrukelig du har en sikkerhetskopiering eller du er villig til å kjøpe dekrypterings verktøyet fra kriminelle (som vi ikke anbefaler å gjøre).For tiden kan ikke filer dekrypteres uten kjente dekrypterings verktøy, men du kan allikevel prøve disse data metodene:

Hvis filene dine krypteres av Osiris kan du bruke flere ulike metoder for å gjenopprette dem:

Data Recovery Pro til å redde noen filer

Data Recovery Pro kan kanskje ikke redde alle filene dine, men noen.

- Last ned Data Recovery Pro;

- Følg stegene i installasjonsveiledningen til Data Recovery og installer programmet på datamaskinen din;

- Kjør programmet og skann datamaskinen din etter filer kryptert av Osiris ransomware;

- Gjenopprett dem.

Søk etter Windows tidligere versjoner

Hvis du har aktivert restuarere tidligere, dra nytte av dette nå. Følg disse stegene for å restuarere noen filer:

- Finn en kryptert fil du vil gjenopprette og høyreklikk på den;

- Velg “Properties” og gå til fanen “Previous versions”;

- Her sjekker du alle tilgjengelige kopier av filen i “Folder versions”. Velg versjonen du ønsker å gjenopprette og klikk på “Restore”.

Til slutt bør du alltid tenke på beskyttelse mot crypto-ransomware. For å beskytte datamaskinen din mot Osiris og annet ransomware bør du benytte en vel ansett anti-spionvare, som FortectIntego, SpyHunter 5Combo Cleaner eller Malwarebytes.

Anbefalt for deg

Ikke la myndighetene spionere på deg

Myndighetene har en tendens til å spore brukerdata og spionere på innbyggerne sine, og dette er noe du bør ha i bakhodet. Vi anbefaler dessuten at du leser mer om tvilsom praksis for datainnhenting. Sørg for anonymitet på nettet, og unngå sporing eller spionering.

Du kan velge en helt annen lokasjon når du er på nettet, og få tilgang til alt innhold uten å bli stanset av geografiske begrensninger. Du kan surfe helt trygt på nettet uten risiko for å bli hacket ved bruk av et Private Internet Access VPN.

Kontroller informasjonen som er tilgjengelig for myndigheter og andre parter, og surf på nettet uten å bli spionert på. Selv om du ikke er involvert i ulovlige aktiviteter eller stoler på tjenestene og plattformene du bruker, bør du være forsiktig og ta forholdsregler ved å bruke en VPN-tjeneste.

Sikkerhetskopier filer til senere, i tilfelle malware-angrep

Programvareproblemer skapt av malware eller direkte datatap på grunn av kryptering kan føre til problemer eller permanent skade på enheten din. Når du har oppdaterte sikkerhetskopier, kan du enkelt gjenopprette filene dine etter slike hendelser. Det er nødvendig å oppdatere sikkerhetskopiene dine etter eventuelle endringer på enheten. På denne måten kan du starte på nytt fra der du var da du mistet data på grunn av malware-angrep, problemer med enheten eller annet.

Når du har tidligere versjoner av alle viktige dokumenter eller prosjekter, kan du unngå mye frustrasjon og store problemer. Sikkerhetskopier er praktisk når malware dukker opp ut av det blå. Bruk Data Recovery Pro for å gjenopprette systemet ditt.