Fjern Ykcol-virus (Veiledning for fjerning) - Instruksjoner for fjerning av virus

Ykcol fjerningsguide for virus

Hva er Ykcol ransomware-virus?

Locky spres for øyeblikket som Ykcol ransomware-virus – beskytt datamaskinen din nå!

Ykcol ransomware er den nyeste trusselen i rekken av det beryktede Locky ransomware. Det etterfølger de allerede lanserte versjonene Lukitus and Diablo6 og benytter en kombinasjon av RSA-2048 og AES-128-chiffre for å låse ofrenes filer. Viruset legger til endelsen .ykcol til alle krypterte filer og legger igjen filene ykcol.bmp og ykcol.htm på skrivebordet.

Utviklerne av Locky har valgt et nytt navn for ransomware-programmet ved å snu navnet til det opprinnelige viruset. Det ondsinnede programmet spres for øyeblikket via ondsinnet søppelpost som kommer med et skript som laster ned og kjører Ykcol-viruset på systemet.

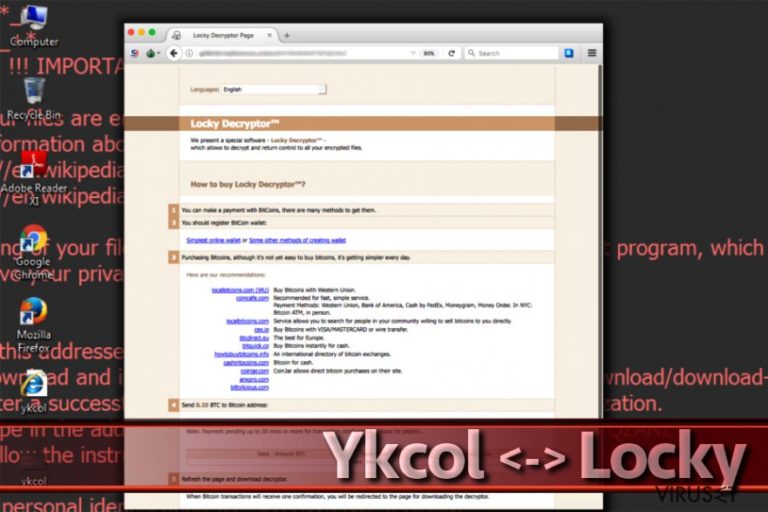

Etter å ha kapret systemet, legger viruset igjen filene nevnt ovenfor. Her angis betingelser og løsesum. BMP-filen settes som skrivebordsbakgrunn, mens HTM-filen åpnes via nettleseren. Her finnes det en lenke til brukerens personlige betalingsside (kun tilgjengelig via nettleseren Tor). For å kunne vise innholdet i den personlige betalingssiden, må offeret laste ned denne nettleseren og besøke .onion-nettsiden med den.

Betalingssiden på Tor-nettverket presenterer “Locky decryptor”, som er dekrypteringsverktøy som tilbys av ransomware-utviklerne. De tidligere versjonene av viruset krever en halv bitcoin for å frigi filene, men Ykcol ber om 0,25 bitcoin.

Siden bitcoin-verdien har økt, er likevel denne nye løsesummen mer enn 1000 USD, noe som er en høy pris å betale for dekryptering av data.

Sikkerhetseksperter anbefaler at brukere ignorerer kravene og benytter en metode for datagjenoppretting istedet for å betale løsesummen. For øyeblikket er det ingen nyheter angående vellykkede forsøk på datagjenoppretting, så inntil videre er det kun mulig å få tilbake filene ved å bruke en sikkerhetskopi.

NoVirus.uk anbefaler på det sterkeste at du fjerner Ykcol-viruset fra datamaskinen snarest mulig. Gjenoppretting etter et ransomware-angrep tar tid, og for å kunne bruke PC-en din på en trygg måte igjen, må du bli kvitt malware-trusselen før du gjør noe annet. Bruk et vel ansett program som FortectIntego eller Malwarebytes for å rense PC-en din. I tillegg må du starte PC-en på nytt i sikkerhetsmodus med nettverk for å eliminere den nye Locky-versjonen.

Start fjerning av Ykcol ved å lese instruksjonene som tilbys nedenfor artikkelen. Så snart du har lært deg hvordan du forbereder PC-en for denne oppgaven, er det bare å sette igang. Så snart PC-en er i sikkerhetsmodus kjører du et antimalware-program for å finne og slette alle ondsinnede filer. Vi anbefaler dessuten at du oppdaterer sikkerhetsprogrammet ditt før du skanner PC-en din.

Aktuelle distribusjonsmetoder som sprer Locky ransomware

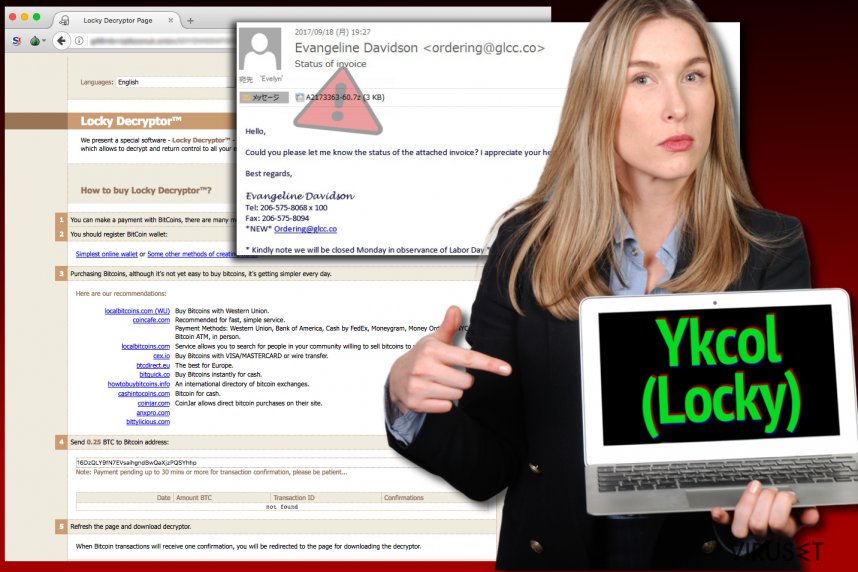

Alle varianter av Locky distribueres normalt via søppelpost, og Ykcol-viruset er ikke annerledes. Den nyeste varianten av ransomware-trusselen spres via en søppelpostkampanje som leverer falske 7Zip-vedlegg med en .vbs-fil. Brukerne blir lurt til å åpne de ondsinnede e-postene fordi de hevder at de inneholder en faktura. E-postene med det ondsinnede vedlegget ber offeret om å se gjennom den vedlagte «fakturaen».

Det infiserte vedlegget er navngitt med en rekke vilkårlige tegn og inneholder en VBS-fil. Så snart denne åpnes, kobles datamaskinen til en ekstern server, og Locky lastes ned herfra. Etter at ransomware-programmet er installert, sørger VBS-filen for å kjøre viruset. Dermed mister offeret alle filene sine umiddelbart, og blir presentert for meldingen om løsesum fra svindlerne.

Utviklerne av dette virtuelle utpressingsverktøyet har benyttet en rekke ulike distribusjonsteknikker. Så langt ser det ut til at phishing og ondsinnet e-post er kombinasjonen de helst bruker for å lure ofrene sine. Utviklerne av Locky endrer sjelden distrbusjonstaktikk, og enn så lenge ser det ut til at metodene deres fungerer.

Fjern Ykcol-viruset nå

Hvis den nyeste Locky-versjonen har angrepet PC-en din og kryptert filene dine, må du først fjerne Ykcol fra systemet. Denne ondsinnede programvaren kan imidlertid prøve å forhindre fjerning, så du må bruke programmer som er utviklet av dataeksperter for å identifisere og fjerne det.

Fjerning av Ykcol kan være komplisert fordi dette ondsinnede programmet prøver å unngå å bli oppdaget ved hjelp av profesjonelle teknikker. Hvis sikkerhetsprogrammet ditt ikke har klart å hindre det fra å kryptere filene dine, må du oppdatere det og fjerne alle rester av Locky umiddelbart. Dette sikrer og beskytter datamaskinen din fra ulovlige aktiviteter som viruset prøver å iverksette.

Manuell Ykcol fjerningsguide for virus

Ransomware: manuell fjerning av ransomware i sikkerhetsmodus

Når PC-en blir infisert av Locky, gjelder det å handle raskt. Det første du må gjøre for å fjerne Ykcol-viruset fra PC-en er å forberede systemet for malwarefjerning. Deretter benytter du et profesjonelt antimalware-program for å slette alle ondsinnede filer.

Viktig! →

Manuell fjerning kan være for komplisert for vanlige databrukere. Det krever avansert IT-kunnskap å utføre det riktig (hvis viktige systemfiler blir fjernet eller skadet, kan det føre til uopprettelig skade på Windows-systemet). I tillegg kan det ta flere timer å utføre. Derfor anbefaler vi på det sterkeste at du bruker den automatiske metoden som beskrevet ovenfor.

Steg 1. Åpne sikkerhetsmodus med nettverkstilkobling

Manuell fjerning av malware bør utføres i sikkerhetsmodus.

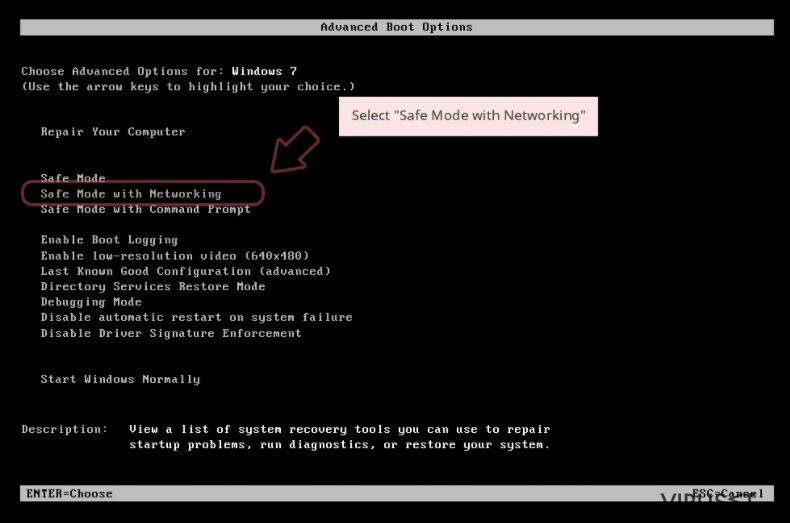

Windows 7/Vista/XP

- Klikk på Start > På/Av > Start på nytt > OK.

- Når datamaskinen din starter opp, trykker du på F8-knappen (hvis dette ikke fungerer, prøv F2, F12, Del – det avhenger av hovedkortet ditt) flere ganger helt til du ser vinduet for avansert oppstart.

- Velg Sikkerhetsmodus med nettverkstilkobling fra listen.

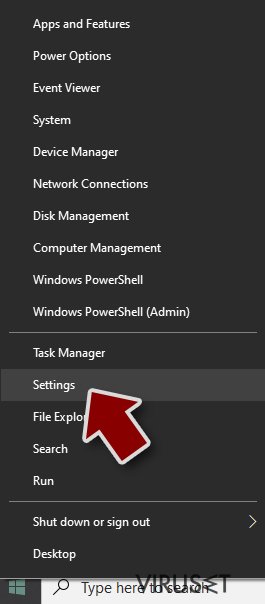

Windows 10 / Windows 8

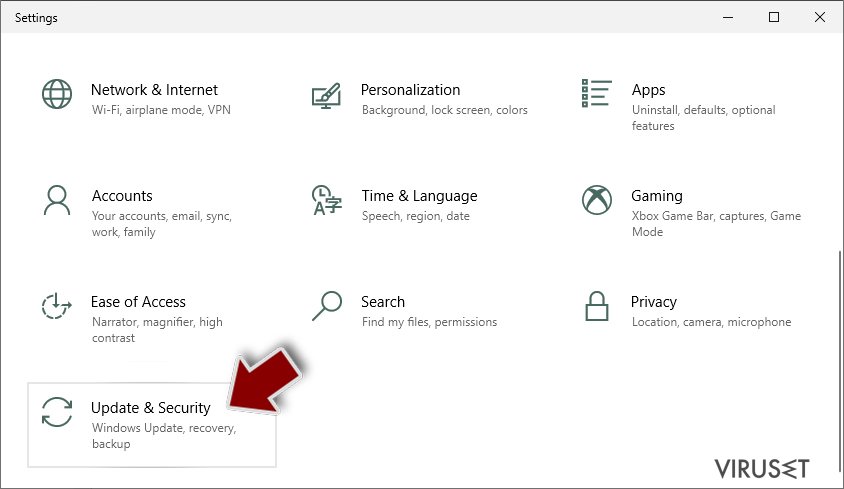

- Høyreklikk Start-knappen og velg Innstillinger.

- Bla nedover og velg Oppdatering og sikkerhet.

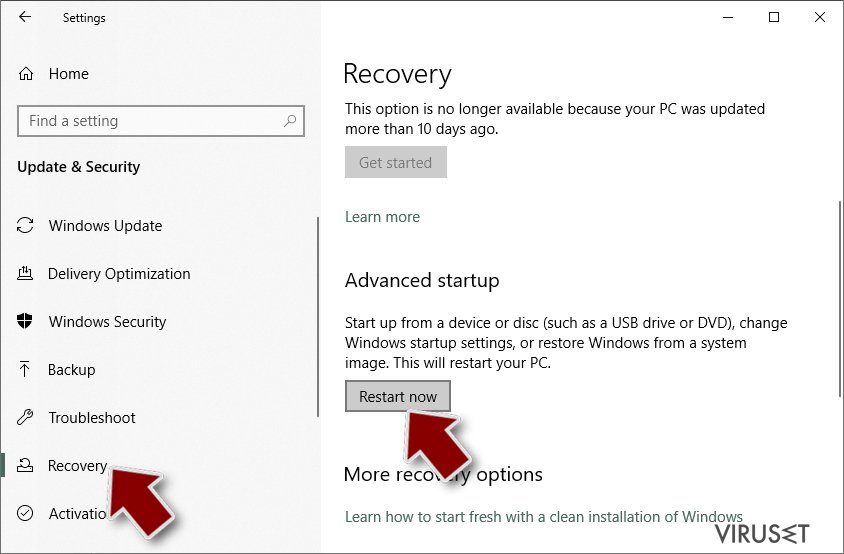

- I menyen til venstre velger du Gjenoppretting.

- Bla nedover til Avansert oppstart.

- Klikk på Start på nytt nå.

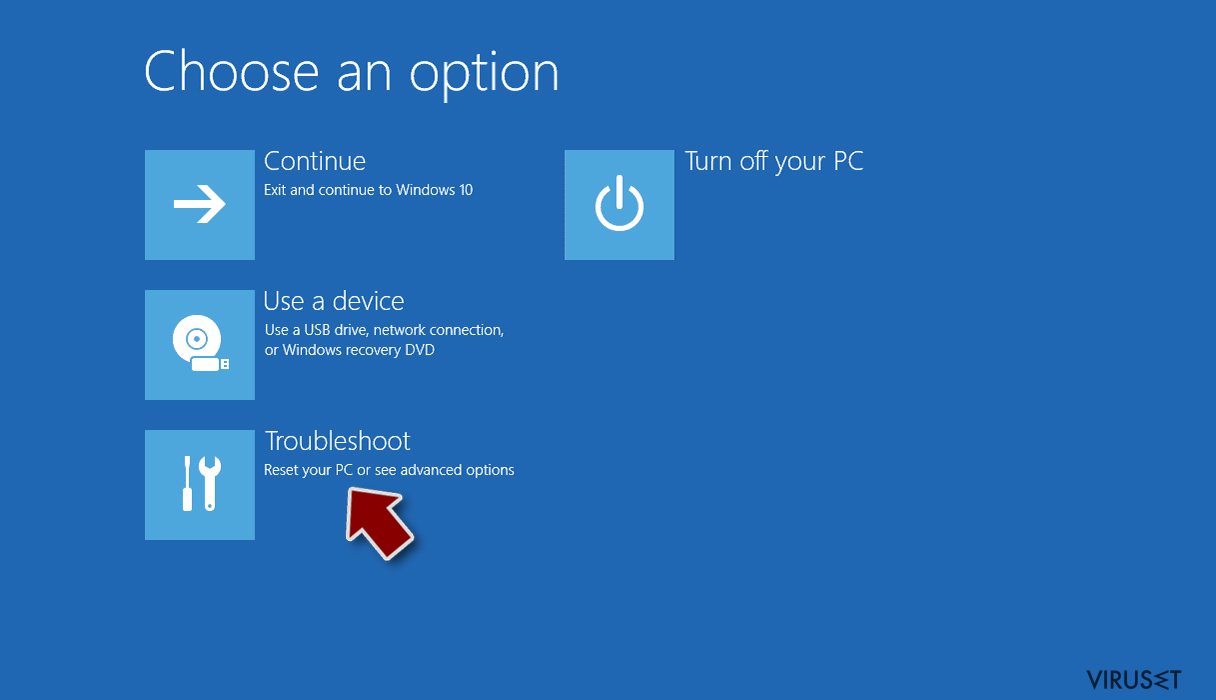

- Velg Feilsøking.

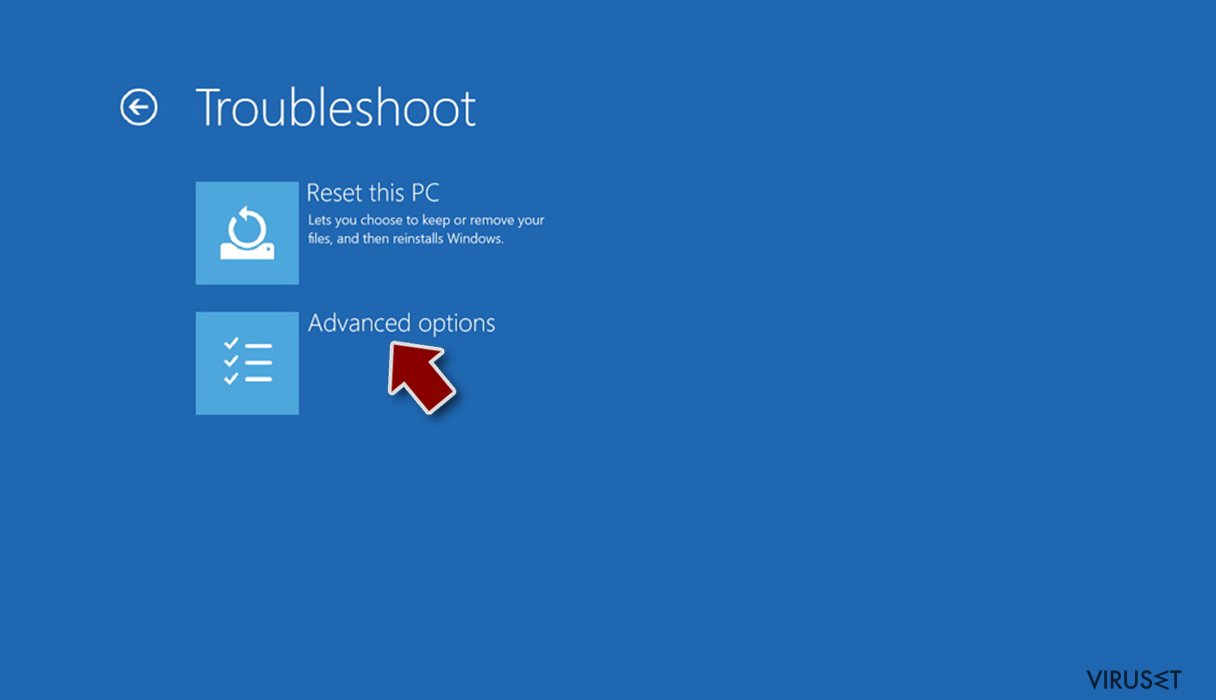

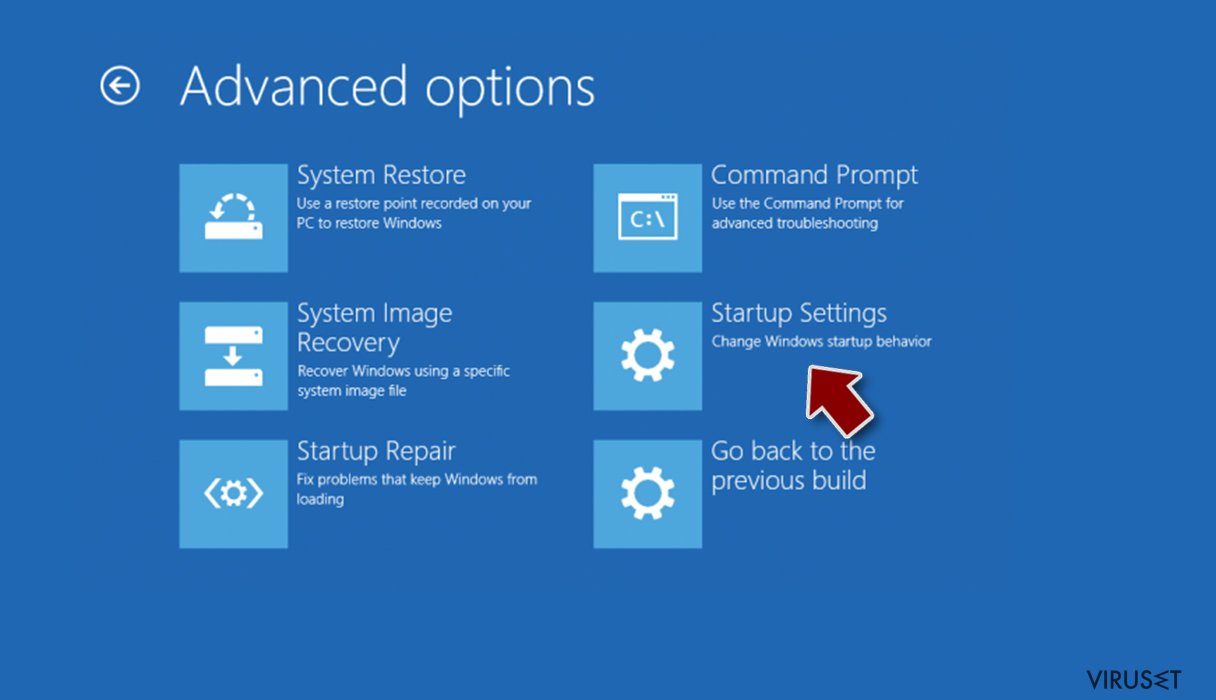

- Gå til Avanserte alternativer.

- Velg Oppstartsinnstillinger.

- Klikk på Start på nytt.

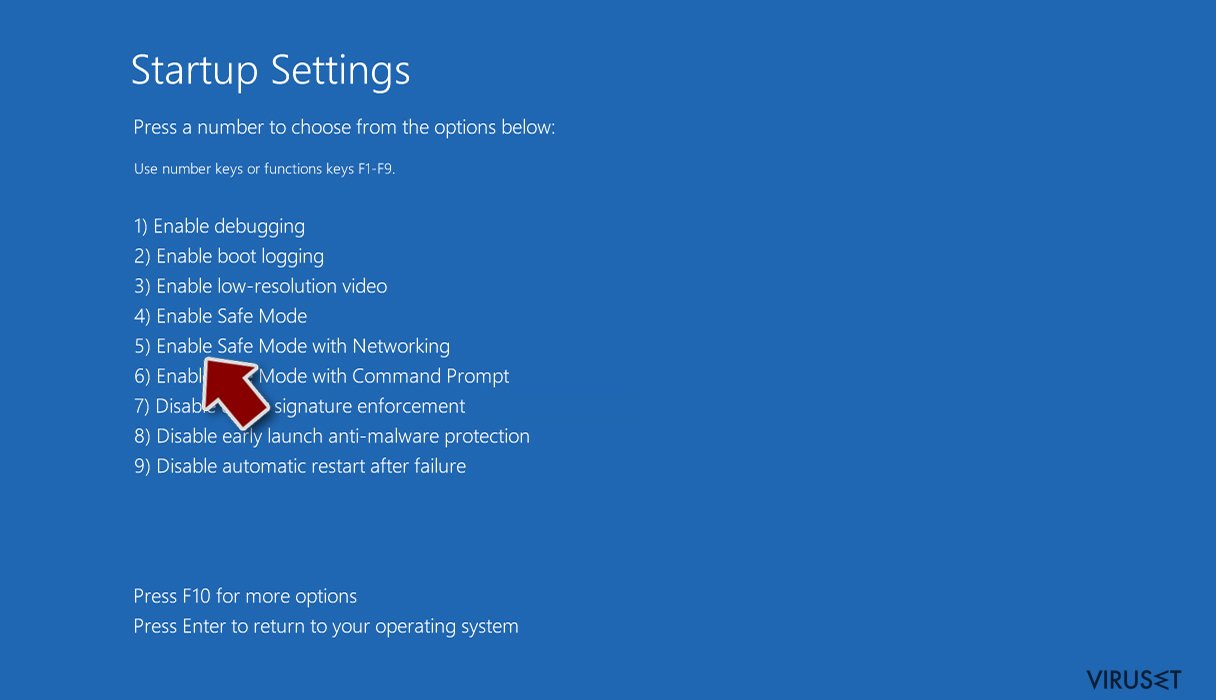

- Trykk 5 eller klikk på 5) Aktiver sikkerhetsmodus med nettverkstilkobling.

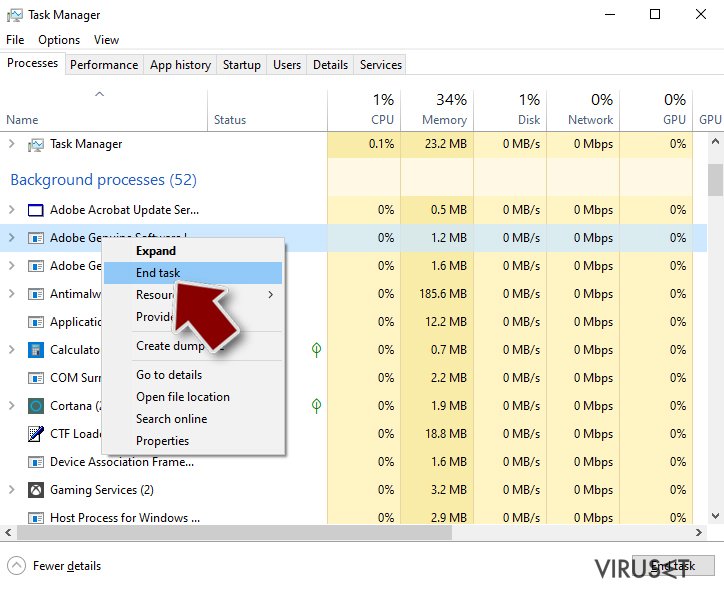

Steg 2. Slå av mistenkelige prosesser

Windows' oppgavebehandler er et nyttig verktøy som viser alle prosesser som kjører i bakgrunnen. Hvis det dukker opp malware-prosesser her, må de avsluttes:

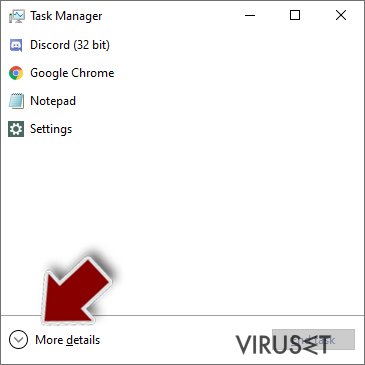

- Trykk på Ctrl + Shift + Esc på tastaturet for å åpne oppgavebehandleren.

- Klikk på Detaljer.

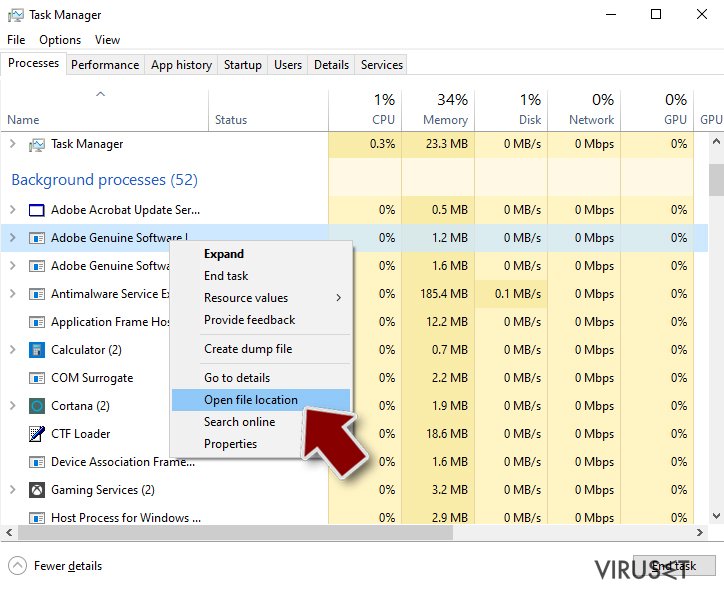

- Bla nedover til Bakgrunnsprosesser og se etter mistenkelige oppføringer.

- Høyreklikk og velg Åpne filplassering.

- Gå tilbake til prosessen, høyreklikk og velg Avslutt oppgave.

- Slett innholdet i den ondsinnede mappen.

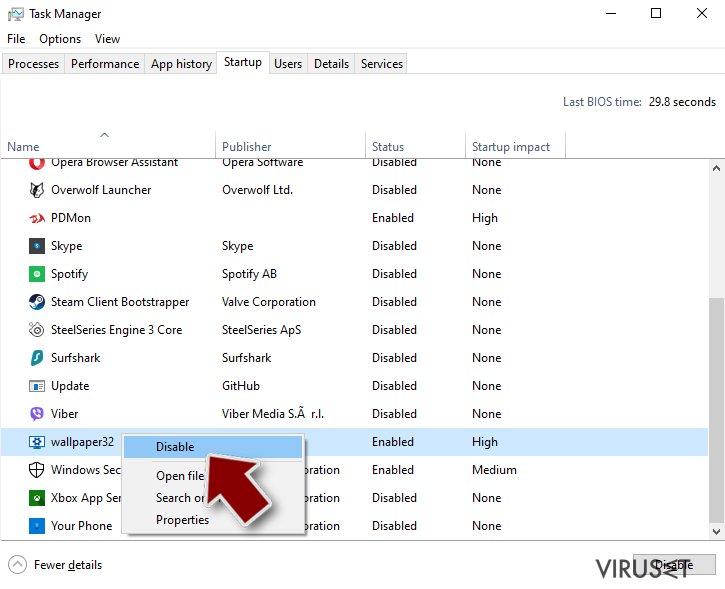

Steg 3. Sjekk oppstartsprogrammer

- Trykk Ctrl + Shift + Esc på tastaturet for å åpne Windows oppgavebehandler.

- Gå til fanen Oppstart.

- Høyreklikk det mistenkelige programmet og klikk på Deaktiver.

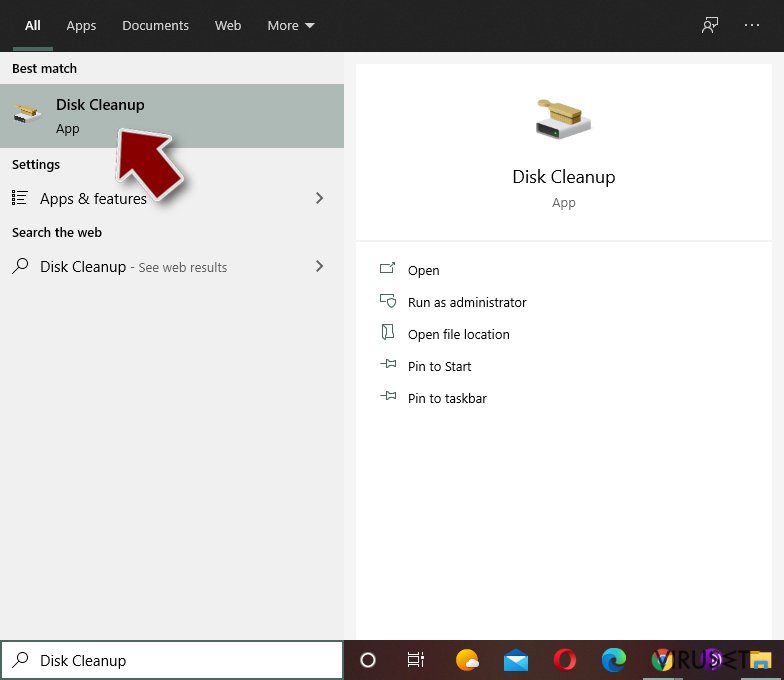

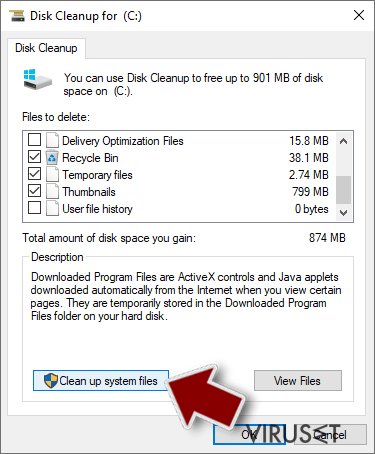

Steg 4. Slett virusfiler

Malware-relaterte filer kan dukke opp på flere ulike steder på datamaskinen din. Her er instruksjoner som kan hjelpe deg med å finne dem:

- Skriv Diskopprydding i Windows' søkefelt og trykk på Enter.

- Velg stasjonen du ønsker å rense (C: er som regel hovedstasjonen, og det er sannsynligvis her du finner ondsinnede filer).

- Bla gjennom Filer som skal slettes-listen og velg følgende:

Midlertidige Internett-filer

Nedlastinger

Papirkurv

Midlertidige filer - Velg Rydd opp i systemfiler.

- Du kan også se etter andre ondsinnede filer som skjuler seg i følgende mapper (angi disse oppføringene i Windows-søkefeltet og trykk på Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Etter at du er ferdig, starter du PC-en på nytt i normalmodus.

Fjern Ykcol ved hjelp av System Restore

-

Steg 1: Start datamaskinen på nytt i Safe Mode with Command Prompt

Windows 7 / Vista / XP- Klikk Start → Shutdown → Restart → OK.

- Når datamaskinen blir aktiv, trykker du F8 gjentatte ganger helt til du ser Advanced Boot Options-vinduet.

-

Velg Command Prompt fra listen

Windows 10 / Windows 8- Trykk Power-knappen i Windows innloggingsskjermen. Trykk og hold nede Shift, som er på tastaturet, og klikk Restart..

- Velg deretter Troubleshoot → Advanced options → Startup Settings og trykk Restart.

-

Så snart datamaskinen din blir aktiv, velger du Enable Safe Mode with Command Prompt i Startup Settings-vinduet.

-

Steg 2: Gjenopprett systemfilene og innstillingene

-

Så snart Command Prompt-vinduet dukker opp, angir du cd restore og klikker Enter.

-

Skriv inn rstrui.exe og trykk Enter igjen..

-

Når et nytt vindu dukker opp, klikker du Next og velger et gjennopprettingspunkt før infiltreringen av Ykcol. Etter å ha gjort dette, klikker du på Next.

-

Klikk Yes for å starte systemgjenoppretting.

-

Så snart Command Prompt-vinduet dukker opp, angir du cd restore og klikker Enter.

Bonus: Gjenopprett dataene dine

Veiledningen som presenteres ovenfor er ment å hjelpe deg med å fjerne Ykcol fra datamaskinen din. For å gjenopprette de krypterte filene anbefaler vi at du bruker en detaljert veiledning laget av sikkerhetsekspertene hos viruset.no.Hvis dataene dine er blitt infisert av Ykcol ransomware, ser du filendelsen .ykcol. Disse filene kan generelt sett ikke gjenopprettes med mindre du har en sikkerhetskopi. Sikkerhetseksperter anbefaler likevel at du prøver alternative metoder for datagjenopprettet, som nevnt nedenfor.

Hvis filene dine krypteres av Ykcol kan du bruke flere ulike metoder for å gjenopprette dem:

Reverser skaden ved bruk av Data Recovery Pro

Du kan prøve å reversere skaden forårsaket av Ykcol ransomware ved å bruke et datagjenopprettingsverktøy kalt Data Recovery Pro. Vi har lagt til enkle instruksjoner for hvordan du bruker dette verktøyet for å prøve å gjenopprette noen av de krypterte filene. Dessverre finnes det ingen garanti for at dette programmet hjelper deg med å få tilbake alle filene dine. Med tanke på hvor sofistikert ransomware-trusselen er, er det mulig at dette gjenopprettingsverktøyet er nytteløst.

- Last ned Data Recovery Pro;

- Følg stegene i installasjonsveiledningen til Data Recovery og installer programmet på datamaskinen din;

- Kjør programmet og skann datamaskinen din etter filer kryptert av Ykcol ransomware;

- Gjenopprett dem.

Locky dekrypteringsverktøy

Alle sikkerhetseksperter fraråder å betale løsesummer til nettkriminelle. For det første ber de om svært store pengesummer. Dessuten er muligheten for å gjenopprette filene uansett lave. Det er ingen garanti for at svindlerne hjelper deg med å gjenopprette filene dine. Vi tror dessuten at det å betale løsesummen motiverer svindlerne til å fortsette aktivitetene sine. Vi anbefaler derfor at du aldri betaler.

Til slutt bør du alltid tenke på beskyttelse mot crypto-ransomware. For å beskytte datamaskinen din mot Ykcol og annet ransomware bør du benytte en vel ansett anti-spionvare, som FortectIntego, SpyHunter 5Combo Cleaner eller Malwarebytes.

Anbefalt for deg

Ikke la myndighetene spionere på deg

Myndighetene har en tendens til å spore brukerdata og spionere på innbyggerne sine, og dette er noe du bør ha i bakhodet. Vi anbefaler dessuten at du leser mer om tvilsom praksis for datainnhenting. Sørg for anonymitet på nettet, og unngå sporing eller spionering.

Du kan velge en helt annen lokasjon når du er på nettet, og få tilgang til alt innhold uten å bli stanset av geografiske begrensninger. Du kan surfe helt trygt på nettet uten risiko for å bli hacket ved bruk av et Private Internet Access VPN.

Kontroller informasjonen som er tilgjengelig for myndigheter og andre parter, og surf på nettet uten å bli spionert på. Selv om du ikke er involvert i ulovlige aktiviteter eller stoler på tjenestene og plattformene du bruker, bør du være forsiktig og ta forholdsregler ved å bruke en VPN-tjeneste.

Sikkerhetskopier filer til senere, i tilfelle malware-angrep

Programvareproblemer skapt av malware eller direkte datatap på grunn av kryptering kan føre til problemer eller permanent skade på enheten din. Når du har oppdaterte sikkerhetskopier, kan du enkelt gjenopprette filene dine etter slike hendelser. Det er nødvendig å oppdatere sikkerhetskopiene dine etter eventuelle endringer på enheten. På denne måten kan du starte på nytt fra der du var da du mistet data på grunn av malware-angrep, problemer med enheten eller annet.

Når du har tidligere versjoner av alle viktige dokumenter eller prosjekter, kan du unngå mye frustrasjon og store problemer. Sikkerhetskopier er praktisk når malware dukker opp ut av det blå. Bruk Data Recovery Pro for å gjenopprette systemet ditt.