Fjern Dharma-virus (Veiledning for fjerning) - oppdateringer aug 2017

Dharma fjerningsguide for virus

Hva er Dharma ransomware virus?

Ikke mer Dharma ransomware: deler av nøkler for dekryptering har blitt lekket på nettforum

Dharma virus er et farlig ransomware som først fanget malware analytikeres oppmerksomhet i November 2016. I Begynnelsen dukket mange spekulasjoner opp om denne cyber infeksjonen. Ekspertene diskuterte om dette viruset var en orginal skapelse av ransomware utviklere eller bare en nyere versjon av noen større krypto ransomware familie. Kan det være like farlig som Locky virus?

Siden Dharma ransomware kom, ekspertene påpekte dens likhet med CrySiS ransomware og det faktum at den første versjonen av viruset kan dekrypteres. Et annet faktum som ligner CrySiS malware er at noen (sannsynligvis noen involvert i ransomware utvikling) publiserte mye av Dharma dekrypterings nøkler på et nettforum. Som følge det innledende Dharma dekrypterings verktøyet ble oppdatert og nå kan ofrene prøve å dekryptere filene sine igjen – sjansene er store for at en av de lekkede nøklene vil dekryptere filene dine.

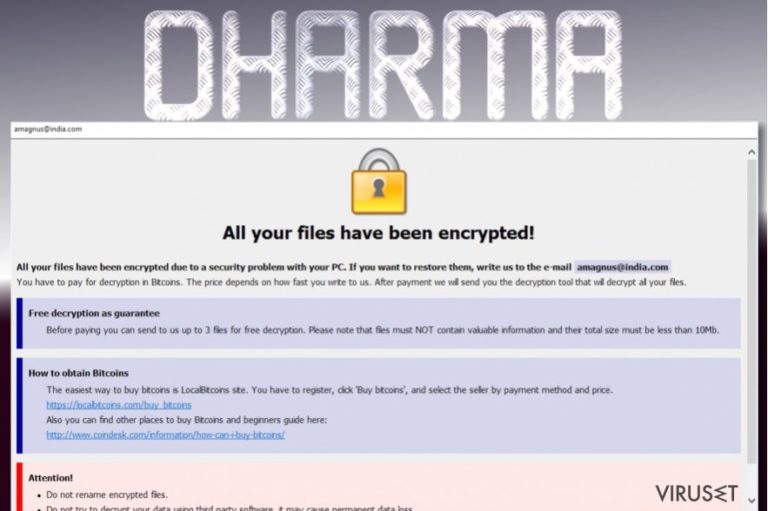

Trolig den mest utbredte Dharma ransomware versjonen er kjent for å bruke [email protected] for å informere folk om deres krypterte filer og spørre etter løsepengene. Denne informasjonen er også gitt i info.hta eller annet navn løsepenge brev. Vi bør legge til at i henhold til de nyeste rapportene gjeldende versjon av Dharma bruker disse utvidelsene for å markere krypterte filer: .dharma, .wallet, .zzzzz.

På dagen det kom ut viste ikke sikkerhetsekspertene mye om Dharma generelt og antok det for å være en av den nye generasjonens virus. Det virker som virusutviklerene prøvde å holde det så uklart som mulig og fulgte ikke de typiske mønstrene andre ransomware skapere gjør.

For eksempel viruset ikke slippe utpresserne eller eventuelle andre dokumenter som vil gi deg beskjed om at viruset gjemmer seg i systemet. Også i November kunne ikke antivirus verktøy oppdage det heller, vesentlig kompliserte Dharma fjerning. Likevel du kan bruke programvarer som FortectIntego, for eksempel, til å fjerne dette ransomware fra datamskinen. Føre du gjennomfører noen av virus fjernings trinnene, sørg for at du har de riktige verktøyene til å støtte deg.

De nyeste versjonene av Dharma ransomware forlater en enkel løsepenge krav på den infiserte datamaskinen som sier:

ATTENTION!

At the moment, your system is not protected.

We can fix it and restore files.

To restore the system write to this address:

[email protected]

Som du kan se, ofrene må kontakte kjeltringene via en e-postadresse som blir gitt i kravet og spørre de om løsepengene som må gis for å gjenopprette de berørte filene. Bortsett fre e-posten vil du også se .dharma, .wallet or .zzzzz lagt til enden. For eksempel hvis filen er kalt picture.jpg, den berørte versjonen av filen vil bli kalt picture.jpg[email_address].dharma.

Det er interessant at e-postadressene hackerne gir varierer. Så når du blir infisert med viruset kan du bli bedt om å skrive til [email protected], [email protected] (dette viruset slipper worm.exe filer på systemet), [email protected], eller en annen @india.com e-postaddresse.

Vi anbefaler på det sterkeste og ikke gjøre dette. Du har absolutt ingen vei av å vite hva du kan forvente fra denne gjengen og hvordan det vil ende om du kontakter dem. Det er bedre og bare fjerne Dharma og bruke datamaskinen din normalt igjen. Hvis du fortsetter å bruke datamaskinen med ransomware kjørende, hver gang du starter systemet vil det resultere i nye krypterte filer.

Når vi snakker om datautvinningsmetoder, du kan gjenopprette filene dine med hjelp av et data-backup eller Rakhni dekrypterings verktøy. En av to spyware besøkende har rapportert en sjokkerende Dharma dekryptering metode som hjalp han med gjenopprettningen .[[email protected]].dharma filtype filer gratis. Den besøkende sier at han klarte å gjenopprette krypterte dataarkiver som bruker 7-Zip program. For mer informasjon om datautvinningsmetoder er breskrevet nedenfor artikkelen.

Dharma ransomware versjoner:

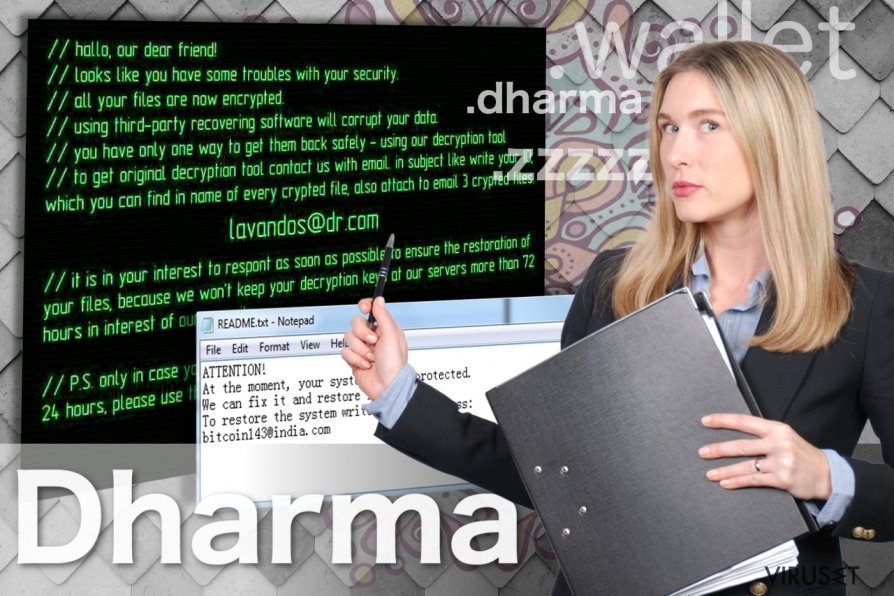

[email protected] ransomware virus. Ransomware utviklerne kan rett og slett ikke la være å komme med oppdateringer til sine ondsinnede kreasjoner. Dharma ransomware er ikke et unntak. Viruset har gjennomgått en rekke endringer og ulike versjoner har nå sirklet rundt på nettet.

En av disse versjonene er [email protected] ransomware. Viruset er oppkalt etter utvidelsene som det legger til de krypterte filene. Slik at maskinene som er infisert med [email protected] vil ha mange filer som ender med .[[email protected]].dharma. bruken av en e-postadresse for å indikere krypterte filer antyder at det kan være nøkkelen til deres dekryptering. Eller hackerne vil at du skal tro det.

Ofrene som tar kontakt med de nettkriminelle via denne adressen får krav om å sende penger (Bitcoins) til en Bitcoin konto mens hackerene lover å levere dekrypteringsnøkkelen. Uansett å betale er ikke nødvendig siden du kan få tilgang til å åpne dine filer ved hjelp av Dharma Decrypter.

Zzzzz ransomware virus. Er en annen Dharma virus versjon som deler utvidelser med det beryktede Locky virus. Det er ikke sikkert om zzzzz utviklere tok Locky's ide eller bruken av de samme utvidelser for å indikere krypterte filer er en ren tilfeldighet. Til tross alle odds, er ikke disse virusene i slekt, og er basert på forskjellige koder. Likevel gjør ikke dette zzzzz virus noe mindre farlig enn det ekle Locky virus.

Det krypterer fortsatt filer og gjør dem utilgjengelige for ofrene og krever betaling for at de skal få tilgang igjen. Du kan bruke Dharma Decrypter for å forsøke zzzzz filgjenoppretting, det viktigste er at du fjerner viruset fra datamaskinen for å hindre mer skade.

Wallet ransomware virus. Wallet er den nyeste Dharma versjonen som legger .wallet utvidelser til de krypterte filene. Ransomware ofrene er opfordret til å ta kontakt med de kriminelle via e-post adressen([email protected]) og gir ikke spesifikke detaljer på forhånd. Viruset sørger for at ofrene blir kjent med datarekonstruksjons forholdene ved å erstatte skrivebord bildet med et løsepenge krav.

Dessuten gir kjeltringene en 72 timers «deadline» for å betale løsepengene, og hevder at dersom ofrene ikke klarer å betale itide, dekrypteringsnøkkelen vil bli ødelagt, og de vil miste tilgangen til sine filer for alltid. Selvfølgelig er det alltid alternativer, og du trenger ikke å gi etter for de kriminelle kravene. Bare bla til slutten av denne artikkelen og les datagjenopprettingsalternativene anbefalt av eksperter.

Hvordan Dharma ransomware blir spredd?

Mens de prøver å infisere systemer med dette malware, utviklerene av Dharma ransomware har vært avhenig av phising. Anses som den vanligste metoden å levere virus ved hjelp av infiserte e-postmeldinger. Kjeltringene bruker ondsinnede program kampanjer for å spre falske e-poster med vedlagte malware og dessverre faller brukerene ofte for disse triksene.

Hvis du mottar en e-post fra ukjent kilde, bedrift eller institusjon, alltid undersøk før du åpner den. Tenk over om du faktisk forventer en slik e-post i det hele tatt, hvos du ikke har noen anelse om hvorfor den har blitt sendt til deg, kan det være at hackere har satt sine øyer på deg. I så fall bør du holde deg unna eventuelle vedlegg som kan ha blitt lagt til e-posten og slett den med en gang. Vist ikke, Dharma kan sende deg falske flybilletter, bøter eller andre dokumenter som kan se overbevisende nok til å bli tatt for gitt.

Slett Dharma malware fra systemet

Alle datasikkerhet ekspertter er enstemmig enig om at den beste måten å fjerne Dharma virus eller noen ransomware virus fra den infiserte enheten er ved å skanne det med et profesjonelt anti-malware verktøy. Likevel husker du sikkert at viruset er flink til å skjule seg på datamaskinen, og sjangsen er at ikke engang sikkerhetsverktøy kan oppdage det.

Det er derfor du ikke kan næme deg Dharma fjerning direkte og må fullføre noen ekstre steg først, så kan du kjøre en systemskanning. Vi har forklart disse trinnene nedenfor. Bruk dem gjerne, og ikke glem å skanne systemet automatisk etterpå!

Manuell Dharma fjerningsguide for virus

Ransomware: manuell fjerning av ransomware i sikkerhetsmodus

Viktig! →

Manuell fjerning kan være for komplisert for vanlige databrukere. Det krever avansert IT-kunnskap å utføre det riktig (hvis viktige systemfiler blir fjernet eller skadet, kan det føre til uopprettelig skade på Windows-systemet). I tillegg kan det ta flere timer å utføre. Derfor anbefaler vi på det sterkeste at du bruker den automatiske metoden som beskrevet ovenfor.

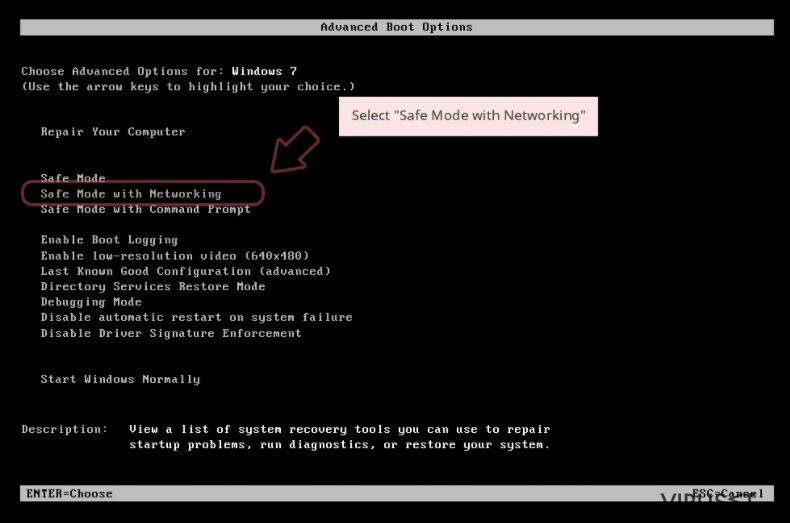

Steg 1. Åpne sikkerhetsmodus med nettverkstilkobling

Manuell fjerning av malware bør utføres i sikkerhetsmodus.

Windows 7/Vista/XP

- Klikk på Start > På/Av > Start på nytt > OK.

- Når datamaskinen din starter opp, trykker du på F8-knappen (hvis dette ikke fungerer, prøv F2, F12, Del – det avhenger av hovedkortet ditt) flere ganger helt til du ser vinduet for avansert oppstart.

- Velg Sikkerhetsmodus med nettverkstilkobling fra listen.

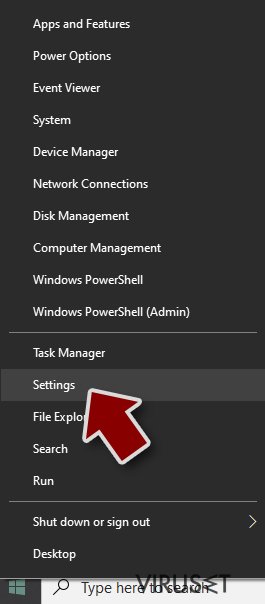

Windows 10 / Windows 8

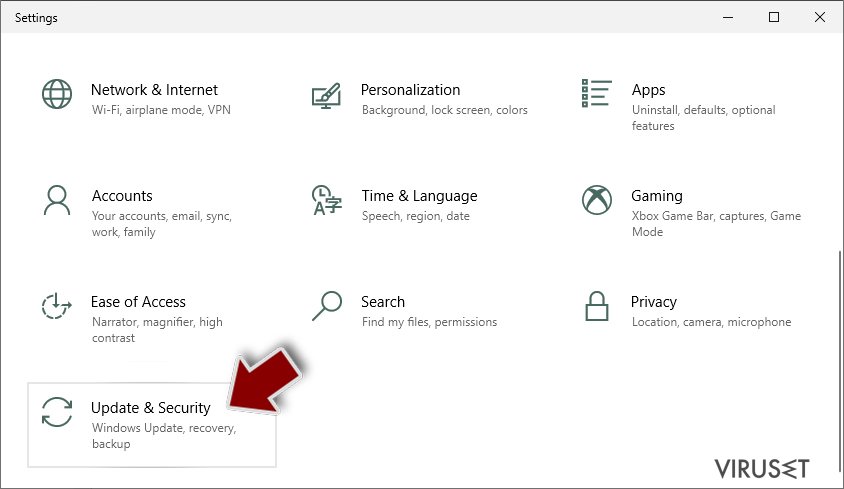

- Høyreklikk Start-knappen og velg Innstillinger.

- Bla nedover og velg Oppdatering og sikkerhet.

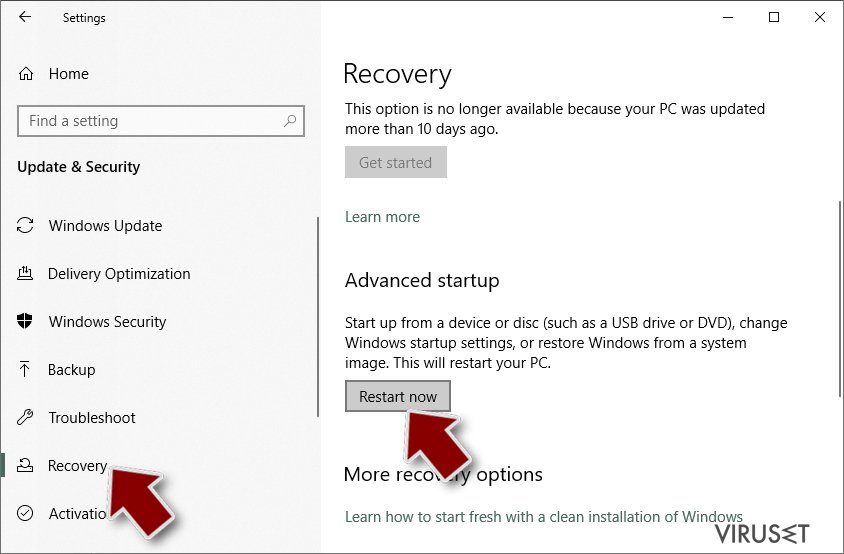

- I menyen til venstre velger du Gjenoppretting.

- Bla nedover til Avansert oppstart.

- Klikk på Start på nytt nå.

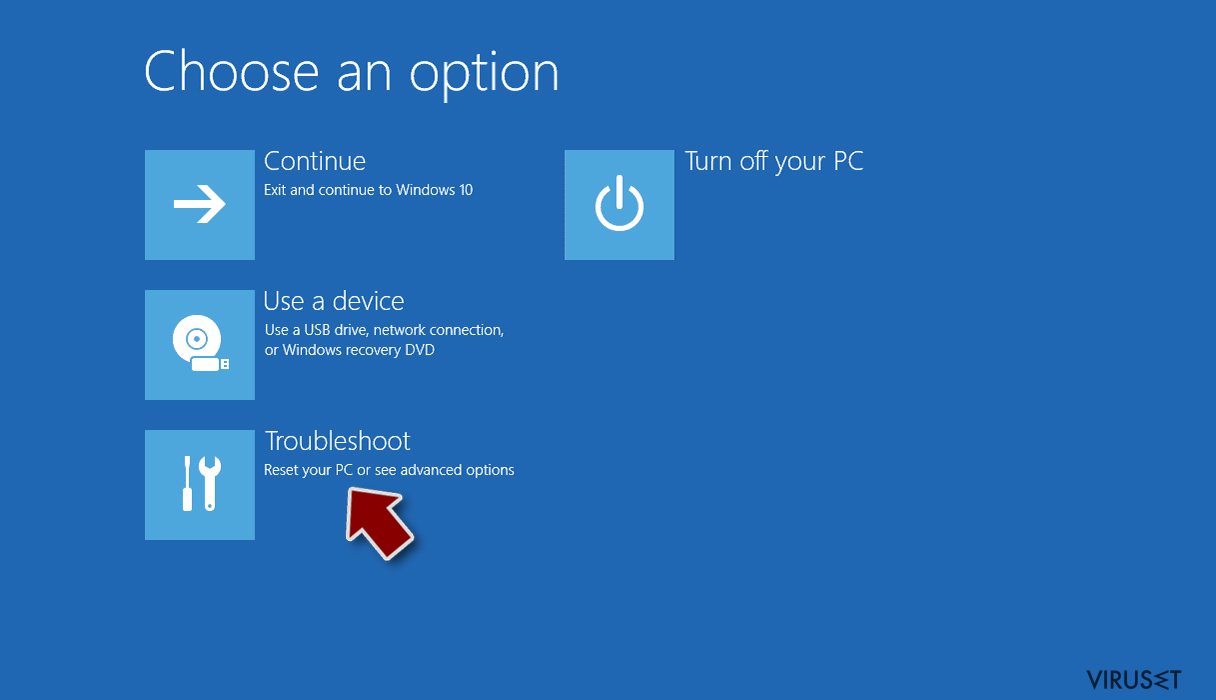

- Velg Feilsøking.

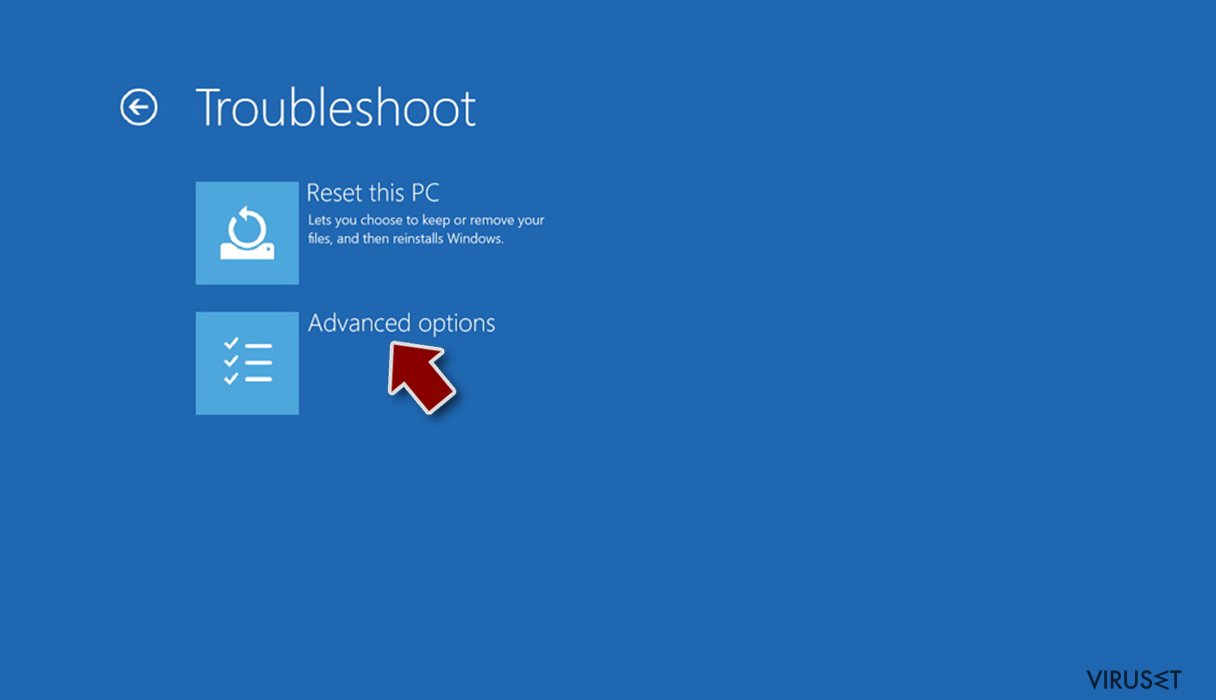

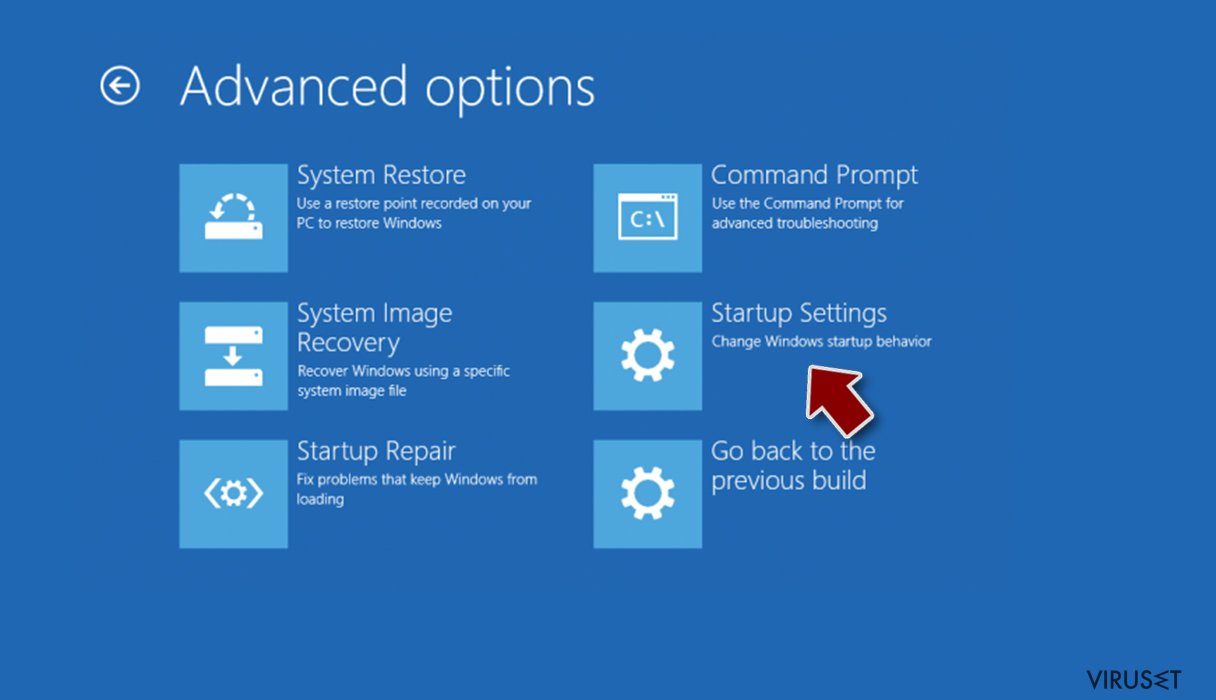

- Gå til Avanserte alternativer.

- Velg Oppstartsinnstillinger.

- Klikk på Start på nytt.

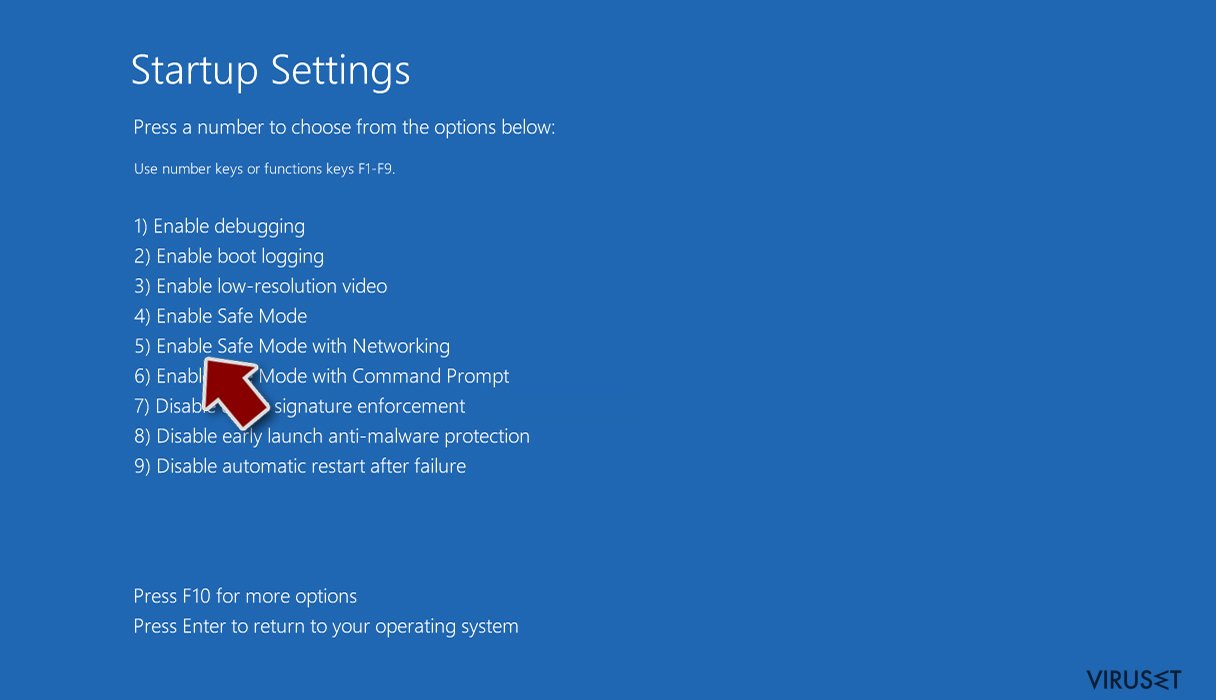

- Trykk 5 eller klikk på 5) Aktiver sikkerhetsmodus med nettverkstilkobling.

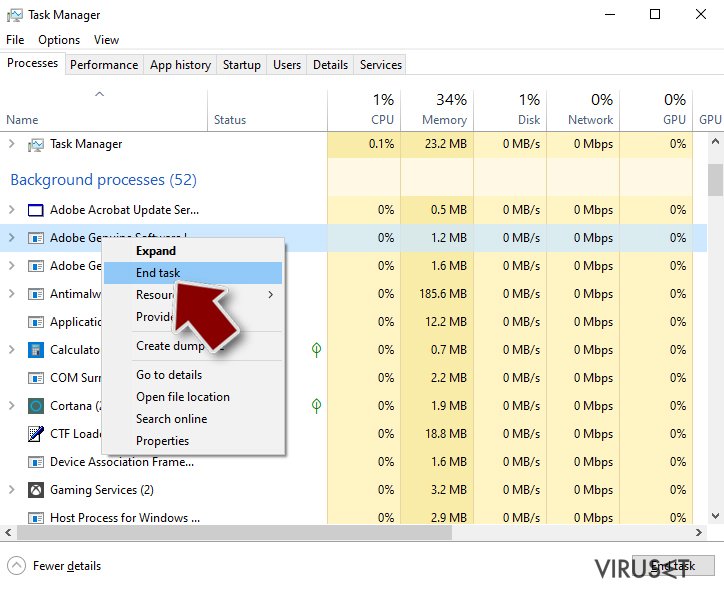

Steg 2. Slå av mistenkelige prosesser

Windows' oppgavebehandler er et nyttig verktøy som viser alle prosesser som kjører i bakgrunnen. Hvis det dukker opp malware-prosesser her, må de avsluttes:

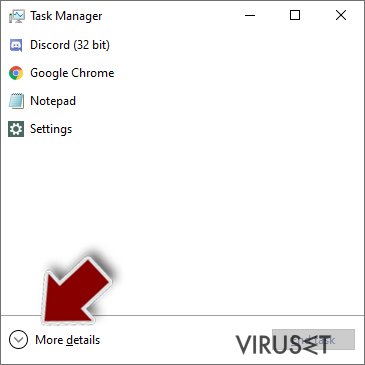

- Trykk på Ctrl + Shift + Esc på tastaturet for å åpne oppgavebehandleren.

- Klikk på Detaljer.

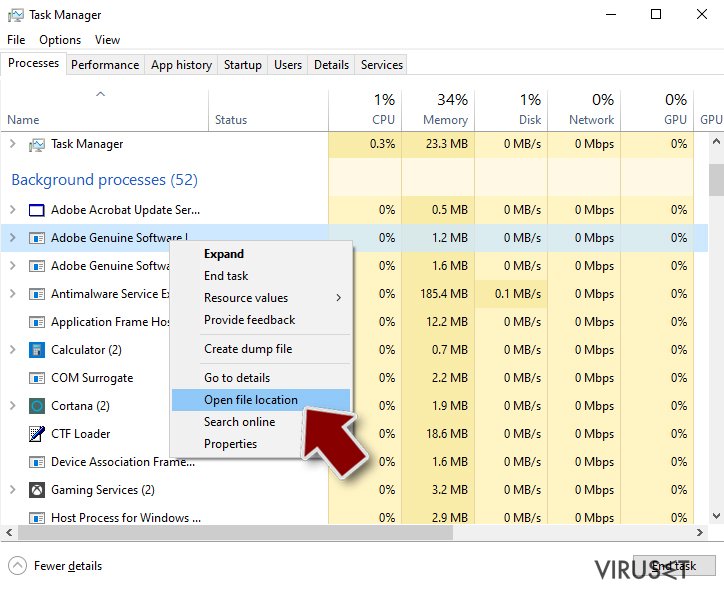

- Bla nedover til Bakgrunnsprosesser og se etter mistenkelige oppføringer.

- Høyreklikk og velg Åpne filplassering.

- Gå tilbake til prosessen, høyreklikk og velg Avslutt oppgave.

- Slett innholdet i den ondsinnede mappen.

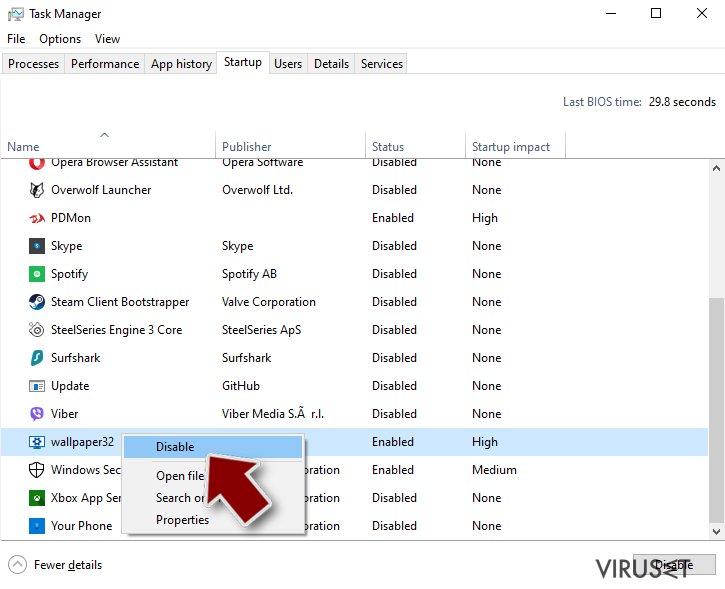

Steg 3. Sjekk oppstartsprogrammer

- Trykk Ctrl + Shift + Esc på tastaturet for å åpne Windows oppgavebehandler.

- Gå til fanen Oppstart.

- Høyreklikk det mistenkelige programmet og klikk på Deaktiver.

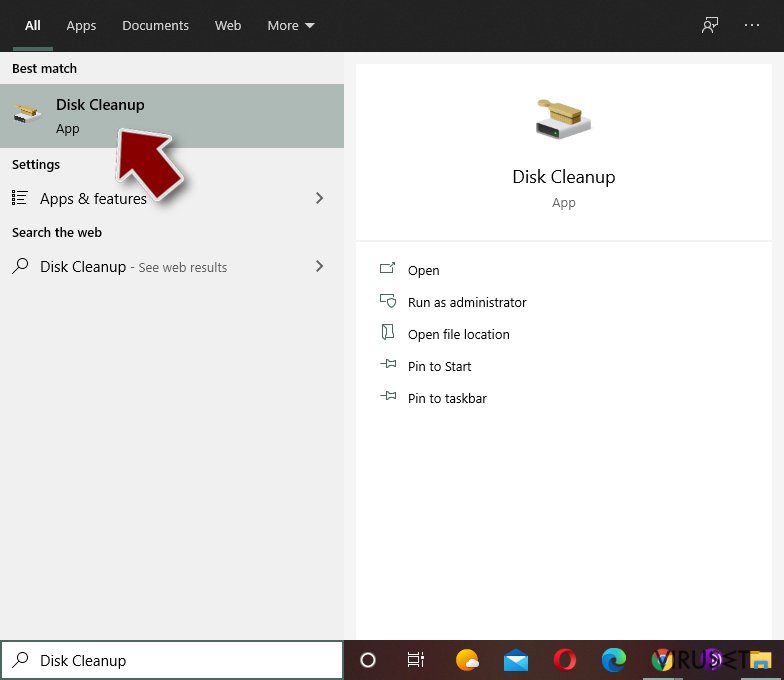

Steg 4. Slett virusfiler

Malware-relaterte filer kan dukke opp på flere ulike steder på datamaskinen din. Her er instruksjoner som kan hjelpe deg med å finne dem:

- Skriv Diskopprydding i Windows' søkefelt og trykk på Enter.

- Velg stasjonen du ønsker å rense (C: er som regel hovedstasjonen, og det er sannsynligvis her du finner ondsinnede filer).

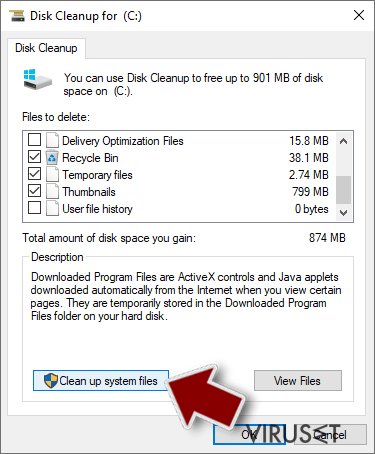

- Bla gjennom Filer som skal slettes-listen og velg følgende:

Midlertidige Internett-filer

Nedlastinger

Papirkurv

Midlertidige filer - Velg Rydd opp i systemfiler.

- Du kan også se etter andre ondsinnede filer som skjuler seg i følgende mapper (angi disse oppføringene i Windows-søkefeltet og trykk på Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Etter at du er ferdig, starter du PC-en på nytt i normalmodus.

Fjern Dharma ved hjelp av System Restore

-

Steg 1: Start datamaskinen på nytt i Safe Mode with Command Prompt

Windows 7 / Vista / XP- Klikk Start → Shutdown → Restart → OK.

- Når datamaskinen blir aktiv, trykker du F8 gjentatte ganger helt til du ser Advanced Boot Options-vinduet.

-

Velg Command Prompt fra listen

Windows 10 / Windows 8- Trykk Power-knappen i Windows innloggingsskjermen. Trykk og hold nede Shift, som er på tastaturet, og klikk Restart..

- Velg deretter Troubleshoot → Advanced options → Startup Settings og trykk Restart.

-

Så snart datamaskinen din blir aktiv, velger du Enable Safe Mode with Command Prompt i Startup Settings-vinduet.

-

Steg 2: Gjenopprett systemfilene og innstillingene

-

Så snart Command Prompt-vinduet dukker opp, angir du cd restore og klikker Enter.

-

Skriv inn rstrui.exe og trykk Enter igjen..

-

Når et nytt vindu dukker opp, klikker du Next og velger et gjennopprettingspunkt før infiltreringen av Dharma. Etter å ha gjort dette, klikker du på Next.

-

Klikk Yes for å starte systemgjenoppretting.

-

Så snart Command Prompt-vinduet dukker opp, angir du cd restore og klikker Enter.

Bonus: Gjenopprett dataene dine

Veiledningen som presenteres ovenfor er ment å hjelpe deg med å fjerne Dharma fra datamaskinen din. For å gjenopprette de krypterte filene anbefaler vi at du bruker en detaljert veiledning laget av sikkerhetsekspertene hos viruset.no.Hvis filene dine krypteres av Dharma kan du bruke flere ulike metoder for å gjenopprette dem:

Bruk Data Recovery Pro for å gjenoprette krypterte filer av Dharma ransomware

Data Recovery Pro er en programvare som er anbefalt til de som ikke ønsker/ eller har tid til å bruke tid på å gjenopprette data selv. Det er et automatisk verktøy som vil gjøre alkt arbeidet for deg. Så følg trinnene nedenfor, set deg tilbake og vent på resultatene.

- Last ned Data Recovery Pro;

- Følg stegene i installasjonsveiledningen til Data Recovery og installer programmet på datamaskinen din;

- Kjør programmet og skann datamaskinen din etter filer kryptert av Dharma ransomware;

- Gjenopprett dem.

Using Windows Previous Versions funksjon for å gjenopprette de filene kryptert av Dharma

Windows Previous Versions funksjon er et annet alternativ som du kan pröve for å gjenopprette data. Husk at denne teknikken krever at systemgjenopprettings funksjonen er aktivert. HVis den var aktivert för virusangrep kan du pröve dine sjanser i å gjenopprette data ved hjelp av instruksjonene nedenfor.

- Finn en kryptert fil du vil gjenopprette og høyreklikk på den;

- Velg “Properties” og gå til fanen “Previous versions”;

- Her sjekker du alle tilgjengelige kopier av filen i “Folder versions”. Velg versjonen du ønsker å gjenopprette og klikk på “Restore”.

Stol på ShadowExplorer til å fikse filene dine

Sist men ikke minst, ShadowExplorer kan goså brukes til datagjenoppretting. ShadowExplorer spesielt fokuserer på å trekke ut data fra Volume Shadow Copies som normalt ligger på datamaskinen. Hvis ikke viruset har slettet dem så klart. I tillfeller all nödvendig informasjon er intakt, fölg trinnene nedenfor for å fortsette datagjenopprettingen.

- Last ned Shadow Explorer (http://shadowexplorer.com/);

- Følg installasjonsveiledningen til Shadow Explorer og installer programmet på datamaskinen din;

- Kjør programmet og gå til nedtrekksmenyen i øvre venstre hjørne for å velge disken som inneholder de krypterte filene. Sjekk hvilke mapper det er;

- Høyreklikk på mappen du ønsker å gjenopprette og velg “Export”. Du kan også velge hvor du ønsker å lagre filene.

VIKTIG. Den nyeste Dharma dekryption alternativer

Som vi allerede har fortalt, noen har lekket mange Dharma nøkler for dekryptering på nettet og Kaspersky har oppdatert Rakhni dekrypting med disse nøklene allerede. Det er kjent at de lekkede nøklene tilhørte Dharma versjon som legger til .dharma filtyper. Du bør prøve å bruke dekrypterings versjonen som er presentert av Kaspersky Lab. Du kan laste den ned her.

I tillfeller dekryptereren ikke klarer å dekryptere .dharma filene: Våres team fikk nylig en melding fra en person som sa en av hannes klienter hadde blitt smittet med .[[email protected]].dharma ransomware versjon. Overraskende vår kunde rapporterte at han klarte å kjenopprette krypterte dataarkiver ved å hente de med 7-Zip. Vi anbefaler å prøve dette alternativet om du ikke har prøvd. Du kan finne den orginale meldingen fra kunden nedenfor.

Til slutt bør du alltid tenke på beskyttelse mot crypto-ransomware. For å beskytte datamaskinen din mot Dharma og annet ransomware bør du benytte en vel ansett anti-spionvare, som FortectIntego, SpyHunter 5Combo Cleaner eller Malwarebytes.

Anbefalt for deg

Ikke la myndighetene spionere på deg

Myndighetene har en tendens til å spore brukerdata og spionere på innbyggerne sine, og dette er noe du bør ha i bakhodet. Vi anbefaler dessuten at du leser mer om tvilsom praksis for datainnhenting. Sørg for anonymitet på nettet, og unngå sporing eller spionering.

Du kan velge en helt annen lokasjon når du er på nettet, og få tilgang til alt innhold uten å bli stanset av geografiske begrensninger. Du kan surfe helt trygt på nettet uten risiko for å bli hacket ved bruk av et Private Internet Access VPN.

Kontroller informasjonen som er tilgjengelig for myndigheter og andre parter, og surf på nettet uten å bli spionert på. Selv om du ikke er involvert i ulovlige aktiviteter eller stoler på tjenestene og plattformene du bruker, bør du være forsiktig og ta forholdsregler ved å bruke en VPN-tjeneste.

Sikkerhetskopier filer til senere, i tilfelle malware-angrep

Programvareproblemer skapt av malware eller direkte datatap på grunn av kryptering kan føre til problemer eller permanent skade på enheten din. Når du har oppdaterte sikkerhetskopier, kan du enkelt gjenopprette filene dine etter slike hendelser. Det er nødvendig å oppdatere sikkerhetskopiene dine etter eventuelle endringer på enheten. På denne måten kan du starte på nytt fra der du var da du mistet data på grunn av malware-angrep, problemer med enheten eller annet.

Når du har tidligere versjoner av alle viktige dokumenter eller prosjekter, kan du unngå mye frustrasjon og store problemer. Sikkerhetskopier er praktisk når malware dukker opp ut av det blå. Bruk Data Recovery Pro for å gjenopprette systemet ditt.