Fjerne TeslaCrypt 4.2 (Veiledning for fjerning av virus)

TeslaCrypt 4.2 fjerningsguide

Hva er TeslaCrypt 4.2?

TeslaCrypt 4.2-virus: oppdatert og mer aggressivt

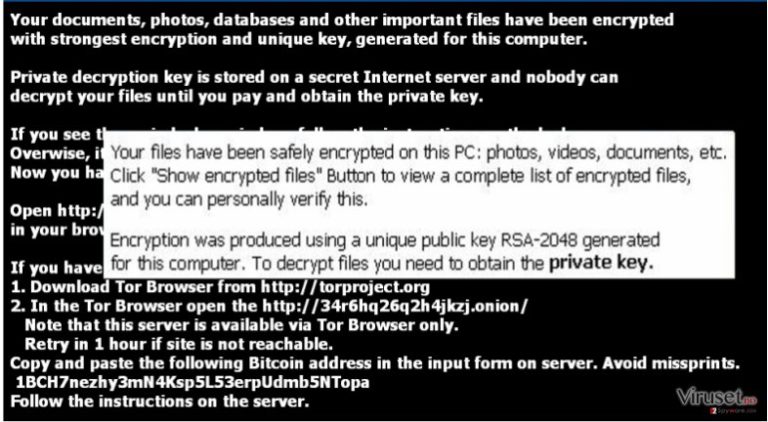

Hvis du ikke har hørt om den nyeste versjonen av TeslaCrypt – TeslaCrypt 4.2-virus – vil vi gjerne fortelle deg om dette nye ransomware-programmet. Denne trusselen er programmert til å kryptere personlige data og krever en løsesum i bytte mot dekrypteringsnøkkelen. Denne virusfamilien har allerede bygget opp nok erfaring fra å kapre datamaskiner ettersom kaprere stadig utvikler nye versjoner. Det er ikke forventet at dette viruset kommer til å være mindre skadelig. Svindlerne har kun implementert noen få nye funksjoner. En av dem er endret design på meldingen om løsesummen. Hvis du havner på listen over ofre er det helt nødvendig å fjerne TeslaCrypt 4.2-viruset snarest mulig.

Hvis vi tar en titt på den generelle historikken til dette malware-programmet startet det som en relativt ubetydelig ransomware-versjon som infiserte datamaskiner til gamere. Dekrypteringsnøkkelen kunne finnes på systemet, og viruset forårsaket dermed ikke store problemer. Etter hvert har imidlertid nettkriminelle begynt å gjøre en bedre jobb. Den forrige versjonen, TeslaCrypt 4.0, benytter en omfattende krypteringsalgoritme. I tillegg legger det ikke til utvidelser til de krypterte filene. Dermed er det vanskelig selv å oppdage viruset. Når det gjelder gjeldende versjon, TeslaCrypt 4.2, legges følgende filer igjen:

%UserProfile%\Desktop\!RecoveR!-[5_characters]++.HTML

%UserProfile%\Desktop\!RecoveR!-[5_characters]++.PNG

%UserProfile%\Desktop\!RecoveR!-[5_characters]++.TXT

Størrelsen på filen med fjerningsinstruksjoner er dessuten endret fra 256 til 272 bytes. Viruset infiserer i tillegg C:\Windows\System32\vssadmin.exe. I motsetning til tidligere versjoner, sletter gjeldende versjon også kopier av de låste filene.

Distribusjonsmetodene til TeslaCrypt 4.2 malware

Viruset spres på samme måte som tidligere versjoner. Det kan infisere datamaskiner via vedlegg i søppelpost. Nettkriminelle er flinke til dette og overbeviser ofrene om å åpne infiserte e-poster ved å lure dem med falske fakturavarsel eller varsler som ser ut til å være sendt fra offentlige myndigheter. Så snart brukeren åpner vedlegget blir viruset pakket ut.

Det ser dessuten ikke ut til at utviklerne ønsker å gjøre et inntrykk med tanke på designet på løsepengemeldingen. Filen kalles -!recover!-!file!-.txt og ser ut som en ordinær Notepad-fil som informerer om de låste filene og som tilbyr informasjon om gjenoppretting av de krypterte filene. Hackerne oppgir en lenke til Tor-nettleseren for betaling av løsesummen. Dersom datamaskinen din er blitt infisert bør du ikke ha for høye håp om å få tilbake dataene dine. Fra den første versjonen ble lansert har nettkriminelle klart å innhente enorme pengesummer. I mai 2016 avsluttet imidlertid utviklerne av TeslaCrypt-viruset prosjektet sitt og lanserte dekrypteringsnøkkelen. Nå kan du med andre ord gjenopprette filene dine gratis. Gå til neste side for å finne ut hvordan du gjør dette.

I tillegg bør du være oppmerksom på at TeslaCrypt 4.2 kan angripe PC-en også via trojanere. De kan komme i ulike former, som for eksempel trojanere, ormer og Javascript-filer. Trojanere har muligheten til å komme seg inn i systemet uten å bli stoppet av et antivirus-program. Derfor er det nødvendig å ha et kraftig antivirus-verktøy installert på systemet. Når det gjelder fjerning av TeslaCrypt 4.2 kan du benytte for eksempel FortectIntego.

Fjerning av TeslaCrypt 4.2

Først og fremst bør du fokusere på å slette TeslaCrypt 4.2 for godt. Det beste alternativet er å installere et antispyware-program som er spesielt utviklet for å håndtere malware- og ransomware-programmer. Det kan også oppdage trojanere. Så snart du fjerner TeslaCrypt 4.2, bør du benytte dette TeslaCrypt decryption tool for å fjerne filene dine. Du bør dessuten vurdere tryggheten til filene dine siden den eneste grunen til at du kan dekryptere filene dine er at utviklerne har lansert dekrypteringsnøkkelen. Dette betyr at andre ransomwaretrusler fremdeles er svært skadelige, og hvis en av dem kommer seg inn i datasystemet ditt kan det bety at filene dine er tapt for alltid. Alternativer for lagring av data inkluderer DVD-er, USB-pinner og nettbasert lagring. Du bør imidlertid være oppmerksom på at ransomware-programmer også kan infisere lagringsenheter som er tilkoblet datamaskinen når infeksjonen skjer. Derfor er det nødvendig å oppdatere sikkerhetsprogrammet på datamaskinen jevnlig.

Manuell TeslaCrypt 4.2 fjerningsguide

Ransomware: manuell fjerning av ransomware i sikkerhetsmodus

Viktig! →

Manuell fjerning kan være for komplisert for vanlige databrukere. Det krever avansert IT-kunnskap å utføre det riktig (hvis viktige systemfiler blir fjernet eller skadet, kan det føre til uopprettelig skade på Windows-systemet). I tillegg kan det ta flere timer å utføre. Derfor anbefaler vi på det sterkeste at du bruker den automatiske metoden som beskrevet ovenfor.

Steg 1. Åpne sikkerhetsmodus med nettverkstilkobling

Manuell fjerning av malware bør utføres i sikkerhetsmodus.

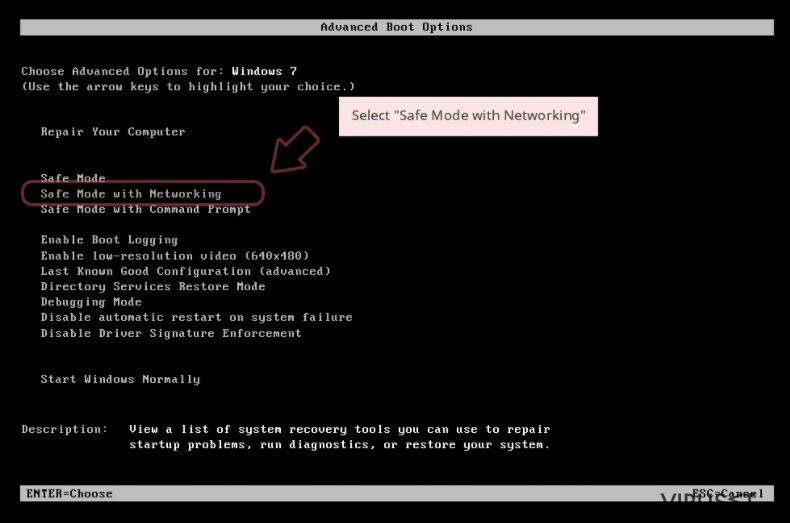

Windows 7/Vista/XP

- Klikk på Start > På/Av > Start på nytt > OK.

- Når datamaskinen din starter opp, trykker du på F8-knappen (hvis dette ikke fungerer, prøv F2, F12, Del – det avhenger av hovedkortet ditt) flere ganger helt til du ser vinduet for avansert oppstart.

- Velg Sikkerhetsmodus med nettverkstilkobling fra listen.

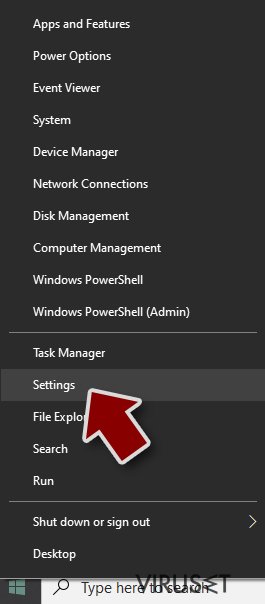

Windows 10 / Windows 8

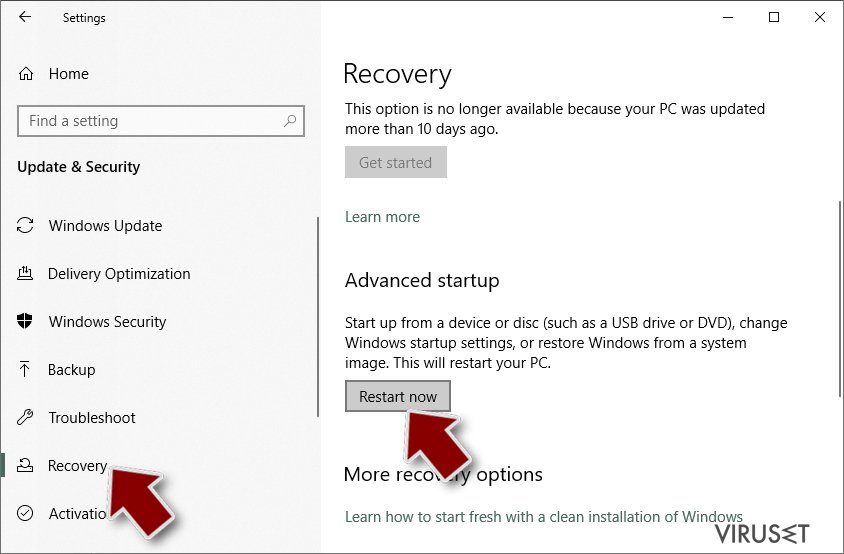

- Høyreklikk Start-knappen og velg Innstillinger.

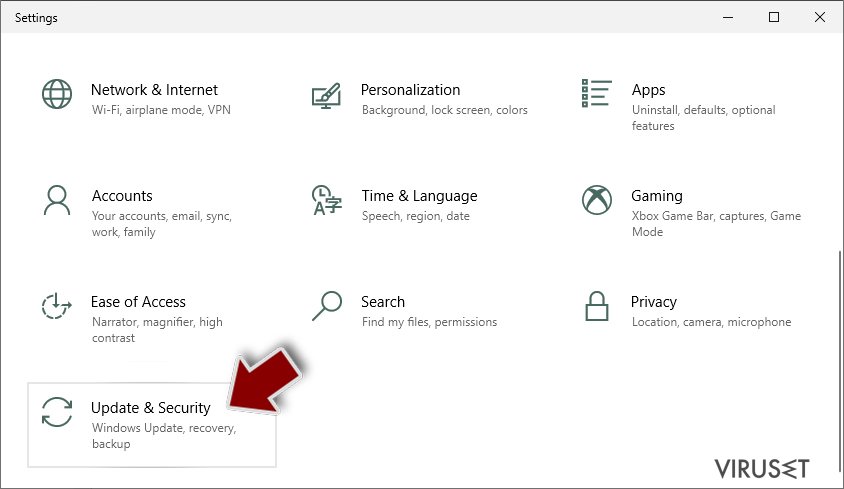

- Bla nedover og velg Oppdatering og sikkerhet.

- I menyen til venstre velger du Gjenoppretting.

- Bla nedover til Avansert oppstart.

- Klikk på Start på nytt nå.

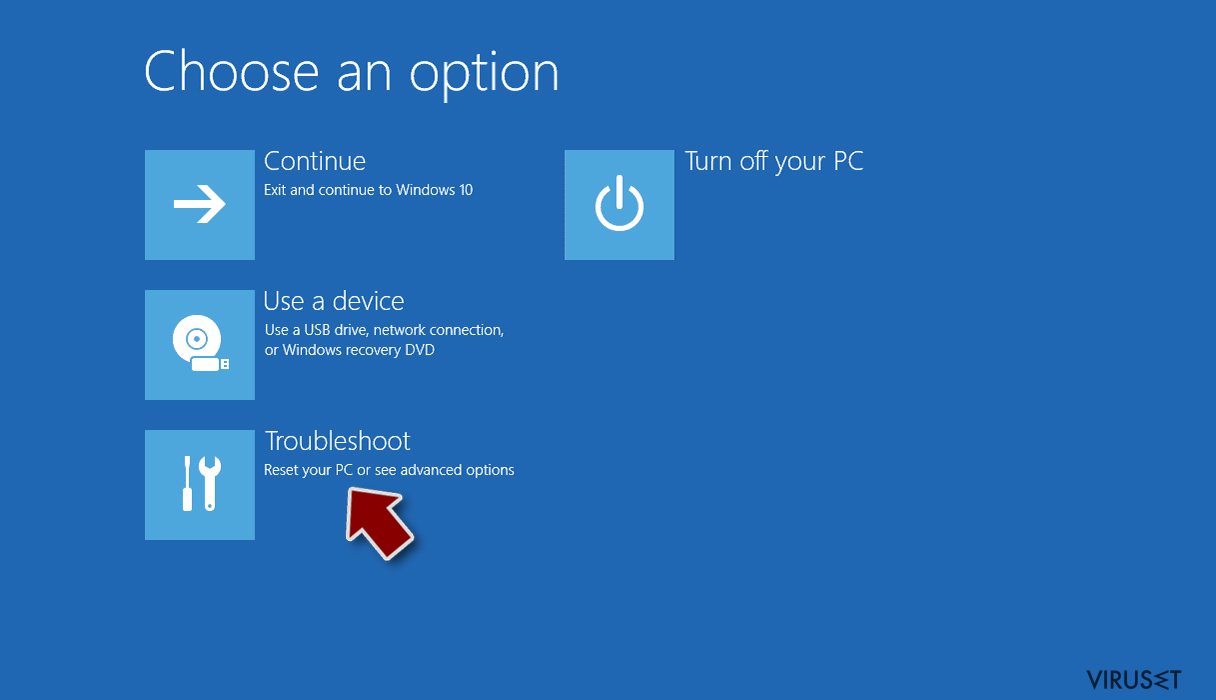

- Velg Feilsøking.

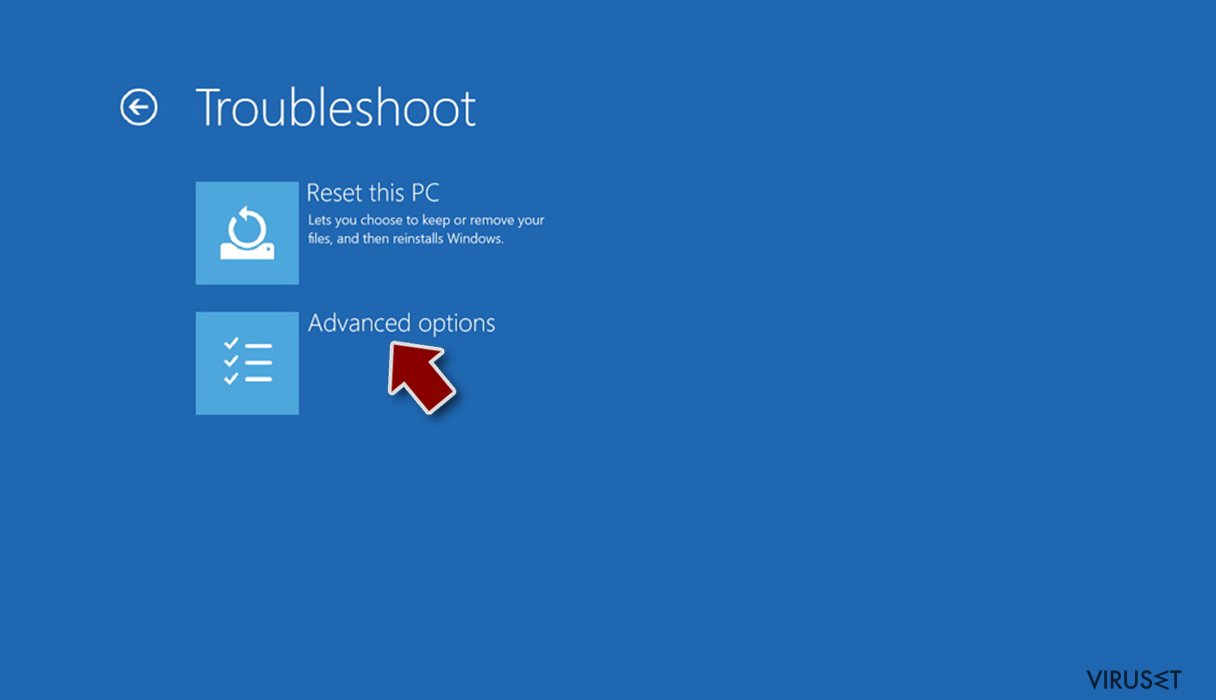

- Gå til Avanserte alternativer.

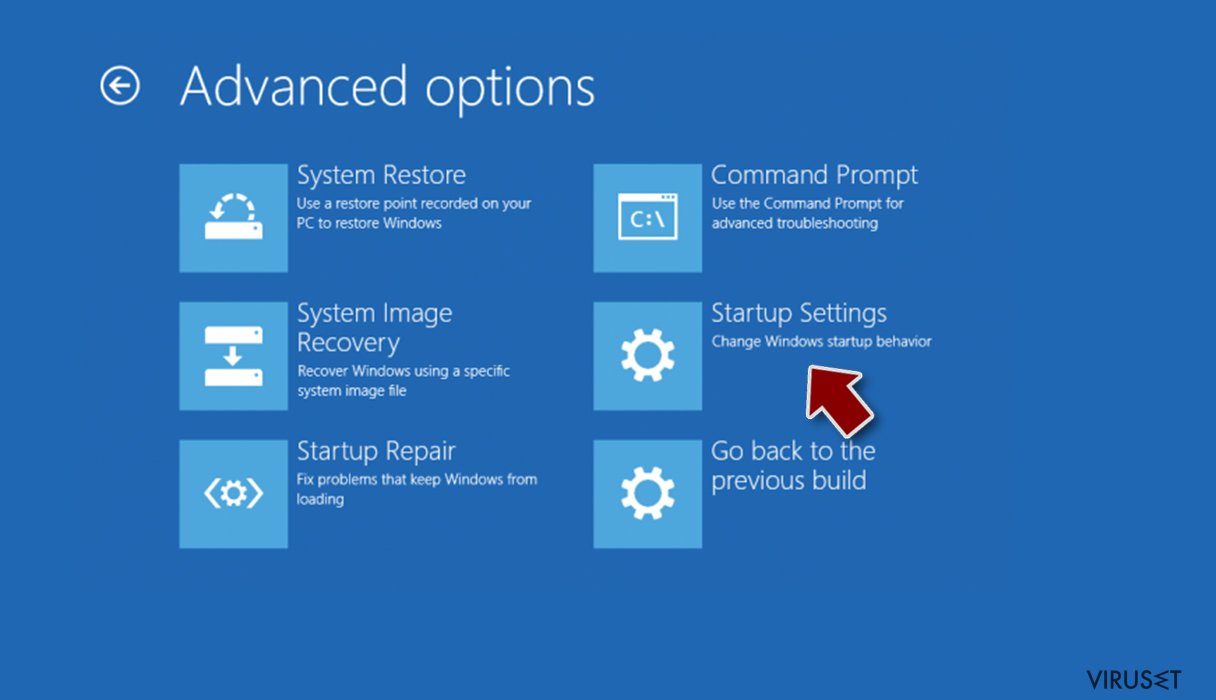

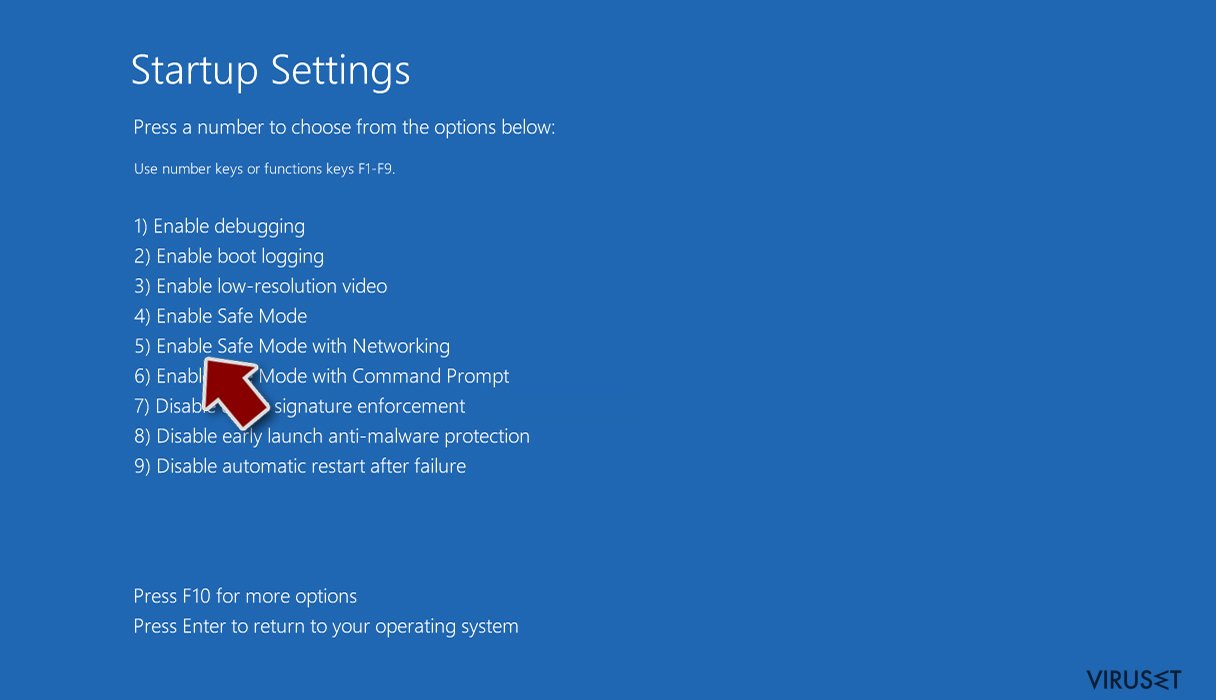

- Velg Oppstartsinnstillinger.

- Klikk på Start på nytt.

- Trykk 5 eller klikk på 5) Aktiver sikkerhetsmodus med nettverkstilkobling.

Steg 2. Slå av mistenkelige prosesser

Windows' oppgavebehandler er et nyttig verktøy som viser alle prosesser som kjører i bakgrunnen. Hvis det dukker opp malware-prosesser her, må de avsluttes:

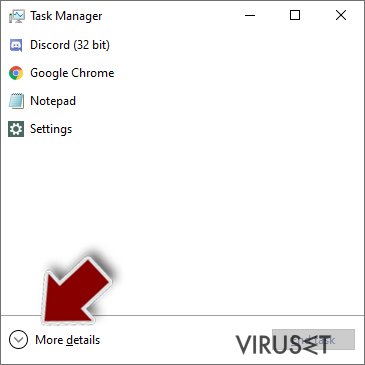

- Trykk på Ctrl + Shift + Esc på tastaturet for å åpne oppgavebehandleren.

- Klikk på Detaljer.

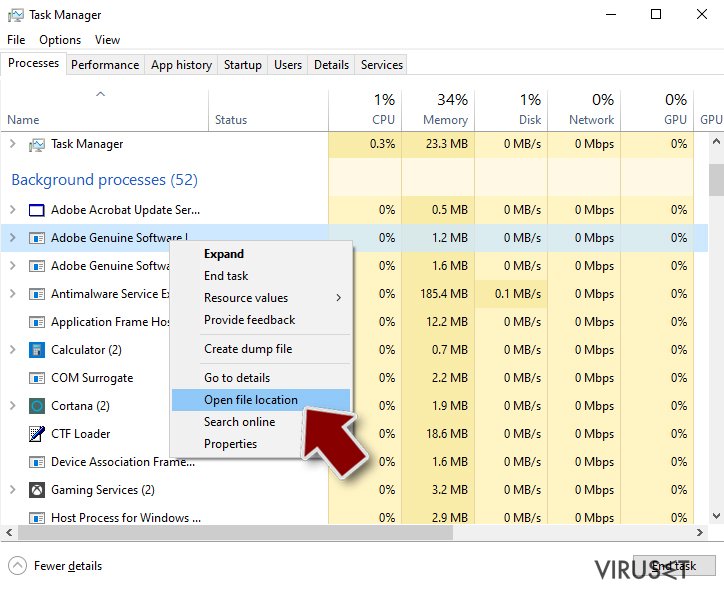

- Bla nedover til Bakgrunnsprosesser og se etter mistenkelige oppføringer.

- Høyreklikk og velg Åpne filplassering.

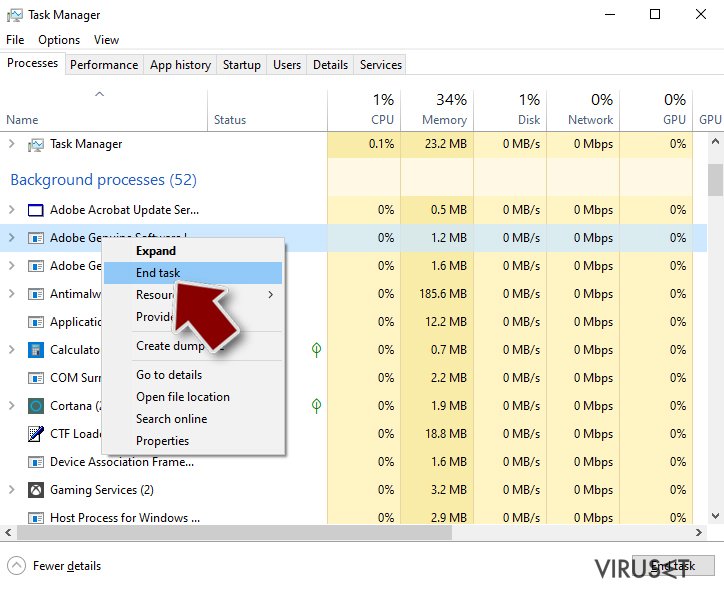

- Gå tilbake til prosessen, høyreklikk og velg Avslutt oppgave.

- Slett innholdet i den ondsinnede mappen.

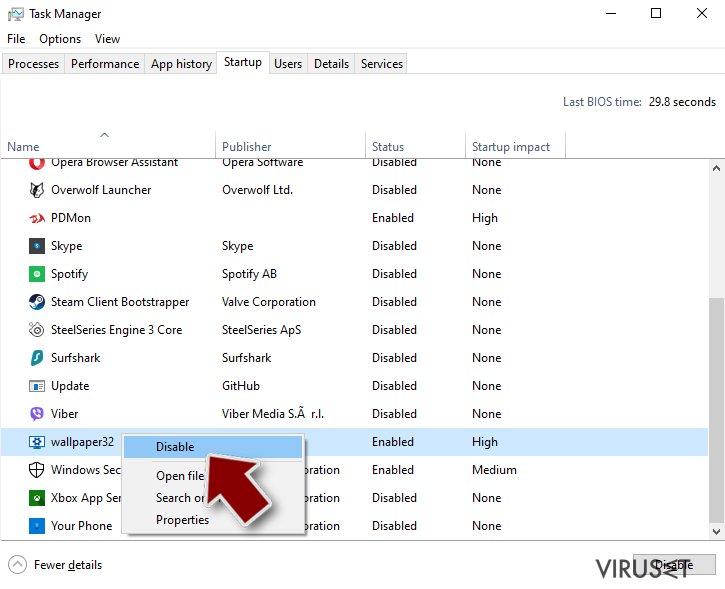

Steg 3. Sjekk oppstartsprogrammer

- Trykk Ctrl + Shift + Esc på tastaturet for å åpne Windows oppgavebehandler.

- Gå til fanen Oppstart.

- Høyreklikk det mistenkelige programmet og klikk på Deaktiver.

Steg 4. Slett virusfiler

Malware-relaterte filer kan dukke opp på flere ulike steder på datamaskinen din. Her er instruksjoner som kan hjelpe deg med å finne dem:

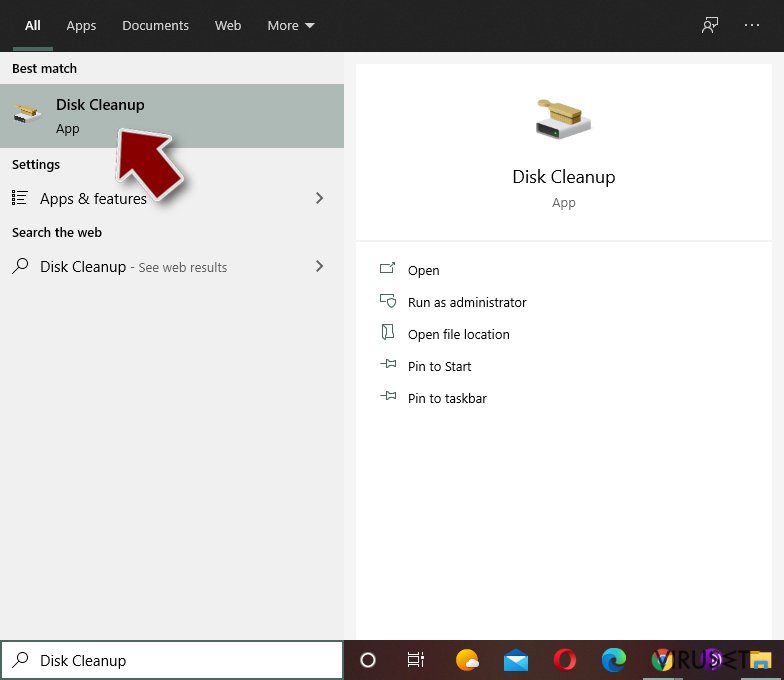

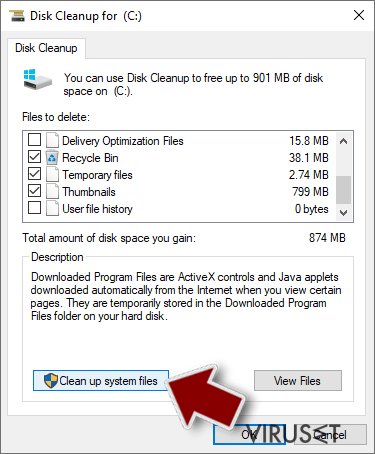

- Skriv Diskopprydding i Windows' søkefelt og trykk på Enter.

- Velg stasjonen du ønsker å rense (C: er som regel hovedstasjonen, og det er sannsynligvis her du finner ondsinnede filer).

- Bla gjennom Filer som skal slettes-listen og velg følgende:

Midlertidige Internett-filer

Nedlastinger

Papirkurv

Midlertidige filer - Velg Rydd opp i systemfiler.

- Du kan også se etter andre ondsinnede filer som skjuler seg i følgende mapper (angi disse oppføringene i Windows-søkefeltet og trykk på Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Etter at du er ferdig, starter du PC-en på nytt i normalmodus.

Fjern TeslaCrypt 4.2 ved hjelp av System Restore

-

Steg 1: Start datamaskinen på nytt i Safe Mode with Command Prompt

Windows 7 / Vista / XP- Klikk Start → Shutdown → Restart → OK.

- Når datamaskinen blir aktiv, trykker du F8 gjentatte ganger helt til du ser Advanced Boot Options-vinduet.

-

Velg Command Prompt fra listen

Windows 10 / Windows 8- Trykk Power-knappen i Windows innloggingsskjermen. Trykk og hold nede Shift, som er på tastaturet, og klikk Restart..

- Velg deretter Troubleshoot → Advanced options → Startup Settings og trykk Restart.

-

Så snart datamaskinen din blir aktiv, velger du Enable Safe Mode with Command Prompt i Startup Settings-vinduet.

-

Steg 2: Gjenopprett systemfilene og innstillingene

-

Så snart Command Prompt-vinduet dukker opp, angir du cd restore og klikker Enter.

-

Skriv inn rstrui.exe og trykk Enter igjen..

-

Når et nytt vindu dukker opp, klikker du Next og velger et gjennopprettingspunkt før infiltreringen av TeslaCrypt 4.2. Etter å ha gjort dette, klikker du på Next.

-

Klikk Yes for å starte systemgjenoppretting.

-

Så snart Command Prompt-vinduet dukker opp, angir du cd restore og klikker Enter.

Til slutt bør du alltid tenke på beskyttelse mot crypto-ransomware. For å beskytte datamaskinen din mot TeslaCrypt 4.2 og annet ransomware bør du benytte en vel ansett anti-spionvare, som FortectIntego, SpyHunter 5Combo Cleaner eller Malwarebytes.

Anbefalt for deg

Velg riktig nettleser og øk sikkerheten med et VPN-verktøy

Det blir stadig viktigere å beskytte personvernet sitt på nettet, blant annet for å unngå lekkasje av personopplysninger og phishing-svindel. Et av de viktigste tiltakene er å legge til et ekstra sikkerhetslag ved å velge den sikreste og mest private nettleseren. Selv om nettlesere ikke gir komplett beskyttelse og sikkerhet, er noen av dem mye bedre ved sandboxing, HTTPS-oppgradering, aktiv innholdsblokkering, blokkering av sporere, beskyttelse mot phishing og lignende personvernrelaterte funksjoner.

Det er også mulig å legge til et ekstra beskyttelseslag og skape en helt anonym nettleseropplevelse ved hjelp av et Private Internet Access VPN. Denne programvaren omdirigerer trafikken via ulike servere, slik at IP-adressen og din geografiske posisjon skjules. Disse tjenestene har dessuten strenge retningslinjer mot loggføring, noe som betyr at ingen data blir loggført, lekket eller delt med tredjeparter. Kombinasjonen av en sikker nettleser og et VPN gir deg muligheten til å surfe sikkert på nettet uten å bli spionert på eller hacket av nettkriminelle.

Sikkerhetskopier filer til senere, i tilfelle malware-angrep

Programvareproblemer skapt av malware eller direkte datatap på grunn av kryptering kan føre til problemer eller permanent skade på enheten din. Når du har oppdaterte sikkerhetskopier, kan du enkelt gjenopprette filene dine etter slike hendelser. Det er nødvendig å oppdatere sikkerhetskopiene dine etter eventuelle endringer på enheten. På denne måten kan du starte på nytt fra der du var da du mistet data på grunn av malware-angrep, problemer med enheten eller annet.

Når du har tidligere versjoner av alle viktige dokumenter eller prosjekter, kan du unngå mye frustrasjon og store problemer. Sikkerhetskopier er praktisk når malware dukker opp ut av det blå. Bruk Data Recovery Pro for å gjenopprette systemet ditt.