Fjern SATANA-virus (oppdateringer jul 2016 ) - Enkel veiledning for fjerning

SATANA fjerningsguide for virus

Hva er SATANA ransomware-virus?

Analyse av SATANA-viruset

Hvis du har fulgt med på IT-nyheter i det siste kan du ha hørt om SATANA-viruset. Dette er et av mange ondsinnede ransomware-trusler som er i stand til å kryptere personlig informasjon på datamaskinen. Generelt sett er ransomware-trusler høyst lønnsomme og relativt enkle å utvikle. Når det gjelder aktuelle trender innen raskt voksende virus av denne typen ser det ut til at alle som har den minste forståelse innen programmering klarer å opprette en filkrypterende trussel. Normalt bruker hackere rammeverket til andre ransomware-trusler for nye lanseringer. SATANA er for eksempel basert på ransomware-virusene Petya og Mischa, og er på samme måte designet for å snike seg inn i datamaskinen og kryptere data. Offeret får et valg; å betale rundt 0,5 bitcoins og motta dekrypteringsnøkkelen. Det er imidlertid svært sjelden at dataene kan gjenopprettes når man har med slike ondsinnede programmer å gjøre. For øyeblikket er det beste alternativet å fjerne SATANA. Velg FortectIntego eller et annet vel ansett antivirus-verktøy for å fjerne denne trusselen fra den infiserte enheten.

Sammenlignet med søsterprogrammene – Petya og Mischa – opererer SATANA på to ulike måter. Det kan enten legge igjen en fil med en liten kjerne som fungerer som en bootloader. Ellers kan det oppføre seg som en vanlig ransomware-trussel. Denne tosidige måten å operere på gjør at viruset er ekstra kraftig og dermed skadelig for operativsystemet. Det er derfor vanskelig å fjerne SATANA. Etter at viruset kommer inn i systemet og aktiverer seg selv etterlater det filene sin i %TEMP%-mappen. Senere vil et vindu dukke opp som ber brukeren om å installere ynuthwo.exe. Problemet er at meldingen ikke kan avbrytes med mindre brukeren klikker på «Ja». Dette gjør at viruset får muligheten til å aktivere ondsinnede filer på disken. Deretter begynner malware-programmet å kryptere personlige filer.

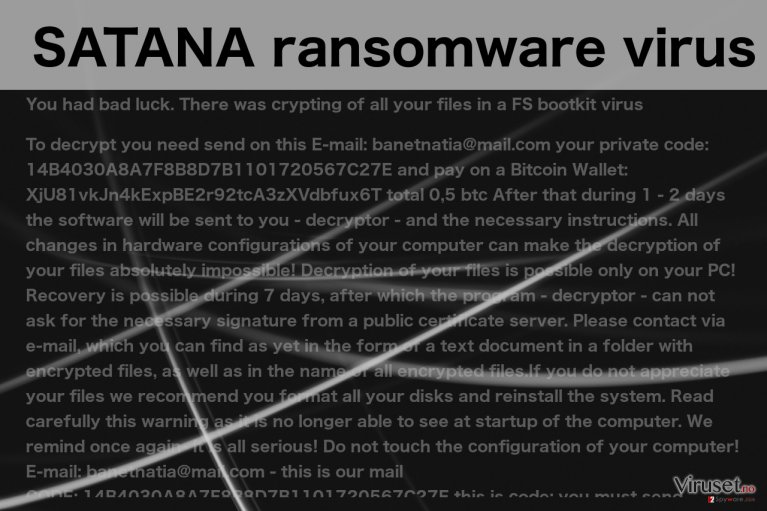

I mellomtiden plasserer viruset en fil med kontaktinformasjonen til SATANA i operativsystemets register. En annen spesiell egenskap er at denne trusselen fungerer i det stille uten å aktivere Windows-feil, som blåskjerm. Det venter faktisk på at systemet skal starte på nytt. Så snart SATANA kommer inn i datamaskinen endrer det infiserte filer til [email protected]_[original file name] og dataene er dermed utilgjengelige. Filen !satana!.txt inneholder instruksjoner for gjenoppretting og er tilgjengelig i alle infiserte mapper.

I meldingen om løsesum får offeret en sju dagers frist på å betale for filene. Alle infiserte datamaskiner gis en unik ID og denne skal sendes til den oppgitte e-postadressen (banetnatia(@)mail.com) for å motta dekrypteringsnøkkelen. Etter at den spesifiserte tiden er utløpt vil de nettkriminelle true med å slette dekrypteringsnøkkelen, noe som betyr at de krypterte filene er tapt for alltid. Noe annet som er typisk for akkurat dette ransomware-programmet er at det endrer systemets innstillinger. Det endrer oppstartsinnstillingene slik at ransomware-trusselen lastes inn ved oppstart. Dette betyr at eventuelle nye filer på harddisken din sannsynligvis blir krypterte neste gang du starter datamaskinen på nytt.

Etter å ha utført undersøkelser mistenker IT-eksperter at malware-trusselen fremdeles er i et tidlig utviklingsstadium. IT-ekspertene har tatt en titt på den kjørbare filen og kodestrengene, noe som har gjort dem i stand til å identifisere hackernes mål. Prøvene av ransomware-trusselen kan hjelpe ekspertene med å finne et dekrypteringsverktøy, men inntil dette skjer bør du være på vakt. Øk sikkerheten ved å installere et antispyware-program. Du bør selvsagt fjerne SATANA fra datamaskinen hvis du ønsker å sikre fremtidige data.

Hvordan kan dette viruset invadere datamaskinen min?

Sikkerhetseksperter advarer om at SATANA kan infisere datamaskinen nesten hvor som helst på nettet. Du kan uvitende installere det på enheten din via falske programoppdateringer, laste dem ned via P2P-nettverk eller rett og slett motta dem i innboksen. Sistnevnte er den vanligste måten for å spre ransomware. E-posttilbyderen din filtrerer ondsinnede e-poster og plasserer dem i en søppelmappe. Derfor må du være svært forsiktig når du håndterer denne mappen. Ikke åpne e-poster fra ukjente avsendere. Du bør dessuten unngå å laste ned vedlegg til slike e-poster. Svindlerne prøver å lure deg ved å sende påstått fakturainformasjon, kvitteringer på nettkjøp, fartsbøter osv. Derfor må du huske å sjekke legitimiteten av slike e-poster før du åpner dem.

Fjerne SATANA fra PC-en

Hvis datamaskinen din er blitt infisert av SATANA-viruset bør du ikke nøle og fjerne det fra enheten din øyeblikkelig. Ved å beholde det på systemet risikerer du nemlig både fremtidige filer og datamaskinens sikkerhet. Bruk kun vel ansette antivirus-programmer. Vi bør imidlertid advare deg om at fjerning av SATANA ikke dekrypterer dataene dine. Du kan måtte bruke ekstra programvare for datagjenoppretting for å oppnå dette. Vi anbefaler PhotoRec, R-Studio eller Kaspersky. For å garantere vellykket gjenoppretting må du imidlertid benytte sikkerhetskopier. Hvis du ikke har slike kan du prøve verktøyene ovenfor. Hvis du har problemer med å fjerne SATANA fra enheten din kan du prøve å bli kvitt viruset ved å benytte instruksjonene som gis nedenfor.

Manuell SATANA fjerningsguide for virus

Ransomware: manuell fjerning av ransomware i sikkerhetsmodus

Viktig! →

Manuell fjerning kan være for komplisert for vanlige databrukere. Det krever avansert IT-kunnskap å utføre det riktig (hvis viktige systemfiler blir fjernet eller skadet, kan det føre til uopprettelig skade på Windows-systemet). I tillegg kan det ta flere timer å utføre. Derfor anbefaler vi på det sterkeste at du bruker den automatiske metoden som beskrevet ovenfor.

Steg 1. Åpne sikkerhetsmodus med nettverkstilkobling

Manuell fjerning av malware bør utføres i sikkerhetsmodus.

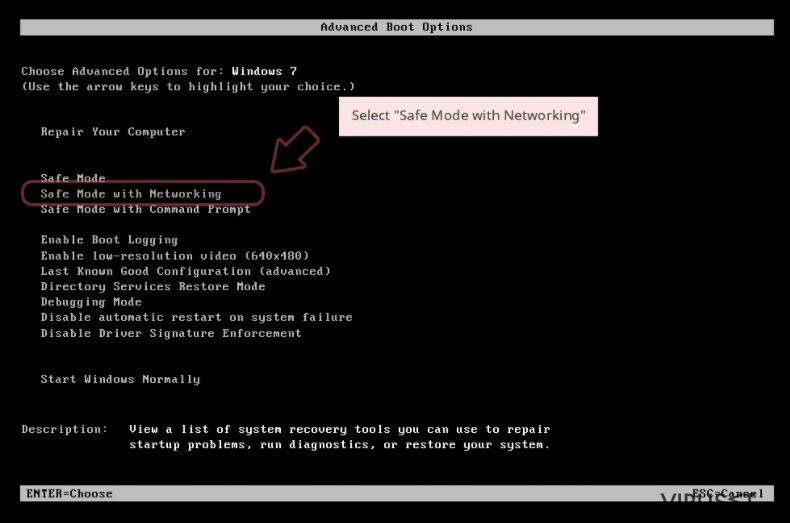

Windows 7/Vista/XP

- Klikk på Start > På/Av > Start på nytt > OK.

- Når datamaskinen din starter opp, trykker du på F8-knappen (hvis dette ikke fungerer, prøv F2, F12, Del – det avhenger av hovedkortet ditt) flere ganger helt til du ser vinduet for avansert oppstart.

- Velg Sikkerhetsmodus med nettverkstilkobling fra listen.

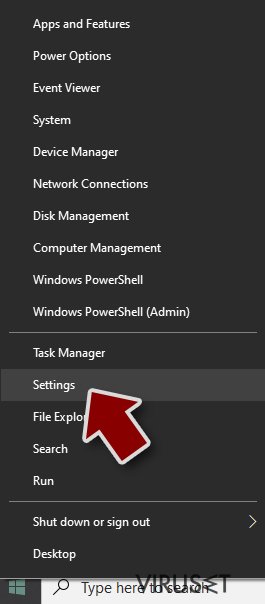

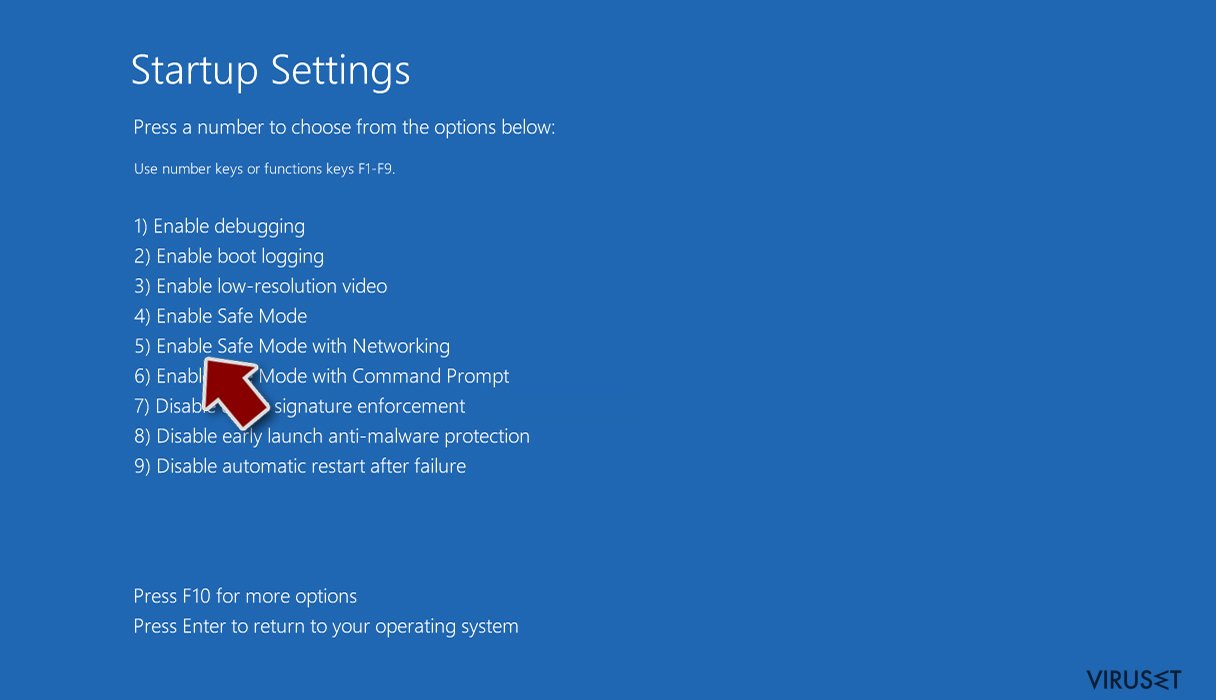

Windows 10 / Windows 8

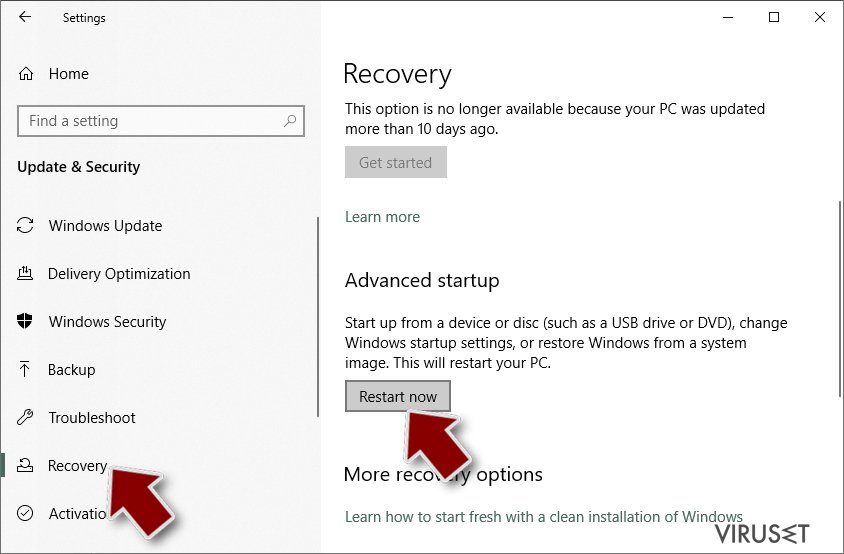

- Høyreklikk Start-knappen og velg Innstillinger.

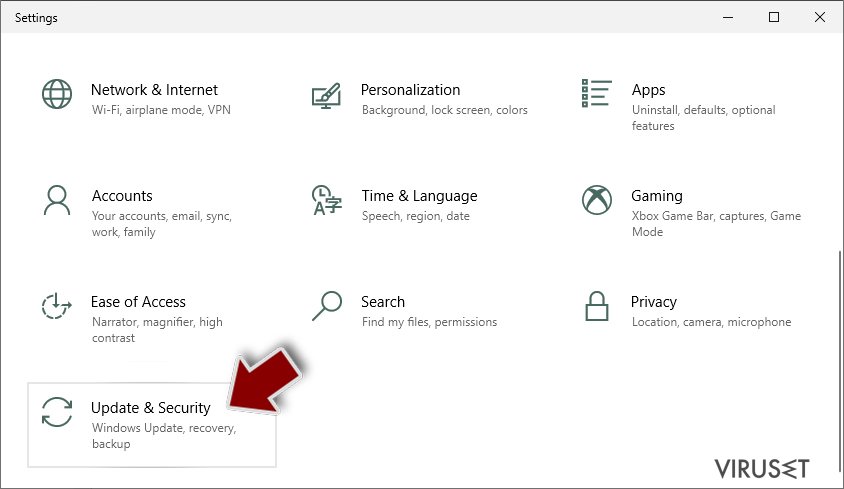

- Bla nedover og velg Oppdatering og sikkerhet.

- I menyen til venstre velger du Gjenoppretting.

- Bla nedover til Avansert oppstart.

- Klikk på Start på nytt nå.

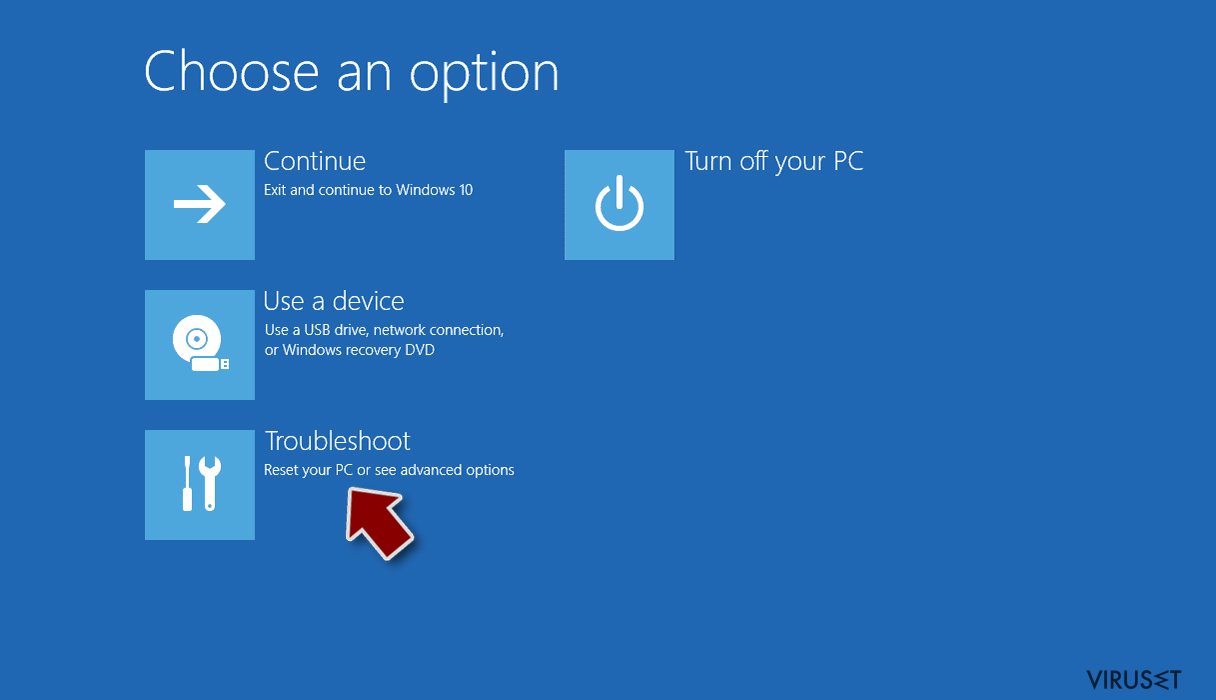

- Velg Feilsøking.

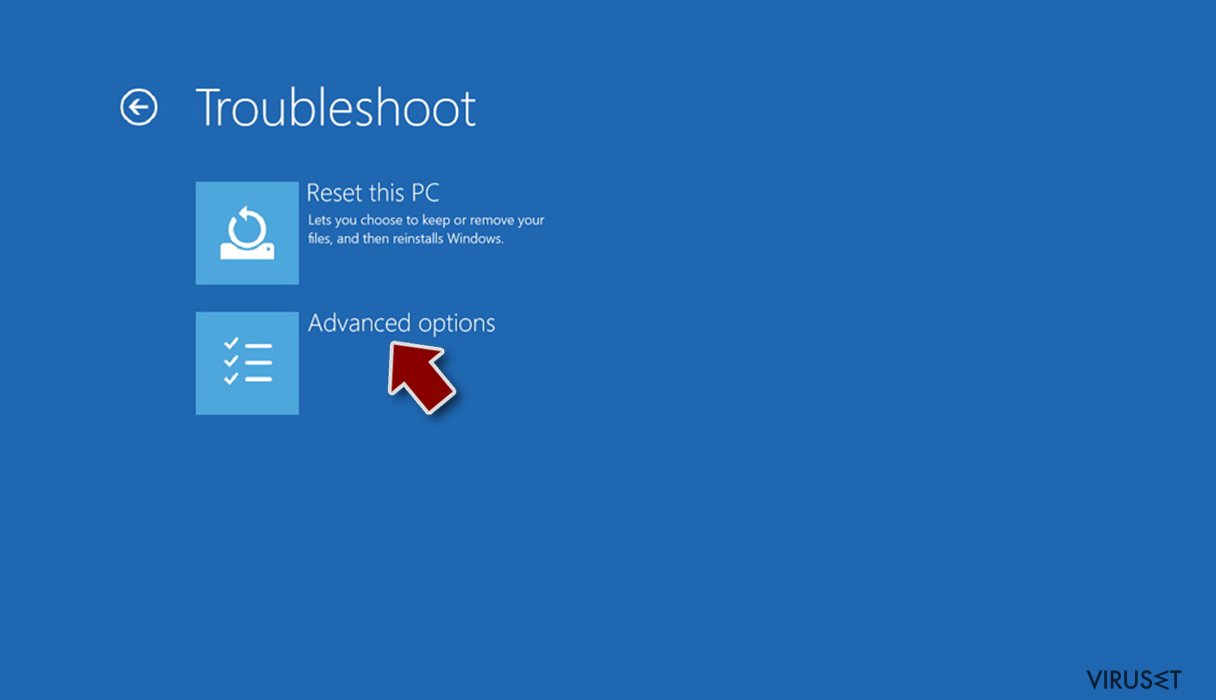

- Gå til Avanserte alternativer.

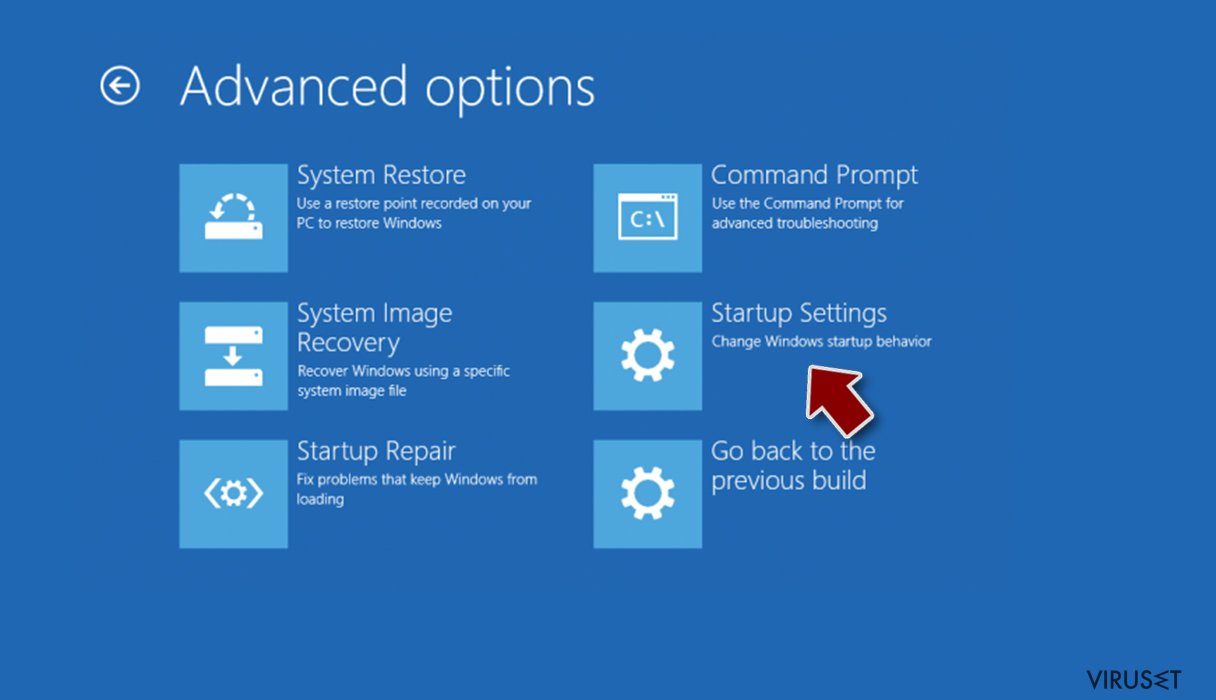

- Velg Oppstartsinnstillinger.

- Klikk på Start på nytt.

- Trykk 5 eller klikk på 5) Aktiver sikkerhetsmodus med nettverkstilkobling.

Steg 2. Slå av mistenkelige prosesser

Windows' oppgavebehandler er et nyttig verktøy som viser alle prosesser som kjører i bakgrunnen. Hvis det dukker opp malware-prosesser her, må de avsluttes:

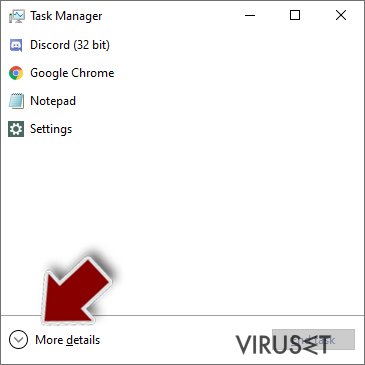

- Trykk på Ctrl + Shift + Esc på tastaturet for å åpne oppgavebehandleren.

- Klikk på Detaljer.

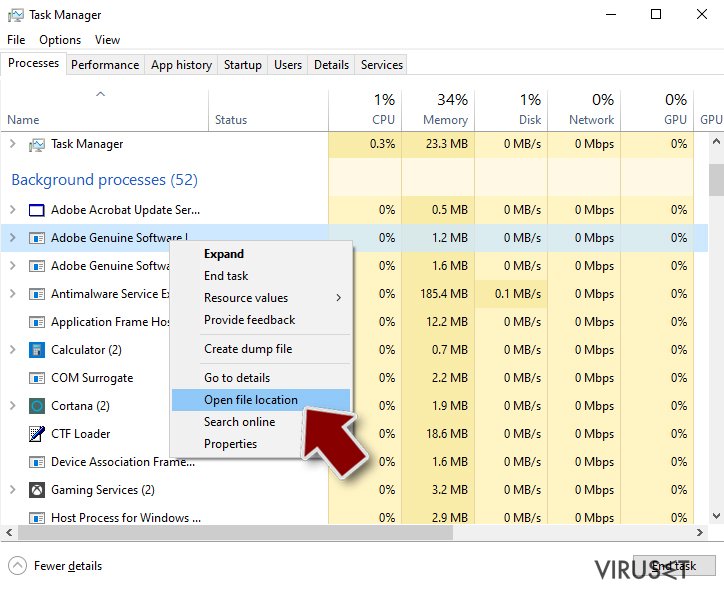

- Bla nedover til Bakgrunnsprosesser og se etter mistenkelige oppføringer.

- Høyreklikk og velg Åpne filplassering.

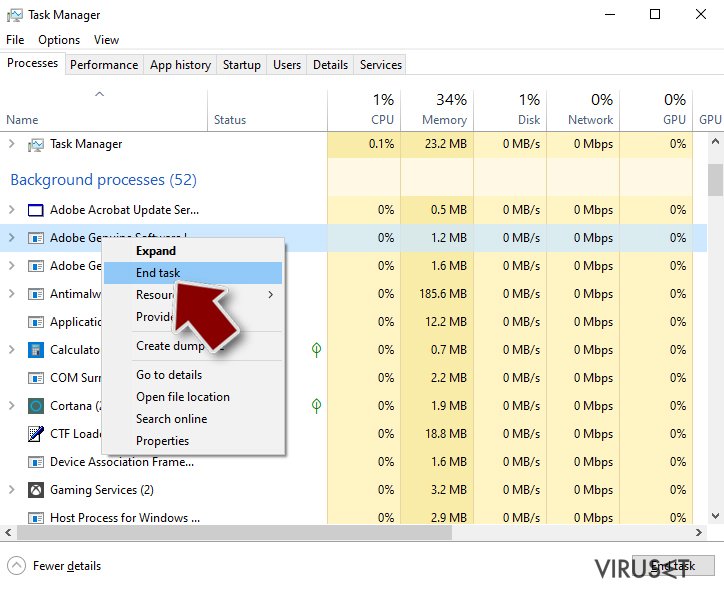

- Gå tilbake til prosessen, høyreklikk og velg Avslutt oppgave.

- Slett innholdet i den ondsinnede mappen.

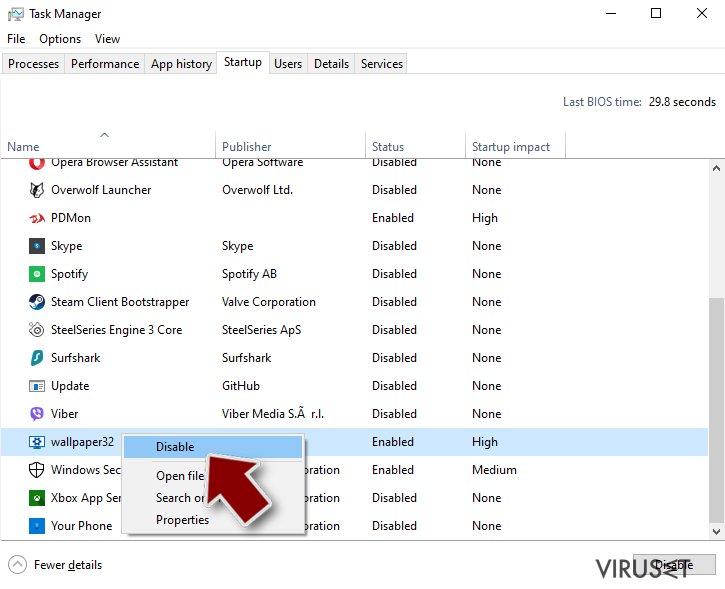

Steg 3. Sjekk oppstartsprogrammer

- Trykk Ctrl + Shift + Esc på tastaturet for å åpne Windows oppgavebehandler.

- Gå til fanen Oppstart.

- Høyreklikk det mistenkelige programmet og klikk på Deaktiver.

Steg 4. Slett virusfiler

Malware-relaterte filer kan dukke opp på flere ulike steder på datamaskinen din. Her er instruksjoner som kan hjelpe deg med å finne dem:

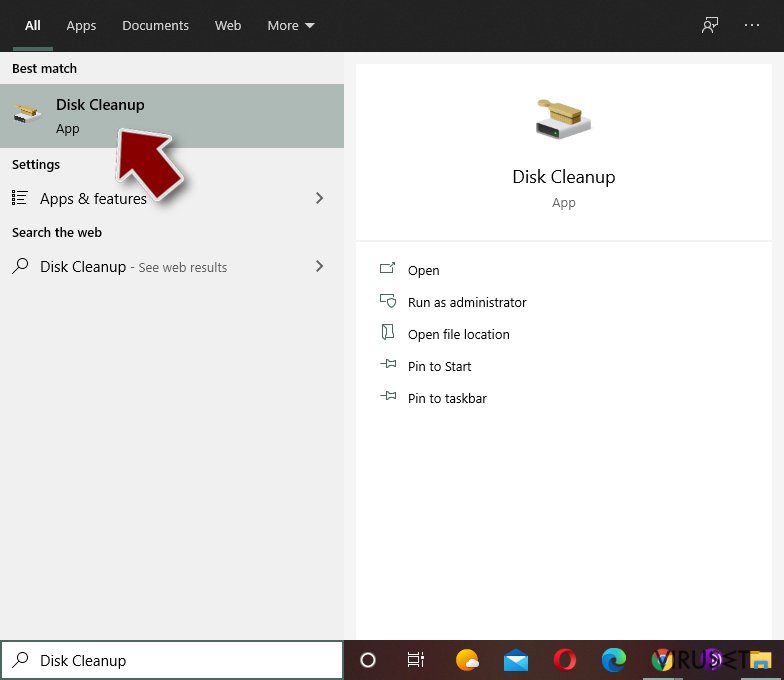

- Skriv Diskopprydding i Windows' søkefelt og trykk på Enter.

- Velg stasjonen du ønsker å rense (C: er som regel hovedstasjonen, og det er sannsynligvis her du finner ondsinnede filer).

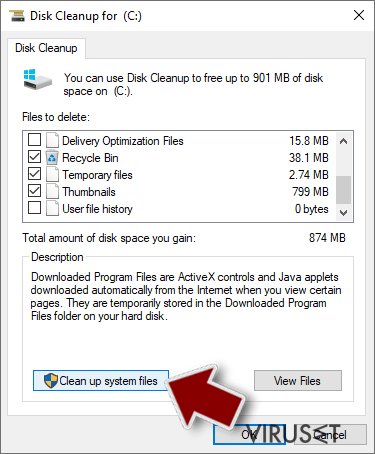

- Bla gjennom Filer som skal slettes-listen og velg følgende:

Midlertidige Internett-filer

Nedlastinger

Papirkurv

Midlertidige filer - Velg Rydd opp i systemfiler.

- Du kan også se etter andre ondsinnede filer som skjuler seg i følgende mapper (angi disse oppføringene i Windows-søkefeltet og trykk på Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Etter at du er ferdig, starter du PC-en på nytt i normalmodus.

Fjern SATANA ved hjelp av System Restore

-

Steg 1: Start datamaskinen på nytt i Safe Mode with Command Prompt

Windows 7 / Vista / XP- Klikk Start → Shutdown → Restart → OK.

- Når datamaskinen blir aktiv, trykker du F8 gjentatte ganger helt til du ser Advanced Boot Options-vinduet.

-

Velg Command Prompt fra listen

Windows 10 / Windows 8- Trykk Power-knappen i Windows innloggingsskjermen. Trykk og hold nede Shift, som er på tastaturet, og klikk Restart..

- Velg deretter Troubleshoot → Advanced options → Startup Settings og trykk Restart.

-

Så snart datamaskinen din blir aktiv, velger du Enable Safe Mode with Command Prompt i Startup Settings-vinduet.

-

Steg 2: Gjenopprett systemfilene og innstillingene

-

Så snart Command Prompt-vinduet dukker opp, angir du cd restore og klikker Enter.

-

Skriv inn rstrui.exe og trykk Enter igjen..

-

Når et nytt vindu dukker opp, klikker du Next og velger et gjennopprettingspunkt før infiltreringen av SATANA. Etter å ha gjort dette, klikker du på Next.

-

Klikk Yes for å starte systemgjenoppretting.

-

Så snart Command Prompt-vinduet dukker opp, angir du cd restore og klikker Enter.

Til slutt bør du alltid tenke på beskyttelse mot crypto-ransomware. For å beskytte datamaskinen din mot SATANA og annet ransomware bør du benytte en vel ansett anti-spionvare, som FortectIntego, SpyHunter 5Combo Cleaner eller Malwarebytes.

Anbefalt for deg

Ikke la myndighetene spionere på deg

Myndighetene har en tendens til å spore brukerdata og spionere på innbyggerne sine, og dette er noe du bør ha i bakhodet. Vi anbefaler dessuten at du leser mer om tvilsom praksis for datainnhenting. Sørg for anonymitet på nettet, og unngå sporing eller spionering.

Du kan velge en helt annen lokasjon når du er på nettet, og få tilgang til alt innhold uten å bli stanset av geografiske begrensninger. Du kan surfe helt trygt på nettet uten risiko for å bli hacket ved bruk av et Private Internet Access VPN.

Kontroller informasjonen som er tilgjengelig for myndigheter og andre parter, og surf på nettet uten å bli spionert på. Selv om du ikke er involvert i ulovlige aktiviteter eller stoler på tjenestene og plattformene du bruker, bør du være forsiktig og ta forholdsregler ved å bruke en VPN-tjeneste.

Sikkerhetskopier filer til senere, i tilfelle malware-angrep

Programvareproblemer skapt av malware eller direkte datatap på grunn av kryptering kan føre til problemer eller permanent skade på enheten din. Når du har oppdaterte sikkerhetskopier, kan du enkelt gjenopprette filene dine etter slike hendelser. Det er nødvendig å oppdatere sikkerhetskopiene dine etter eventuelle endringer på enheten. På denne måten kan du starte på nytt fra der du var da du mistet data på grunn av malware-angrep, problemer med enheten eller annet.

Når du har tidligere versjoner av alle viktige dokumenter eller prosjekter, kan du unngå mye frustrasjon og store problemer. Sikkerhetskopier er praktisk når malware dukker opp ut av det blå. Bruk Data Recovery Pro for å gjenopprette systemet ditt.