Fjern LockerGoga-virus (Instruksjoner for fjerning av virus) - oppdateringer apr 2019

LockerGoga fjerningsguide for virus

Hva er LockerGoga ransomware?

LockerGoga er et ransomware-virus som nylig angrep Norsk Hydro

LockerGoga ransomware er et fillåsende virus som ble oppdaget etter nylige angrep mot europeiske selskaper, som Altran Technologies i Frankrike. Nå nylig ble også malware-viruset bruket til å angripe Norsk Hydro, noe som medførte at produksjonen ble stanset. IT-systemene i de fleste områder ble rammet, og selskapet ble tvunget til å bytte til manuell drift i stedet. LockerGoga ransomware fungerer på samme måte som mange andre kryptovirus: Det låser filene ved bruk av krypteringsalgoritmene AES-256 + RSA-4096, legger til en filendelse (i dette tilfellet .locked), og en melding med informasjon om løsesummer, kalt README-NOW.txt. For å frigjøre dataene som låses, må ofrene sende en e-post til hackerne på [email protected] eller [email protected] og finne ut hvilket bitcoin-beløp som kreves for å kjøpe dekrypteringsprogrammet. Prisen varierer, avhengig av hvor raskt selskapet kontakter de kriminelle. Det er imidlertid vanskelig å oppdage malware-trusselen, ettersom den opprinnelige filen har en digital signatur fra MIKL Limited. LockerGoga-viruset ligner på virus som Everbe, GusCrypter og Vurten.

| Navn | LockerGoga ransomware |

|---|---|

| Type | Kryptovirus |

| Første mål | Franske Altran Technologies, januar 2019 |

| Melding om løsepenger | README-NOW.txt |

| Filendelse | .locked |

| Relaterte filer | hvwfcsky1377.bin, Kopya.exe, worker32, b3d3da12ca3b9efd042953caa6c3b8cd |

| Oppdages som |

|

| Kontaktadresse | [email protected] og [email protected] |

| Krypteringsalgoritme | RSA-4096 og AES-256 |

| Distribusjon | Vedlegg i søppelpost, brute-force-angrep |

| Eliminering | Bruk Malwarebytes for fjerning av LockerGoga ransomware |

Dette Goga-viruset ble først oppdaget i et malware-angrep mot et konsultasjonsfirma i Frankrike. I etterkant kom selskapet med en offisiell pressemelding for å beskytte brukernes data. Selskapet stengte dessuten nettverket sitt og alle programmer, fordi driften i flere europeiske land allerede var påvirket av angrepet.

Offeret av LockerGoga ransomware, Altran Technologies, avslørte lite om selve angrepet. Stephanie Bia sa følgende i pressemeldingen:

On the 24th of January 2019, Altran was the target of a cyber attack affecting operations in some European countries.

To protect our clients, employees and partners, we immediately shut down our IT network and all applications. The security of our clients and of data is and will always be our top priority. We have mobilized leading global third-party technical experts and forensics, and the investigation we have conducted with them has not identified any stolen data nor instances of a propagation of the incident to our clients.

Our recovery plan is unfolding as expected and our technical teams are fully mobilized.

Throughout the process, Altran has been in contact with its clients, relevant governmental authorities and regulators.

Siden LockerGoga ransomware er et kryptovirus, er hovedmålet å kryptere filer på offerets system, og deretter kreve en løsesum for dekryptering av filene. Fra prøvene som er analysert, viser det seg at ransomware-trusselen kjører prosessene «worker» og «worker32» på den infiserte enheten.

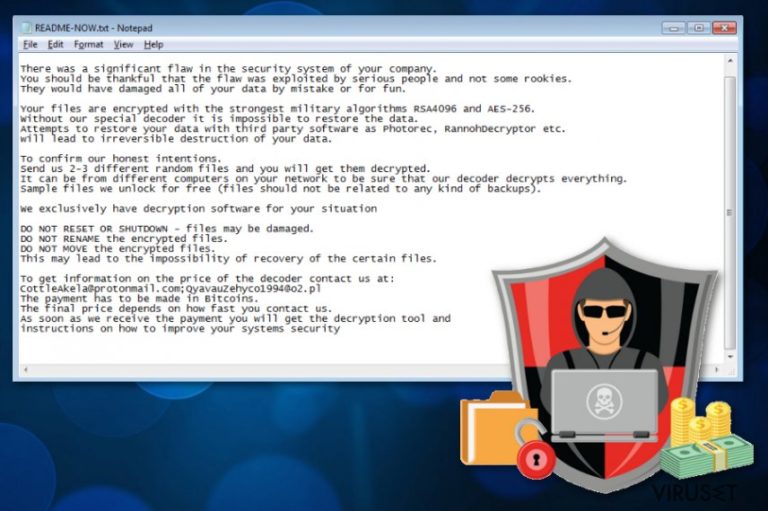

Når disse prosessene kjøres, begynner LockerGoga å kryptere filene på enheten. Ransomware-trusselen benytter krypteringsalgoritmene RSA4096 og AES-256. Ettersom utviklerne av viruset retter seg mot store organisasjoner, er de låste filene i første rekke dokumenter som .doc, .pdf, .ppt, .xlm, .xlsx, og 14 andre. Etter krypteringsprosessen, legger LockerGaga igjen en melding der det står:

Greetings!

There was a significant flaw in the security system of your company. You should be thankful that the flaw was exploited by serious people and not some rookies. They would have damaged all of your data by mistake or for fun.

Your files are encrypted with the strongest military algorithms RSA4096 and AES-256. Without our special decoder it is impossible to restore the data. Attempts to restore your data with third party software as Photorec, RannohDecryptor etc. will lead to irreversible destruction of your data.

To confirm our honest intentions. Send us 2-3 different random files and you will get them decrypted. It can be from different computers on your network to be sure that our decoder decrypts everything. Sample files we unlock for free (files should not be related to any kind of backups).

We exclusively have decryption software for your situation

DO NOT RESET OR SHUTDOWN – files may be damaged.

DO NOT RENAME the encrypted files.

DO NOT MOVE the encrypted files.

This may lead to the impossibility of recovery of the certain files.

To get information on the price of the decoder contact us at: [email protected];[email protected] The payment has to be made in Bitcoins. The final price depends on how fast you contact us. As soon as we receive the payment you will get the decryption tool and instructions on how to improve your systems security

Utviklerne av LockerGoga ransomware oppfordrer ofrene til å kontakte dem via [email protected] eller [email protected], men du bør ikke gjøre dette da det kan føre til permanent tap av data og penger. Mange forskere anbefaler at du eliminerer viruset, for deretter å fokusere på gjenoppretting av dataene dine.

Det er kjent at LockerGoga kommer med ondsinnede filer. Eksperter på nettsikkerhet har oppdaget at disse har filnavnene hvwfcsky1377.bin – Kopya.exe, b3d3da12ca3b9efd042953caa6c3b8cd. Noen sikkerhetsprogrammer, som AVG og Avast, oppdager dessuten viruset som Win32:Trojan-gen.

Når det gjelder fjerning av LockerGoga ransomware fra nettverket til en bedrift, er det imidlertid nødvendig å ansette eksperter og IT-spesialister og ta sikkerheten på alvor. Profesjonelle sikkerhetseksperter kan analysere skaden og muligens fikse problemene som har oppstått. Hvis du som privatbruker trenger hjelp med krypterte filer, kan du se forslagene våre nedenfor artikkelen.

Du må fjerne LockerGoga ransomware ved bruk av et antimalware-verktøy som Malwarebytes. Denne trusselen installerer nemlig flere filer på systemet og påvirker andre deler av enheten. Du kan også dra nytte av verktøy som FortectIntego eller lignende reparasjonsverktøy.

Et annet høyprofilmål for LockerGoga: Norsk Hydro

Norsk Hydro i Oslo er den største aluminiumsprodusenten i verden, med et produksjonsvolum på nesten et halvt tonn i året. Selskapet er også kjent for aktiviteter i andre sektorer, som solcelleteknologi, hydrokraft og oljeindustri.

Angrepet skjedde sent mandag 18. januar, da ansatte hos Norsk Hydro IT oppdaget mistenkelige aktiviteter på IT-systemene. Frem til nå har ikke selskapet koblet angrepet direkte til LockerGoga ransomware, men administrerende direktør Eivind Kallevik har bekreftet at angrepet er knyttet til et fillåsende virus, og at situasjonen er «ganske alvorlig».

Norsk Hydro er nå tvunget til å håndtere driften manuelt, og ansatte har fått beskjed om ikke å logge inn på IT-systemene. Selskapet kontaktet umiddelbart tredjeparts sikkerhetseksperter for å få hjelp, og de prøver aktivt å komme på riktig fot igjen etter angrepet. Mange ansatte blir bedt om å jobbe flere skift for å minimere tapet. Kallevik kommenterte til Reuters:

It is mostly direct labor: some of the activities that we use computers to do, today we use manual labor. We have to add some more people.

Ifølge ham er selskapet i stand til å tilby alle tjenester og behandle kundeordre som vanlig, men det er fremdeles ikke klart hvorvidt fremtidige prosesser blir påvirket, ettersom den offisielle nettsiden er nede. Norsk Hydro fokuserer nå på å fortsette vanlig drift via manuelle metoder, og minimere finansielle og operative tap, og gjenopprette IT-systemene ved bruk av sikkerhetskopier.

På grunn av LockerGoga-angrepet, har aluminiumsprisene blitt skyhøye de siste tre månedene. Selskapets aksjeverdi har gått ned med 3,4 %, men verdien gikk senere opp igjen med 0,8 %.

Innboksen kan bli full av infiserte e-poster

Problemet med søppelpost blir stadig større, og e-poster kommer seg gjerne direkte til innboksen ettersom ondsinnede aktører benytter navn som DHL, FedEx, Amazon og PayPal for å få meldingene til å se trygge og legitime ut.

Når du mottar en e-post bør du sørge for å sjekke detaljene. Emner som «Invoice» eller «Order informasjon» kan hinte om at e-posten har tvilsomt innhold, spesielt når navnet på tjenesten ikke er kjent.

Du bør slette mistenkelige e-poster og unngå å åpne vedlagte filer, ettersom dokumenter eller PDF-filer kan inneholde ondsinnede makrofiler eller andre skadelige filer. Dette er den mest populære distribusjonsteknikken når det gjelder kryptomalware som minere og ransomware.

Eliminer LockerGoga ransomware og sjekk at systemet er rent før du går videre

Vi forstår at LockerGoga ransomware-viruset er en alvorlig trussel, og at hovedproblemet er filkryptering. Vi ønsker imidlertid å påpekte at det er viktig å avslutte alle tilknyttede prosesser og rense systemet fullstendig før du fokuserer på noe annet.

Fjern LockerGoga ransomware ved bruk av antimalware-verktøy som FortectIntego, SpyHunter 5Combo Cleaner eller Malwarebytes, og skann enheten slik at all virusskade kan repareres. Du kan bruke flere verktøy og skanne systemet flere ganger for å dobbeltsjekke at alt er i orden. Denne ransomware-trusselen er nemlig standhaftig.

Når du har fjernet LockerGoga ransomware, kan du begynne å tenke på alternativene dine for gjenoppretting av data. Den beste løsningen for dette er sikkerhetskopier av data på en ekstern enhet, men det er dessverre ikke alle som har oppdaterte sikkerhetskopier. Derfor har vi noen få forslag til programvare og funksjoner som kan hjelpe deg med å gjenopprette filene på datamaskinen din.

Manuell LockerGoga fjerningsguide for virus

Ransomware: manuell fjerning av ransomware i sikkerhetsmodus

Prøv å starte enheten på nytt i sikkerhetsmodus med nettverk før du kjører et grundig systemskann:

Viktig! →

Manuell fjerning kan være for komplisert for vanlige databrukere. Det krever avansert IT-kunnskap å utføre det riktig (hvis viktige systemfiler blir fjernet eller skadet, kan det føre til uopprettelig skade på Windows-systemet). I tillegg kan det ta flere timer å utføre. Derfor anbefaler vi på det sterkeste at du bruker den automatiske metoden som beskrevet ovenfor.

Steg 1. Åpne sikkerhetsmodus med nettverkstilkobling

Manuell fjerning av malware bør utføres i sikkerhetsmodus.

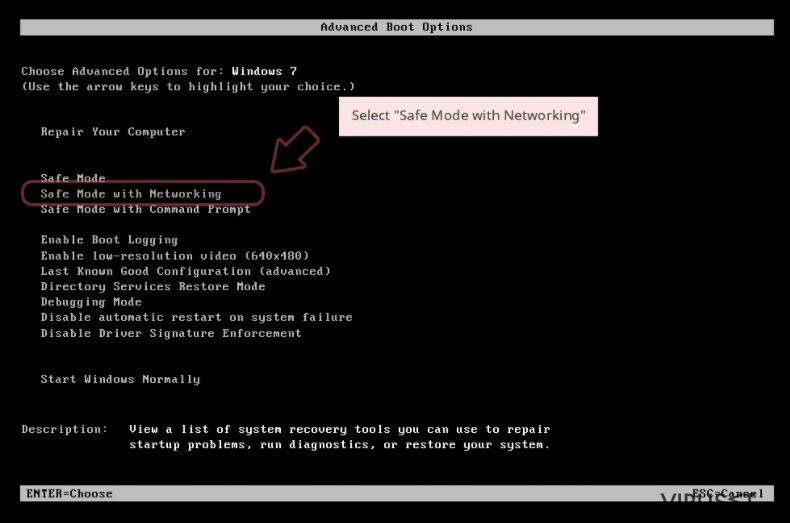

Windows 7/Vista/XP

- Klikk på Start > På/Av > Start på nytt > OK.

- Når datamaskinen din starter opp, trykker du på F8-knappen (hvis dette ikke fungerer, prøv F2, F12, Del – det avhenger av hovedkortet ditt) flere ganger helt til du ser vinduet for avansert oppstart.

- Velg Sikkerhetsmodus med nettverkstilkobling fra listen.

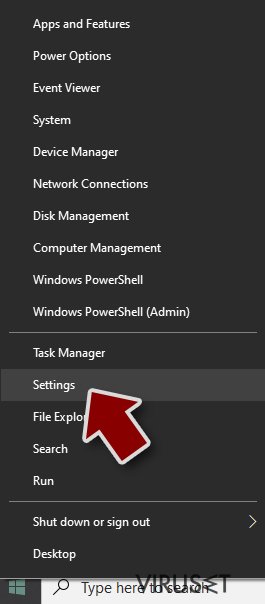

Windows 10 / Windows 8

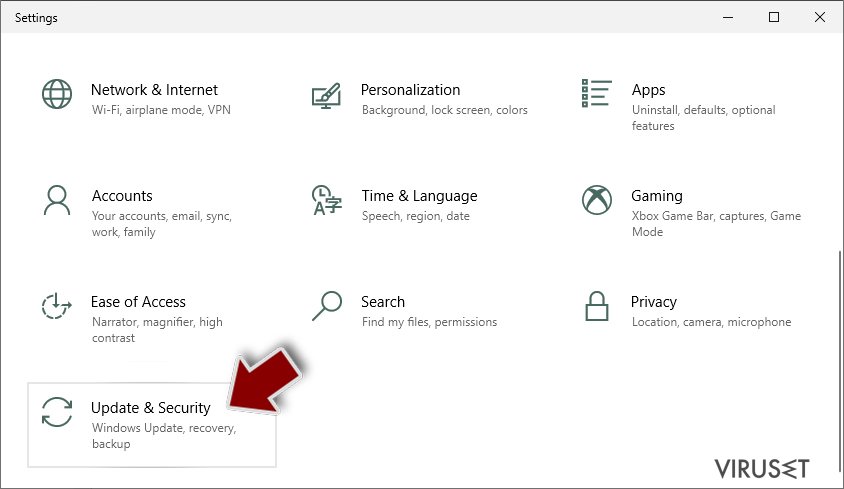

- Høyreklikk Start-knappen og velg Innstillinger.

- Bla nedover og velg Oppdatering og sikkerhet.

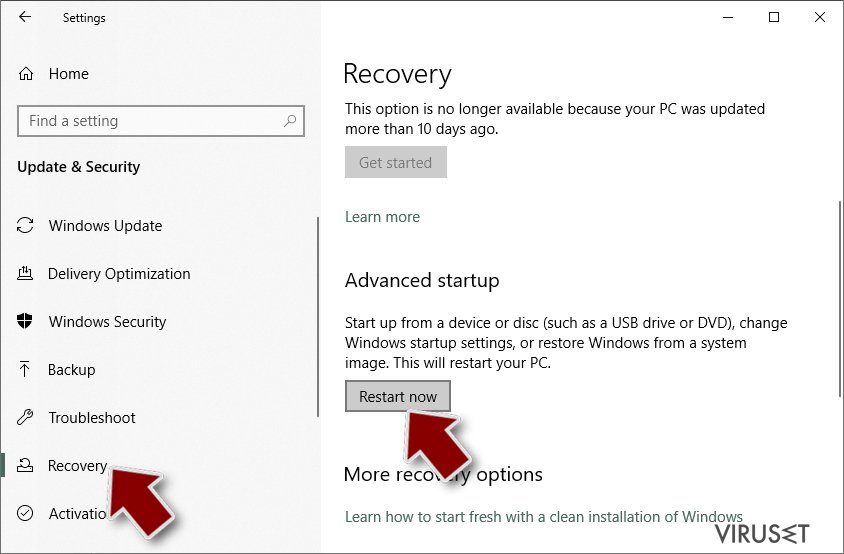

- I menyen til venstre velger du Gjenoppretting.

- Bla nedover til Avansert oppstart.

- Klikk på Start på nytt nå.

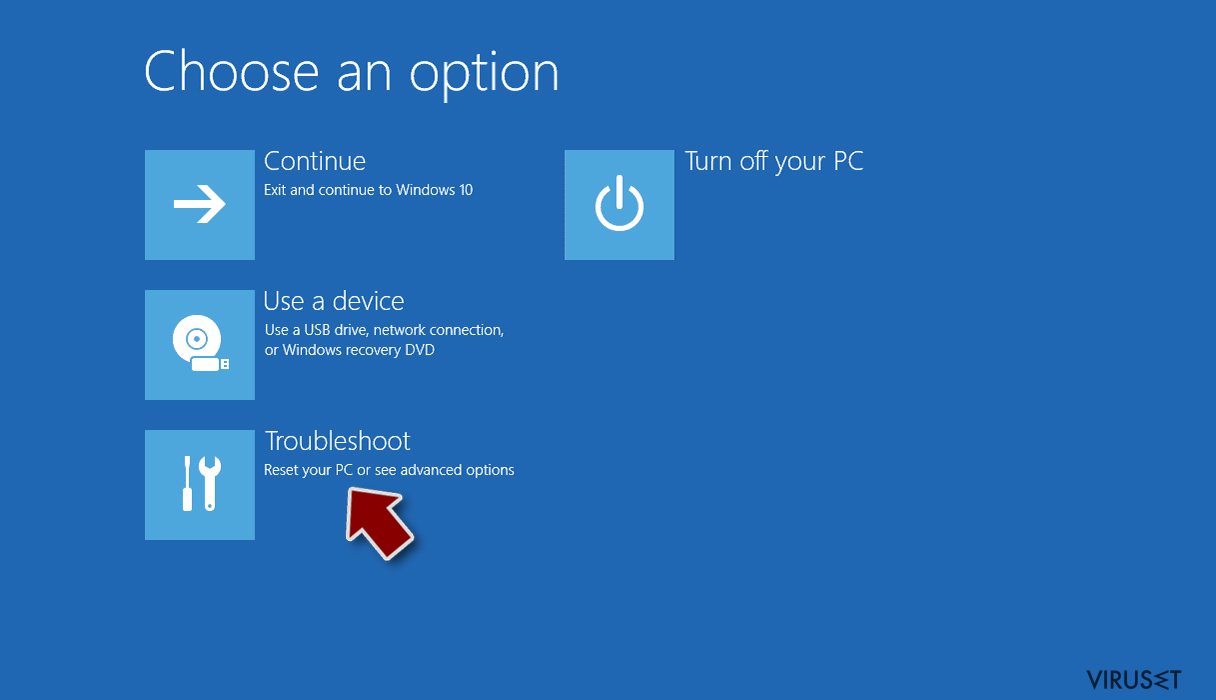

- Velg Feilsøking.

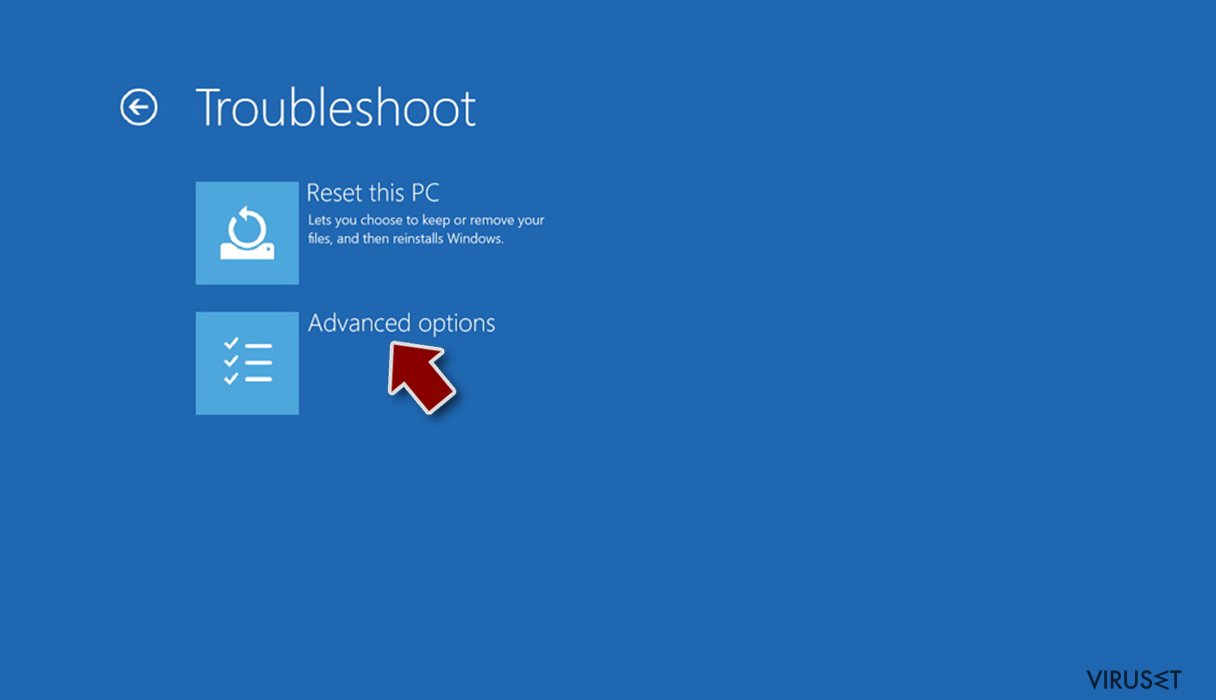

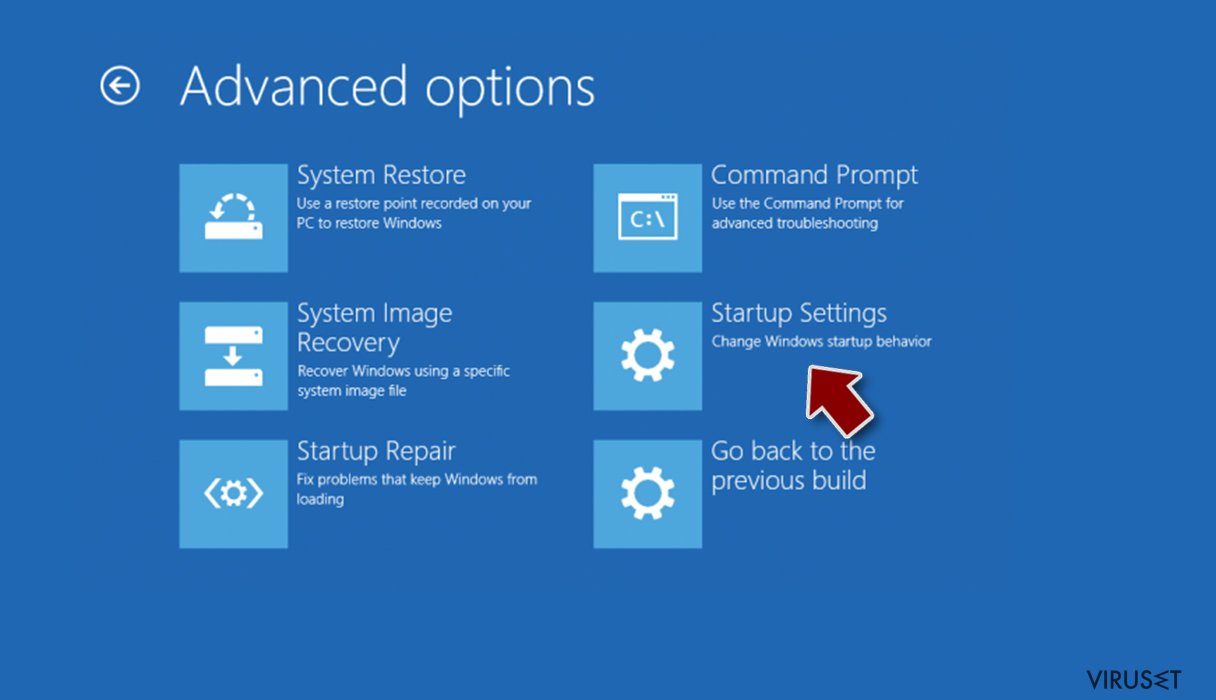

- Gå til Avanserte alternativer.

- Velg Oppstartsinnstillinger.

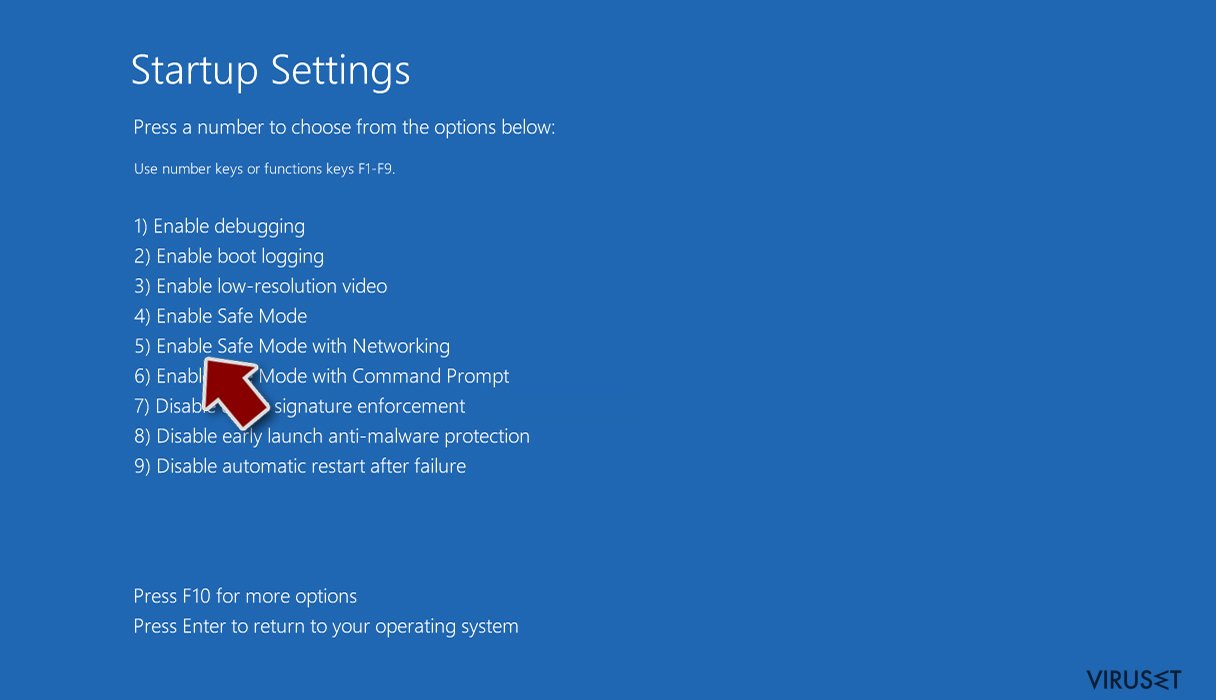

- Klikk på Start på nytt.

- Trykk 5 eller klikk på 5) Aktiver sikkerhetsmodus med nettverkstilkobling.

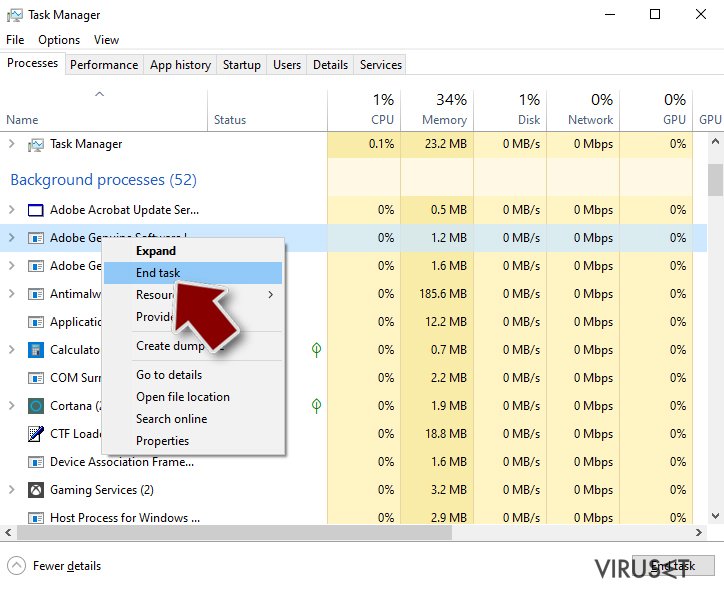

Steg 2. Slå av mistenkelige prosesser

Windows' oppgavebehandler er et nyttig verktøy som viser alle prosesser som kjører i bakgrunnen. Hvis det dukker opp malware-prosesser her, må de avsluttes:

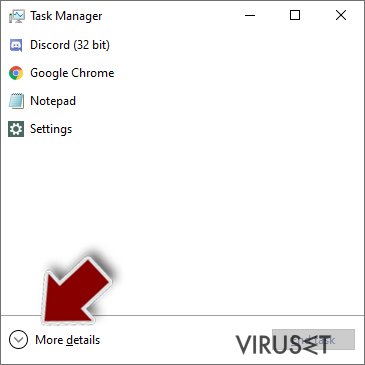

- Trykk på Ctrl + Shift + Esc på tastaturet for å åpne oppgavebehandleren.

- Klikk på Detaljer.

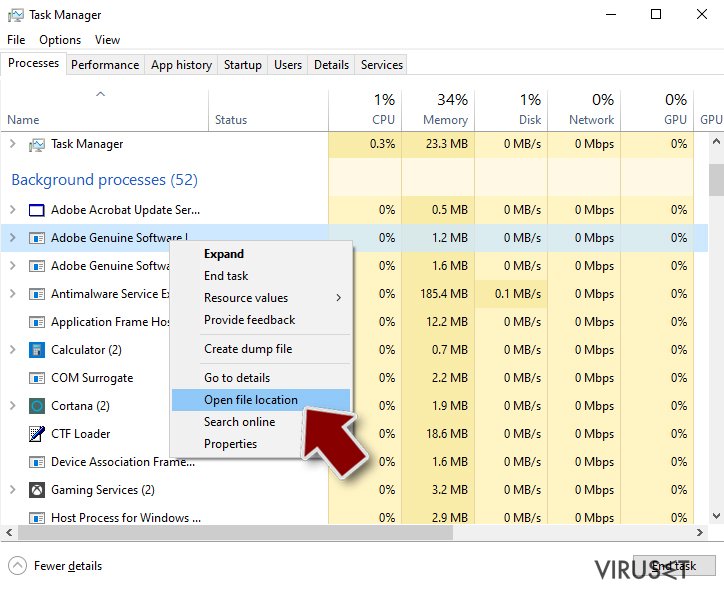

- Bla nedover til Bakgrunnsprosesser og se etter mistenkelige oppføringer.

- Høyreklikk og velg Åpne filplassering.

- Gå tilbake til prosessen, høyreklikk og velg Avslutt oppgave.

- Slett innholdet i den ondsinnede mappen.

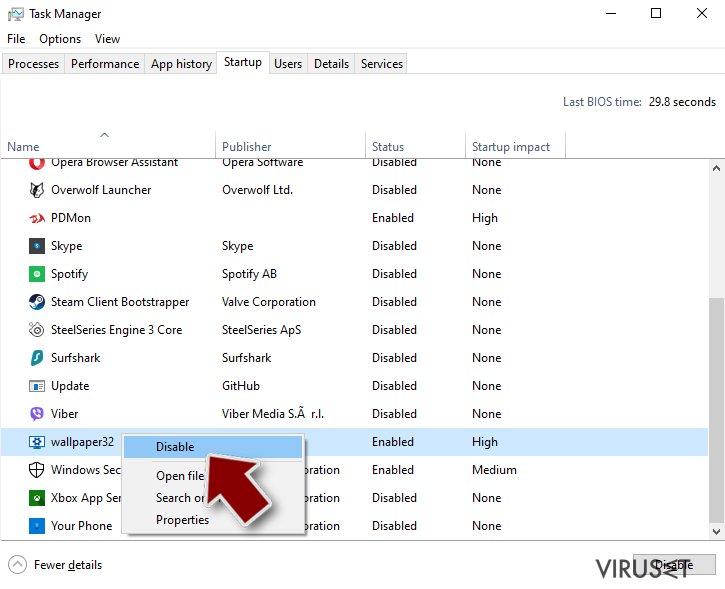

Steg 3. Sjekk oppstartsprogrammer

- Trykk Ctrl + Shift + Esc på tastaturet for å åpne Windows oppgavebehandler.

- Gå til fanen Oppstart.

- Høyreklikk det mistenkelige programmet og klikk på Deaktiver.

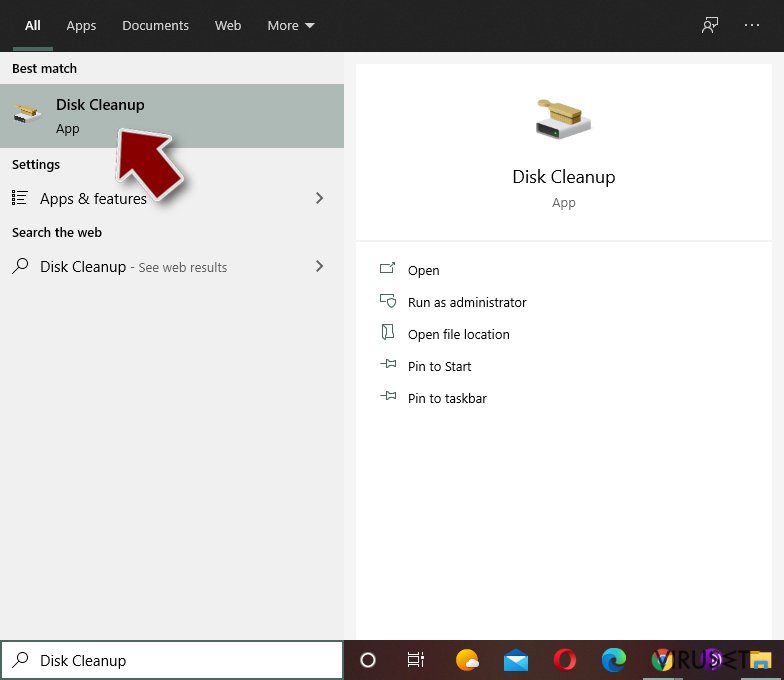

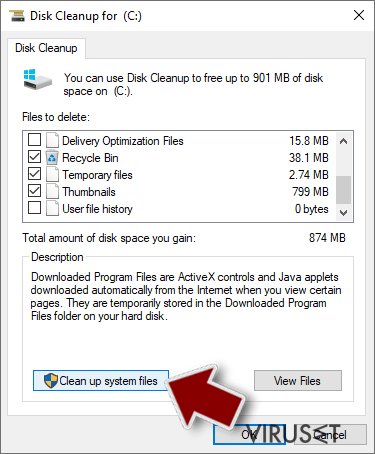

Steg 4. Slett virusfiler

Malware-relaterte filer kan dukke opp på flere ulike steder på datamaskinen din. Her er instruksjoner som kan hjelpe deg med å finne dem:

- Skriv Diskopprydding i Windows' søkefelt og trykk på Enter.

- Velg stasjonen du ønsker å rense (C: er som regel hovedstasjonen, og det er sannsynligvis her du finner ondsinnede filer).

- Bla gjennom Filer som skal slettes-listen og velg følgende:

Midlertidige Internett-filer

Nedlastinger

Papirkurv

Midlertidige filer - Velg Rydd opp i systemfiler.

- Du kan også se etter andre ondsinnede filer som skjuler seg i følgende mapper (angi disse oppføringene i Windows-søkefeltet og trykk på Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Etter at du er ferdig, starter du PC-en på nytt i normalmodus.

Fjern LockerGoga ved hjelp av System Restore

Bli kvitt LockerGoga ransomware ved bruk av funksjonen for systemgjenoppretting på PC-en din:

-

Steg 1: Start datamaskinen på nytt i Safe Mode with Command Prompt

Windows 7 / Vista / XP- Klikk Start → Shutdown → Restart → OK.

- Når datamaskinen blir aktiv, trykker du F8 gjentatte ganger helt til du ser Advanced Boot Options-vinduet.

-

Velg Command Prompt fra listen

Windows 10 / Windows 8- Trykk Power-knappen i Windows innloggingsskjermen. Trykk og hold nede Shift, som er på tastaturet, og klikk Restart..

- Velg deretter Troubleshoot → Advanced options → Startup Settings og trykk Restart.

-

Så snart datamaskinen din blir aktiv, velger du Enable Safe Mode with Command Prompt i Startup Settings-vinduet.

-

Steg 2: Gjenopprett systemfilene og innstillingene

-

Så snart Command Prompt-vinduet dukker opp, angir du cd restore og klikker Enter.

-

Skriv inn rstrui.exe og trykk Enter igjen..

-

Når et nytt vindu dukker opp, klikker du Next og velger et gjennopprettingspunkt før infiltreringen av LockerGoga. Etter å ha gjort dette, klikker du på Next.

-

Klikk Yes for å starte systemgjenoppretting.

-

Så snart Command Prompt-vinduet dukker opp, angir du cd restore og klikker Enter.

Bonus: Gjenopprett dataene dine

Veiledningen som presenteres ovenfor er ment å hjelpe deg med å fjerne LockerGoga fra datamaskinen din. For å gjenopprette de krypterte filene anbefaler vi at du bruker en detaljert veiledning laget av sikkerhetsekspertene hos viruset.no.Hvis filene dine krypteres av LockerGoga kan du bruke flere ulike metoder for å gjenopprette dem:

Data Recovery Pro kan hjelpe deg med å gjenopprette krypterte filer

Når LockerGaga ransomware krypterer dataene dine og sletter filer, kan du benytte Data Recovery Pro for å prøve å gjenopprette dem

- Last ned Data Recovery Pro;

- Følg stegene i installasjonsveiledningen til Data Recovery og installer programmet på datamaskinen din;

- Kjør programmet og skann datamaskinen din etter filer kryptert av LockerGoga ransomware;

- Gjenopprett dem.

Bruk tidligere Windows-versjoner for å gjenopprette filer

Prøv funksjonen for tidligere Windows-versjoner som et alternativ til sikkerhetskopier av filer

- Finn en kryptert fil du vil gjenopprette og høyreklikk på den;

- Velg “Properties” og gå til fanen “Previous versions”;

- Her sjekker du alle tilgjengelige kopier av filen i “Folder versions”. Velg versjonen du ønsker å gjenopprette og klikk på “Restore”.

Du kan bruke ShadowExplorer

Det ser ut til at LockerGaga ransomware ikke påvirker skyggekopier. Dermed kan du forsøke å gjenopprette dataene dine med ShadowExplorer

- Last ned Shadow Explorer (http://shadowexplorer.com/);

- Følg installasjonsveiledningen til Shadow Explorer og installer programmet på datamaskinen din;

- Kjør programmet og gå til nedtrekksmenyen i øvre venstre hjørne for å velge disken som inneholder de krypterte filene. Sjekk hvilke mapper det er;

- Høyreklikk på mappen du ønsker å gjenopprette og velg “Export”. Du kan også velge hvor du ønsker å lagre filene.

Dekryptering er ikke tilgjengelig

Til slutt bør du alltid tenke på beskyttelse mot crypto-ransomware. For å beskytte datamaskinen din mot LockerGoga og annet ransomware bør du benytte en vel ansett anti-spionvare, som FortectIntego, SpyHunter 5Combo Cleaner eller Malwarebytes.

Anbefalt for deg

Ikke la myndighetene spionere på deg

Myndighetene har en tendens til å spore brukerdata og spionere på innbyggerne sine, og dette er noe du bør ha i bakhodet. Vi anbefaler dessuten at du leser mer om tvilsom praksis for datainnhenting. Sørg for anonymitet på nettet, og unngå sporing eller spionering.

Du kan velge en helt annen lokasjon når du er på nettet, og få tilgang til alt innhold uten å bli stanset av geografiske begrensninger. Du kan surfe helt trygt på nettet uten risiko for å bli hacket ved bruk av et Private Internet Access VPN.

Kontroller informasjonen som er tilgjengelig for myndigheter og andre parter, og surf på nettet uten å bli spionert på. Selv om du ikke er involvert i ulovlige aktiviteter eller stoler på tjenestene og plattformene du bruker, bør du være forsiktig og ta forholdsregler ved å bruke en VPN-tjeneste.

Sikkerhetskopier filer til senere, i tilfelle malware-angrep

Programvareproblemer skapt av malware eller direkte datatap på grunn av kryptering kan føre til problemer eller permanent skade på enheten din. Når du har oppdaterte sikkerhetskopier, kan du enkelt gjenopprette filene dine etter slike hendelser. Det er nødvendig å oppdatere sikkerhetskopiene dine etter eventuelle endringer på enheten. På denne måten kan du starte på nytt fra der du var da du mistet data på grunn av malware-angrep, problemer med enheten eller annet.

Når du har tidligere versjoner av alle viktige dokumenter eller prosjekter, kan du unngå mye frustrasjon og store problemer. Sikkerhetskopier er praktisk når malware dukker opp ut av det blå. Bruk Data Recovery Pro for å gjenopprette systemet ditt.