Fjern Cerber 4.1.1-virus (Veiledning for fjerning) - oppdatert mar 2017

Cerber 4.1.1 fjerningsguide for virus

Hva er Cerber 4.1.1 ransomware virus?

Cerber 4.1.1 ransomware angriper brukere. Hva er det kjent for?

Cerber 4.1.1 ransomware virus kom på markedet samme dag som Cerber 4.1.0 ransomware. Begge av disse virusene tilhører en beryktet familie av malware kalt Cerber virus som allerede har blitt oppdatert flere ganger. Denne ransomware gruppen er fortsatt på topp, du må være veldig forsiktig hvis du ikke ønsker å bli smittet. Hvilke nye funksjoner har den siste versonen av Cerber 4.1.1 virus? Det virker som den største endringen er bakgrunns bildet på ofrets skrivebord som informerer om krypteringen av bestemte filer og at de må kjøpe den spesielle dekrypteringen for denne versjonen. Tidligere versjoner av viruset kan bli gjenkjent ved hjelp av filtypen som blir lagt til den krypterte dataen – de bruker .cerber, .cerber2 og .cerber3 filtyper. Hvis du kan finne de ved filene dine, pass på at du fjerner Cerber 4.1.1 virus eller tilsvarende versjoner av ransomware fra datamaskinen. Du kan gjøre det ved hjelp av en oppdatert anti-malware program som FortectIntego.

Som vi har sagt tidligere, Cerber 4.1.1 ransomware er den nyeste versjonen av detnne beryktede krypto-ransomware viruset og det fungerer helt sille. Når det er aktivert, begynner det å grave etter målfiler fra dypere systemkataloger. På denne måten vil ikke brukeren merke noe mistenkelig, det eneste som kan virke mistenkelig er at datamaskinen blir tregere. I løpet av denne prossesen tilfører den bestemte filtyper til krypterte filer – personlige rekorder blir merket med unike 4-symbols forlengelser, for eksempel, .dep3. Når 4.1.1 versjonen krypterer alle mappene, det fullfører den skadelige prosedyren ved å kryptere filer på skrivebordet, legger README.HTA fil (løsepengekravet) på skrivebordet, spiller av en.vbs fil som er en audio melding, og deretter endrer skrivebordsbakgrunnen med et bilde som viser følgende tekst:

Your documents, photos, databases and other important files have been encrypted by “Cerber ransomware 4.1.1”!

[…]

There is a list of temporary addresses to go on your personal page below:

The virus does not provide much information on the new desktop wallpaper, but it leaves URLs that lead to so-called “payment page,” where victims can learn how to purchase Bitcoins and then transfer them to criminals’ Bitcoin wallets. Same URLs and more information about the attack can be found in the .hta file. These URLs normally cannot be opened via regular web browsers and need to be launched via Tor browser. The ransom note provides detailed information on how to open these websites so that even inexperienced PC users can open them. Each of these URLs leads to a page that presents Cerber Decryptor. Just like previous versions of this ransomware, 4.1.1 version asks to select language, then complete a short confirm-you-are-human task and only then it reveals information on how to buy the decrypter. Surprisingly, it turns out that Cerber ransomware version 4.1.1 demands a lower ransom than its predecessors. It asks to pay 0.1188 Bitcoin (≈ $84) within 5 days of attack or 0.2376 Bitcoin (≈ $169) after 5 days.

Det er ikke en hemmelighet at Cerber skiller seg ut fra de andre ransomware proskjektene fordi det er programmert og designet for å overbevise offeret til å betale. Løsepenge betalings siden har seksjoner som “Ofte stilte spørsmål,” “Brukkerstøtte,” også “Dekrypter 1 fil gratis,” hvor ofrene kan laste opp en kryptert fil for å teste dekryptereren og forstå at det faktisk eksisterer og jobber. Hvis datamaskinen din har blitt infisert med denne ondsinnede ransomware, anbefaler vi deg til å ikke betale løsepengene selv om det er ditt valg om du vil betale eller ikke. Husk at kjeltringene vil lage nye viruser så lenge ofrene er villige til å betale løsepenger – ikke kast drivstoff på motivasjonene dems ved å gi etter deres kommandoer. Hvis du fortsatt er villig til å betale bør du vite at bare 20% av ofrene som har betalt for dekrypterings tjenesten mottar koden de trengte. Vist du får en infeksjon må du utføre Cerber 4.1.1 fjerning først. Så ta vare på filene dine ved hjelp av data utvinnings trinnene nedenfor.

Hvordan kommer dette ondsinnede viruset inn på ofrenes datamaskin?

I følge de siste nyhetene blir Cerber levert via pseudo-Darkcleech kampanje, som retter seg mot WordPress nettsteder. Hvis offeret går inn på en ondsinnet nettside, blir han eller hun omdirigert til et området som inneholder RIG utnyttelse kit. Utnyttelse kit utforsker sårbarheter i ofres datamaskin (inspiserer utdaterte programmer og utnytter sollerhetshull) og deretter helt stille installerer malware på brukerens datamaskin. Angrepet er organisert oh kan være heøt uforståelig for datamaskinens brukere som ikke er kjent med krigslist som avanserte malware skapere bruker. Bakmennene av dette ransomware bruker også en gammel men fortsatt veldig effektiv teknikk for å infisere datamaskinene – de sender lumske e-poster som inneholder destruktive vedlegg. Når offeret åpner et slikt vedlegg, laster den ned den skadelige malware filen og begynner krypteringsprosedyren.Venligst holde deg vekk fra vage e-poster, ikke la nysgjerrigheten vine – ikke åpne merkelige e-poster soim hevder du må godta en betaling på $500 soom angivelig har blitt sendt til deg nylig via PayPal og ungå mistenklige filer som ukjente oersiner har sendt deg via e-post. Hvis du føler at senderen av slike brev oppfordrer deg til å åpne e-postvedlegg, ikke gjør det!

Cerber 4.1.1 fjernings prosedyre

Cerber 4.1.1 virus er et nyy ransomware og kan bare fjernes mmed et oppdatert antivirus eller anti-malware software. Du må bruke en hensiktsmessig og kraftig anti-malware programvare for denne prosedyren fordi den legger igjen skadelige komponenter i systemet som kan skade filene dine uten å gi deg en sjanse til å gjenopprette dem. Foruten automatisk Cerber 4.1.1 fjerning garanterer en fullstending eliminering av dette malware, så det vil ikke dukke opp på datamaskinen din igjen etter en tid. Til slutt ønsker vi å si at du ikke bør prøve å fjerne Cerber 4.1.1 ransomware manuelt fordi denne opggaven kan kun brukes som et alternativ hvis du er teknisk kunnskapsrik. Filer krypterte av dette viruset kan gjenopprettes fra en sikkerhetskopi, men hvis du ikke har sikkerhetskopier er det ikke ikke sikkert du kan gjenopprette krypterte dataen. Likevel foreslår vi at du prøver datarekonstruksjon alternativene nedenfor.

Manuell Cerber 4.1.1 fjerningsguide for virus

Ransomware: manuell fjerning av ransomware i sikkerhetsmodus

Viktig! →

Manuell fjerning kan være for komplisert for vanlige databrukere. Det krever avansert IT-kunnskap å utføre det riktig (hvis viktige systemfiler blir fjernet eller skadet, kan det føre til uopprettelig skade på Windows-systemet). I tillegg kan det ta flere timer å utføre. Derfor anbefaler vi på det sterkeste at du bruker den automatiske metoden som beskrevet ovenfor.

Steg 1. Åpne sikkerhetsmodus med nettverkstilkobling

Manuell fjerning av malware bør utføres i sikkerhetsmodus.

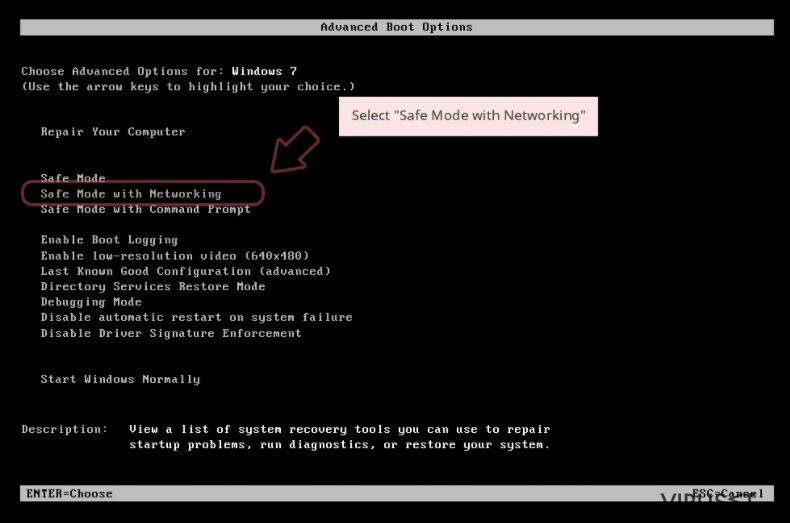

Windows 7/Vista/XP

- Klikk på Start > På/Av > Start på nytt > OK.

- Når datamaskinen din starter opp, trykker du på F8-knappen (hvis dette ikke fungerer, prøv F2, F12, Del – det avhenger av hovedkortet ditt) flere ganger helt til du ser vinduet for avansert oppstart.

- Velg Sikkerhetsmodus med nettverkstilkobling fra listen.

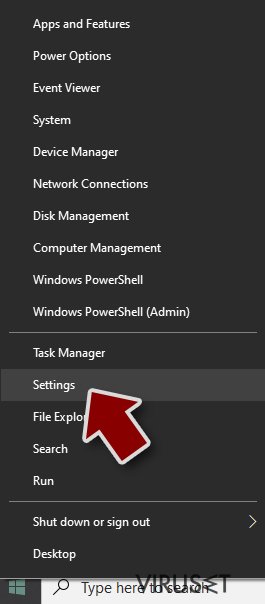

Windows 10 / Windows 8

- Høyreklikk Start-knappen og velg Innstillinger.

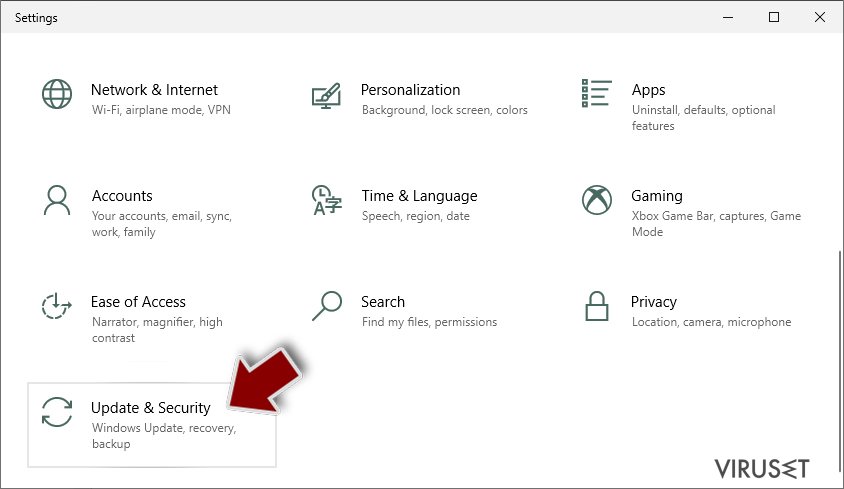

- Bla nedover og velg Oppdatering og sikkerhet.

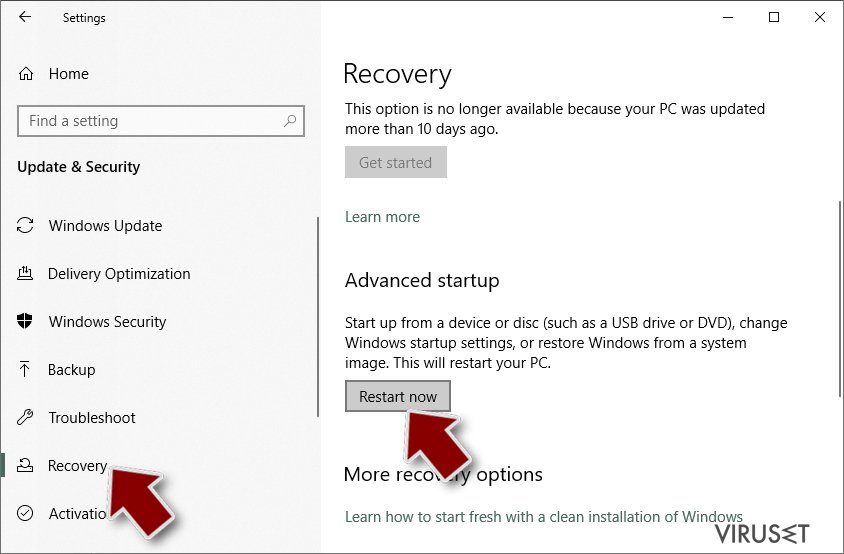

- I menyen til venstre velger du Gjenoppretting.

- Bla nedover til Avansert oppstart.

- Klikk på Start på nytt nå.

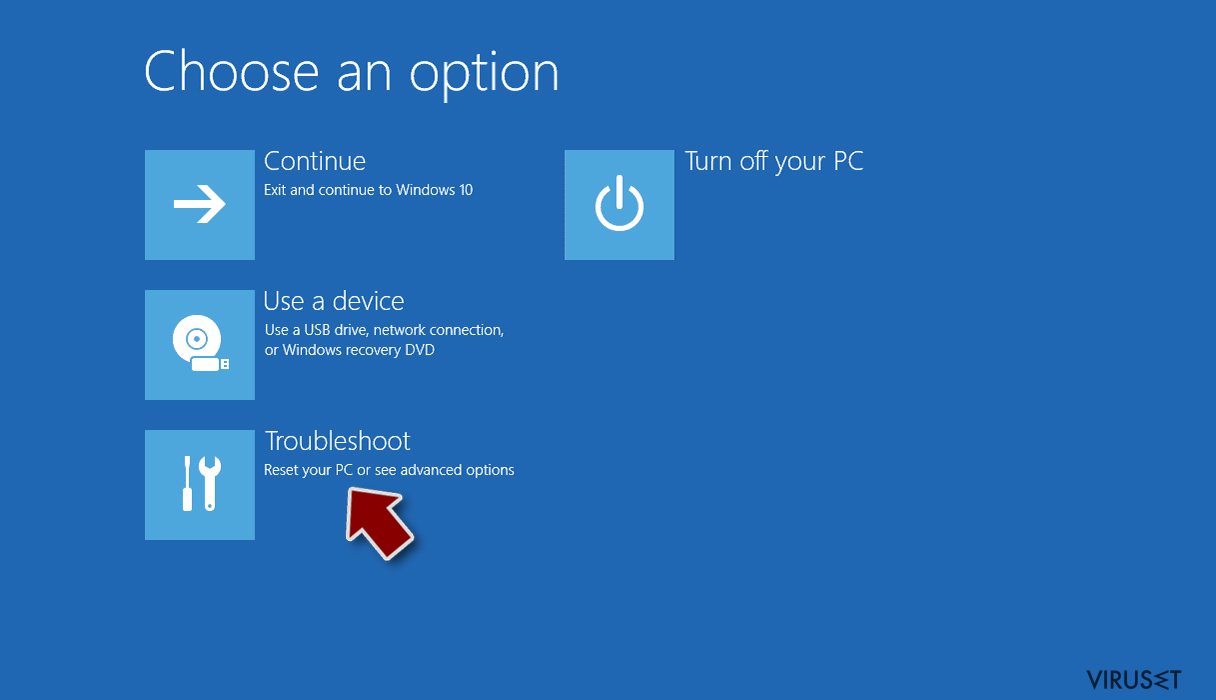

- Velg Feilsøking.

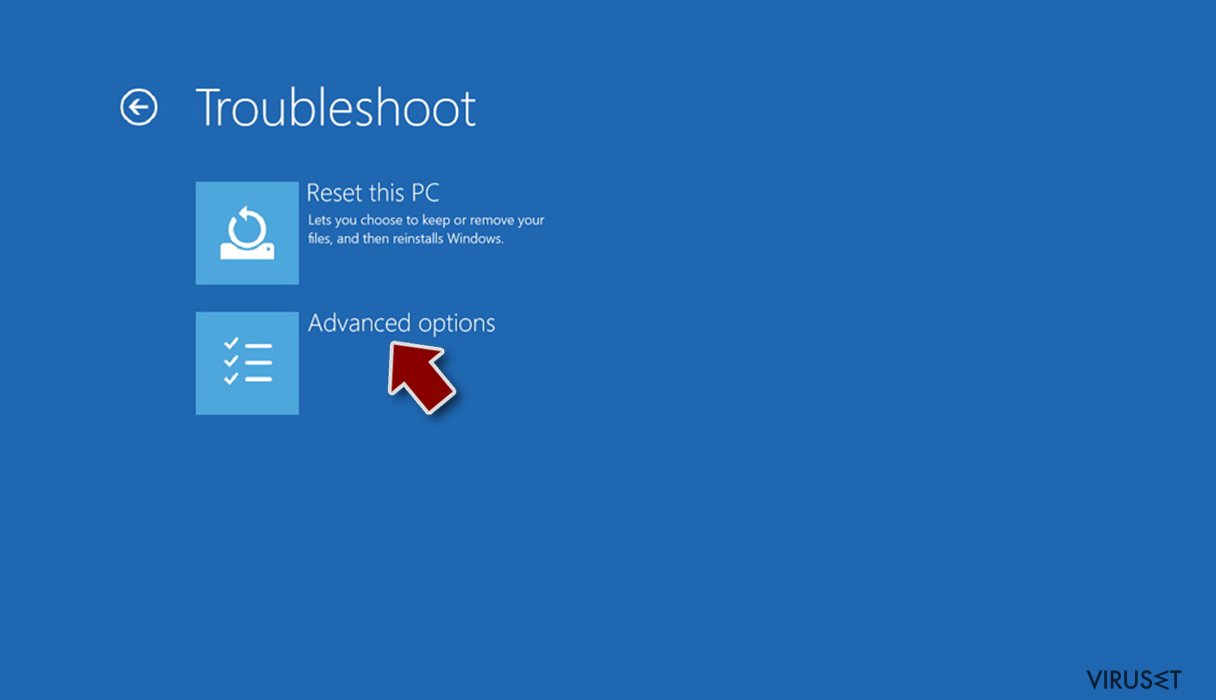

- Gå til Avanserte alternativer.

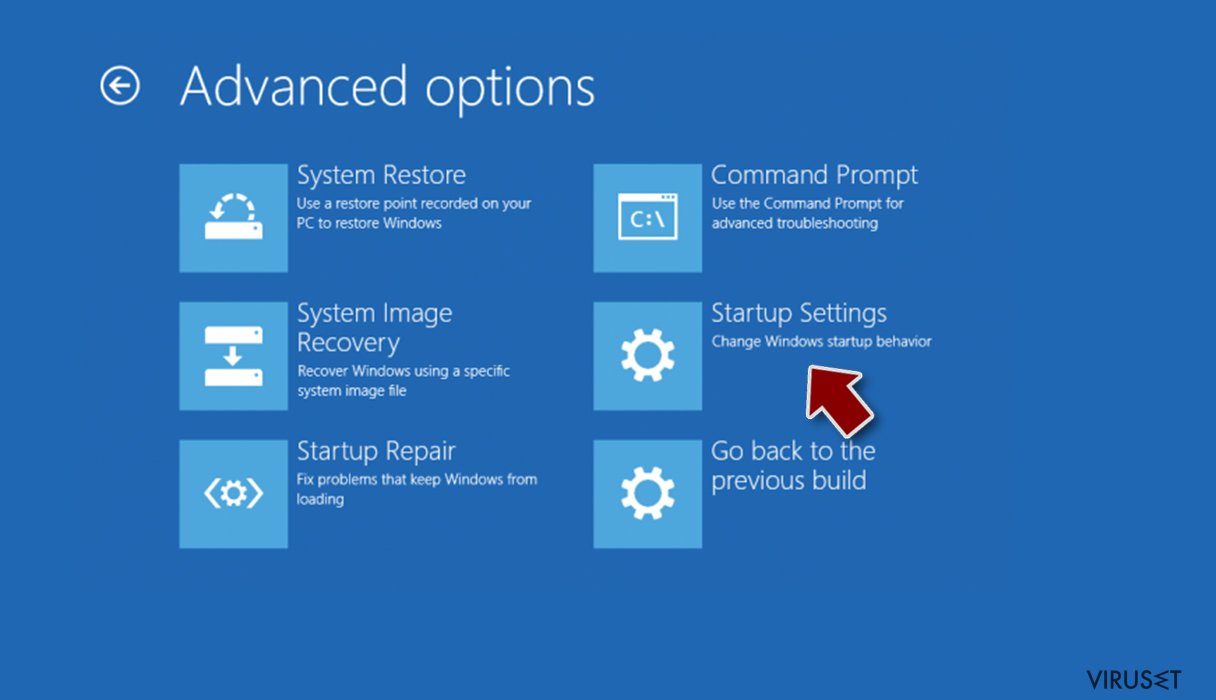

- Velg Oppstartsinnstillinger.

- Klikk på Start på nytt.

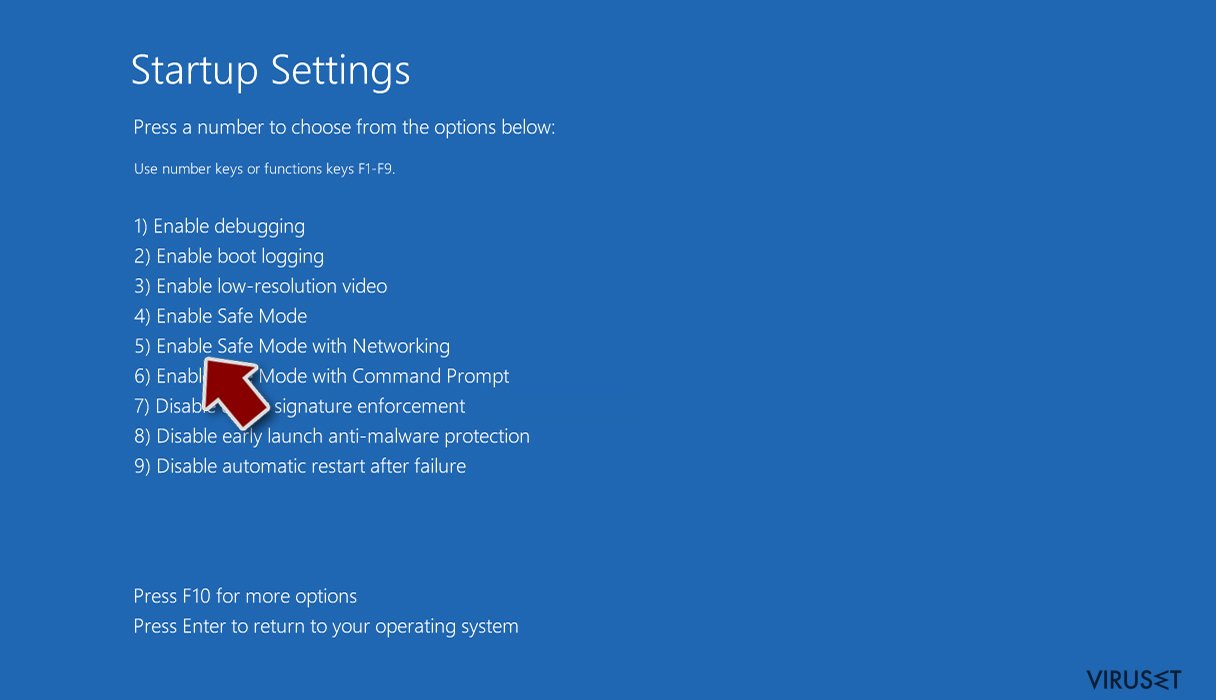

- Trykk 5 eller klikk på 5) Aktiver sikkerhetsmodus med nettverkstilkobling.

Steg 2. Slå av mistenkelige prosesser

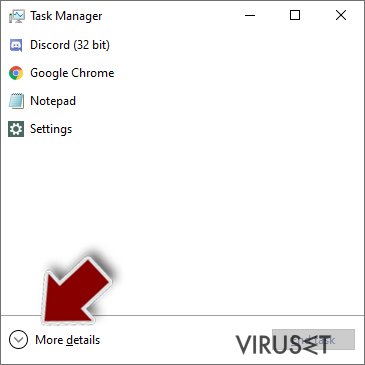

Windows' oppgavebehandler er et nyttig verktøy som viser alle prosesser som kjører i bakgrunnen. Hvis det dukker opp malware-prosesser her, må de avsluttes:

- Trykk på Ctrl + Shift + Esc på tastaturet for å åpne oppgavebehandleren.

- Klikk på Detaljer.

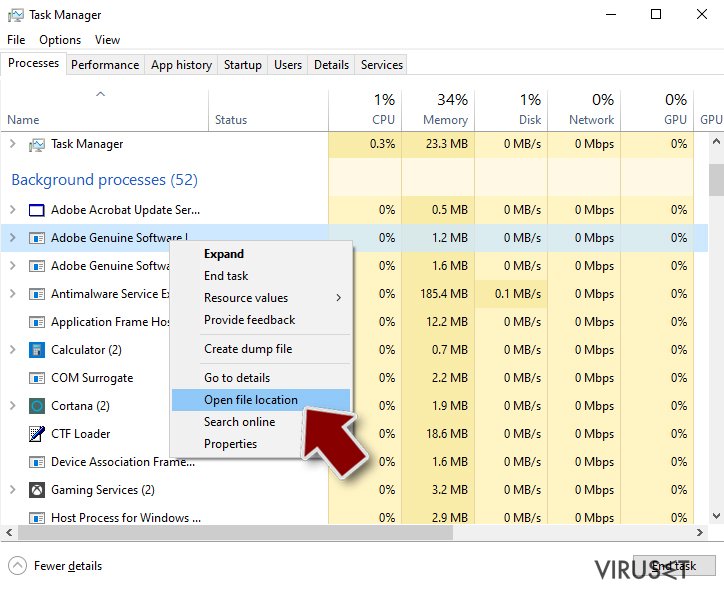

- Bla nedover til Bakgrunnsprosesser og se etter mistenkelige oppføringer.

- Høyreklikk og velg Åpne filplassering.

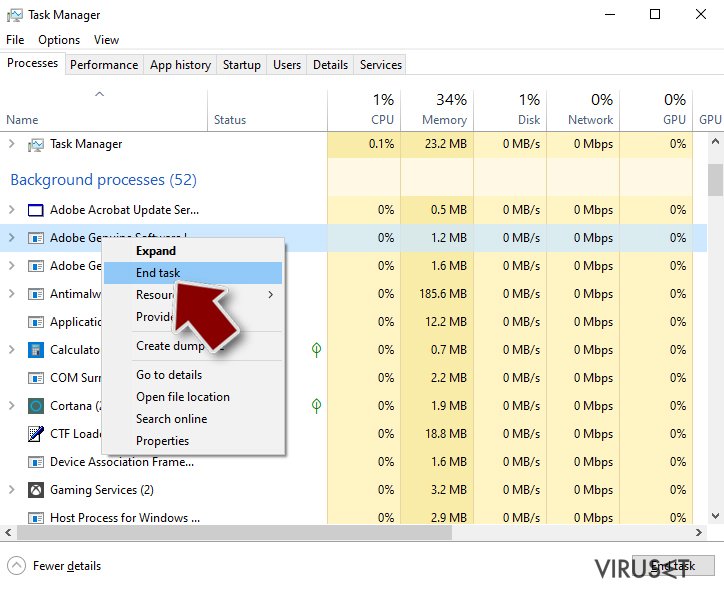

- Gå tilbake til prosessen, høyreklikk og velg Avslutt oppgave.

- Slett innholdet i den ondsinnede mappen.

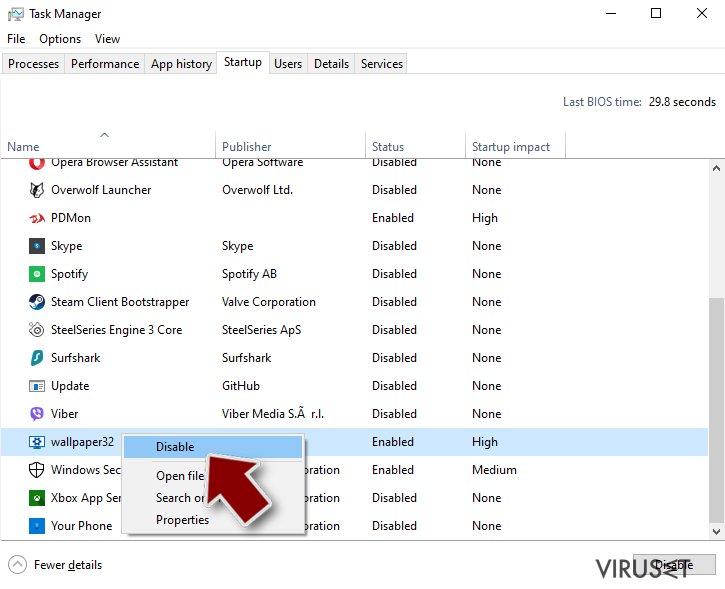

Steg 3. Sjekk oppstartsprogrammer

- Trykk Ctrl + Shift + Esc på tastaturet for å åpne Windows oppgavebehandler.

- Gå til fanen Oppstart.

- Høyreklikk det mistenkelige programmet og klikk på Deaktiver.

Steg 4. Slett virusfiler

Malware-relaterte filer kan dukke opp på flere ulike steder på datamaskinen din. Her er instruksjoner som kan hjelpe deg med å finne dem:

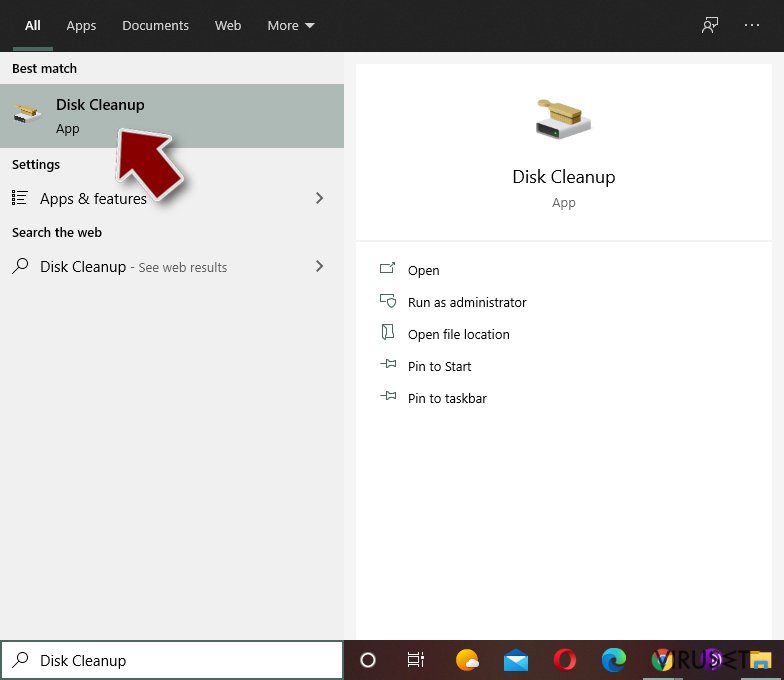

- Skriv Diskopprydding i Windows' søkefelt og trykk på Enter.

- Velg stasjonen du ønsker å rense (C: er som regel hovedstasjonen, og det er sannsynligvis her du finner ondsinnede filer).

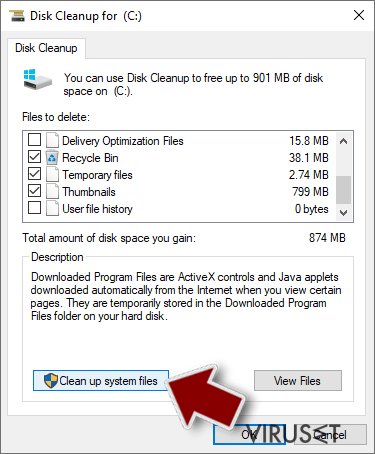

- Bla gjennom Filer som skal slettes-listen og velg følgende:

Midlertidige Internett-filer

Nedlastinger

Papirkurv

Midlertidige filer - Velg Rydd opp i systemfiler.

- Du kan også se etter andre ondsinnede filer som skjuler seg i følgende mapper (angi disse oppføringene i Windows-søkefeltet og trykk på Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Etter at du er ferdig, starter du PC-en på nytt i normalmodus.

Fjern Cerber 4.1.1 ved hjelp av System Restore

-

Steg 1: Start datamaskinen på nytt i Safe Mode with Command Prompt

Windows 7 / Vista / XP- Klikk Start → Shutdown → Restart → OK.

- Når datamaskinen blir aktiv, trykker du F8 gjentatte ganger helt til du ser Advanced Boot Options-vinduet.

-

Velg Command Prompt fra listen

Windows 10 / Windows 8- Trykk Power-knappen i Windows innloggingsskjermen. Trykk og hold nede Shift, som er på tastaturet, og klikk Restart..

- Velg deretter Troubleshoot → Advanced options → Startup Settings og trykk Restart.

-

Så snart datamaskinen din blir aktiv, velger du Enable Safe Mode with Command Prompt i Startup Settings-vinduet.

-

Steg 2: Gjenopprett systemfilene og innstillingene

-

Så snart Command Prompt-vinduet dukker opp, angir du cd restore og klikker Enter.

-

Skriv inn rstrui.exe og trykk Enter igjen..

-

Når et nytt vindu dukker opp, klikker du Next og velger et gjennopprettingspunkt før infiltreringen av Cerber 4.1.1. Etter å ha gjort dette, klikker du på Next.

-

Klikk Yes for å starte systemgjenoppretting.

-

Så snart Command Prompt-vinduet dukker opp, angir du cd restore og klikker Enter.

Bonus: Gjenopprett dataene dine

Veiledningen som presenteres ovenfor er ment å hjelpe deg med å fjerne Cerber 4.1.1 fra datamaskinen din. For å gjenopprette de krypterte filene anbefaler vi at du bruker en detaljert veiledning laget av sikkerhetsekspertene hos viruset.no.Hvis din datamaskin har blitt angrepet av Cerber v.4.1.1, du må begynne å tenke på om du ønsker å betale eller ikke. For det første å betale cyber kjeltringer hjelper de med å utvikle ransomware prosjekter. For det andre kan du miste pengene dine uten noen forklaring, fordi du har ingen mulighet til å tvinge de kriminelle til å hjelpe deg. Derfor bør du tenke deg godt om føre du kjøper Bitcoins.

Hvis filene dine krypteres av Cerber 4.1.1 kan du bruke flere ulike metoder for å gjenopprette dem:

Prøv Data Recovery Pro

Malware forskere jobber fortsatt med Cerber 4.1.1 dekrypterings verktøy – det er svært vanskelig å knekke dette ransomware og finne ut hva som er hovednøkkelen er. Derfor foreslå¨r vi at du lager en kopi av de krypterte filene for å ha upåvirket data sikkerhetskopi og deretter prøve denne metoden. Ikke glem å fjerne Cerber 4.1.1 først!

- Last ned Data Recovery Pro;

- Følg stegene i installasjonsveiledningen til Data Recovery og installer programmet på datamaskinen din;

- Kjør programmet og skann datamaskinen din etter filer kryptert av Cerber 4.1.1 ransomware;

- Gjenopprett dem.

Til slutt bør du alltid tenke på beskyttelse mot crypto-ransomware. For å beskytte datamaskinen din mot Cerber 4.1.1 og annet ransomware bør du benytte en vel ansett anti-spionvare, som FortectIntego, SpyHunter 5Combo Cleaner eller Malwarebytes.

Anbefalt for deg

Ikke la myndighetene spionere på deg

Myndighetene har en tendens til å spore brukerdata og spionere på innbyggerne sine, og dette er noe du bør ha i bakhodet. Vi anbefaler dessuten at du leser mer om tvilsom praksis for datainnhenting. Sørg for anonymitet på nettet, og unngå sporing eller spionering.

Du kan velge en helt annen lokasjon når du er på nettet, og få tilgang til alt innhold uten å bli stanset av geografiske begrensninger. Du kan surfe helt trygt på nettet uten risiko for å bli hacket ved bruk av et Private Internet Access VPN.

Kontroller informasjonen som er tilgjengelig for myndigheter og andre parter, og surf på nettet uten å bli spionert på. Selv om du ikke er involvert i ulovlige aktiviteter eller stoler på tjenestene og plattformene du bruker, bør du være forsiktig og ta forholdsregler ved å bruke en VPN-tjeneste.

Sikkerhetskopier filer til senere, i tilfelle malware-angrep

Programvareproblemer skapt av malware eller direkte datatap på grunn av kryptering kan føre til problemer eller permanent skade på enheten din. Når du har oppdaterte sikkerhetskopier, kan du enkelt gjenopprette filene dine etter slike hendelser. Det er nødvendig å oppdatere sikkerhetskopiene dine etter eventuelle endringer på enheten. På denne måten kan du starte på nytt fra der du var da du mistet data på grunn av malware-angrep, problemer med enheten eller annet.

Når du har tidligere versjoner av alle viktige dokumenter eller prosjekter, kan du unngå mye frustrasjon og store problemer. Sikkerhetskopier er praktisk når malware dukker opp ut av det blå. Bruk Data Recovery Pro for å gjenopprette systemet ditt.