Fjern CTB-Faker-virus (Gratisveiledning)

CTB-Faker fjerningsguide for virus

Hva er CTB-Faker ransomware-virus?

Hvilke farer ligger bak CTB-Faker-viruset?

Mens enkelte hackere prøver å opprette ustoppelige filkrypteringsvirus, prøver andre, for eksempel utviklerne av CTB Faker-viruset, å imitere ransomware-programmer. Det virker til at utviklerne er en gjeng amatører siden pengebeløpet som kreves er ganske lite – kun $50. I tillegg er det ikke så altfor vanskelig å dekode filene. Hvis datamaskinen din er angrepet av dette viruset kan du lese denne artikkelen for å finne ut hvordan CTB-Faker kan fjernes. En av metodene er å installere FortectIntego.

Etter å ha analysert viruset virker det til at nettkriminelle favoriserer ransomwareprogrammet CTB Locker. Mens sistnevnte er utviklet av erfarne hackere har CTB Faker-viruset fremdeles langt igjen. Dette malware-programmet opererer faktisk som en Winrar SFX-fil. Etter aktivering pakker det ut ulike VBS-filer og kjørbare filer i mappen C:\ProgramData. Viruset inneholder en WinRar-mappe med indikasjon på flere filutvidelser. CTB Faker finner dessuten matchende filformater, dvs. .doc, .png, .jpg, og overfører dem deretter til mappen som låses med et bestemt passord.

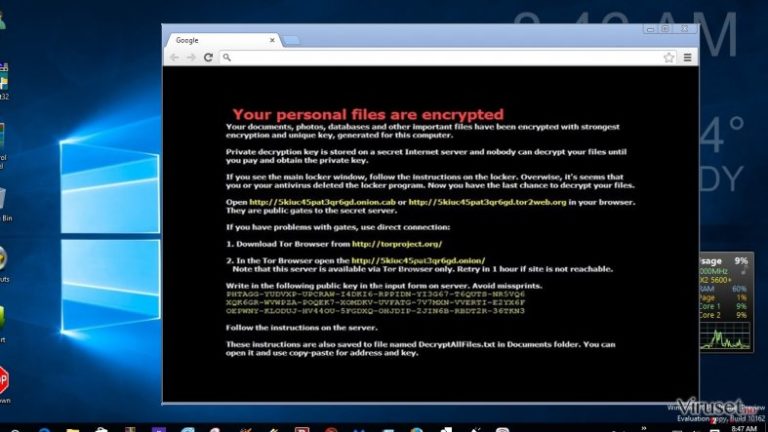

Når denne operasjonen er fullført initierer det omstart av operativsystemet. Ofrene blir deretter overrasket av en melding om løsesum. Meldingen informerer om at betalingen må skje innen sju dager. Etter at den indikerte tidsperioden er utløpt, dobles summen. Svindlerne tilbyr en Bitcoin-adresse – 1NgrUc748vG5HerFoK3Tkkb1bHjS7T2w5J. Når pengene er overført skal ofrene kontakte hackerne via [email protected] for å motta dekrypteringsnøkkelen. I tillegg må infiserte brukere angi passordet i dekrypteringsvinduet til CTB Faker. Hvis passordet er riktig vil .zip-filen bli pakket ut tilbake på harddisken. Selv om 50 dollar ikke virker som mye penger bør du ikke betale.

Når infiserer viruset systemet?

I tillegg til å vurdere hvordan man gjenoppretter filene, kan det også være interessant å se på hvordan dette viruset spres fra datamaskin til datamaskin. Selv om flesteparten av ransomware-virus har en tendens til å benytte påtrengende søppelpost og svindel for å infisere brukere, foretrekker CTB Faker å benytte pornografiske nettsider og andre domener med tilsvarende innhold. Siden disse nettsidene er populære blant en lang rekke ulike mannlige nettbrukere, er det ikke overraskende at størstedelen av infiserte brukere er menn.

Viruset spres via falske profiler som leder til en passordbeskyttet striptease-video. Brukeren klikker på lenken og laster ned zip-filen. Deretter er det bare et tidsspørsmål før CTB Faker ransomware utfører sitt ondsinnede mål. Den beste måten å unngå denne trusselen på er å unngå å besøke slike domener. Det er dessuten helt nødvendig å ha et pålitelig antispyware-program som oppdager ondsinnede filer før de invaderer systemet. La oss se på fjerning av CTB Faker.

Kan jeg fjerne CTB-Faker på en effektiv måte?

Et verktøy for fjerning av malware er nyttig når det gjelder å blokkere malware, og det garanterer dessuten at ransomware blir fjernet fullstendig. For å eliminere trusselen trenger du den nyeste versjonen av programvaren. Hvis du oppdager problemer med å starte eller fullføre fjerning av CTB Faker på grunn av at antivirus-programmet ikke starter, kan du benytte instruksjonene for fjerning som gis på denne siden. Etter at ransomware-trusselen er fjernet kan du konsentrere deg om gjenoppretting av låste data. Heldigvis har IT-eksperter lansert dekrypteringsnøkkelen. Til slutt bør du ikke glemme at det er viktig å være forsiktig for å unngå slike trusler.

Manuell CTB-Faker fjerningsguide for virus

Ransomware: manuell fjerning av ransomware i sikkerhetsmodus

Viktig! →

Manuell fjerning kan være for komplisert for vanlige databrukere. Det krever avansert IT-kunnskap å utføre det riktig (hvis viktige systemfiler blir fjernet eller skadet, kan det føre til uopprettelig skade på Windows-systemet). I tillegg kan det ta flere timer å utføre. Derfor anbefaler vi på det sterkeste at du bruker den automatiske metoden som beskrevet ovenfor.

Steg 1. Åpne sikkerhetsmodus med nettverkstilkobling

Manuell fjerning av malware bør utføres i sikkerhetsmodus.

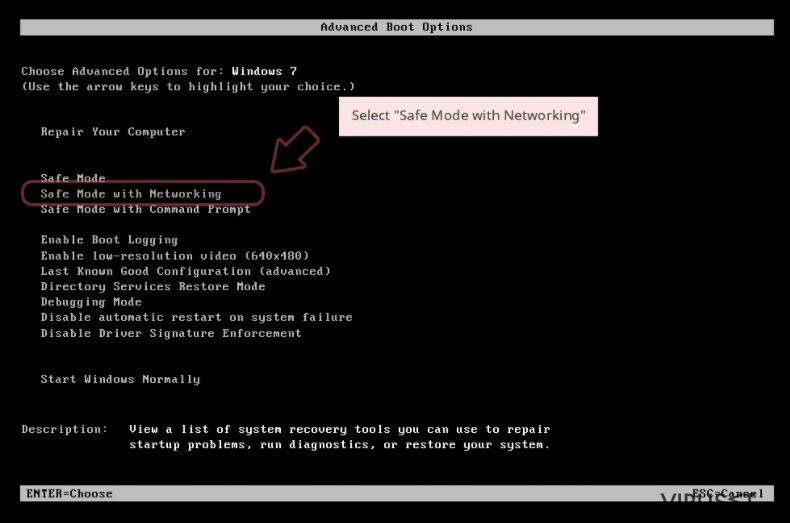

Windows 7/Vista/XP

- Klikk på Start > På/Av > Start på nytt > OK.

- Når datamaskinen din starter opp, trykker du på F8-knappen (hvis dette ikke fungerer, prøv F2, F12, Del – det avhenger av hovedkortet ditt) flere ganger helt til du ser vinduet for avansert oppstart.

- Velg Sikkerhetsmodus med nettverkstilkobling fra listen.

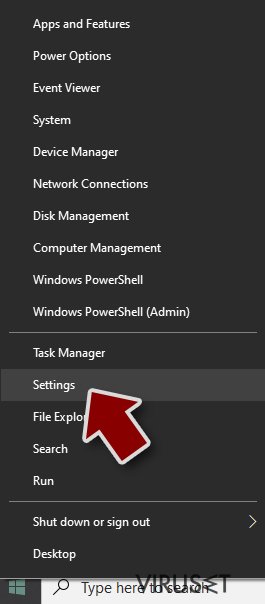

Windows 10 / Windows 8

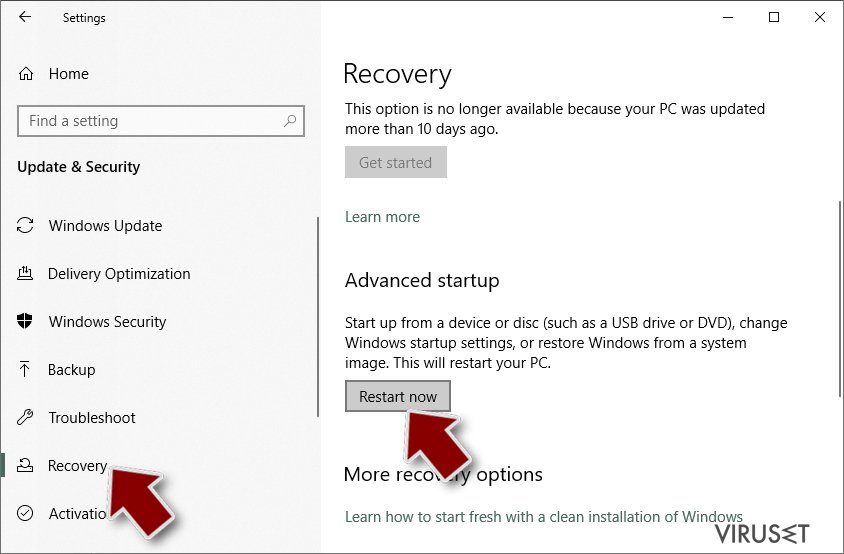

- Høyreklikk Start-knappen og velg Innstillinger.

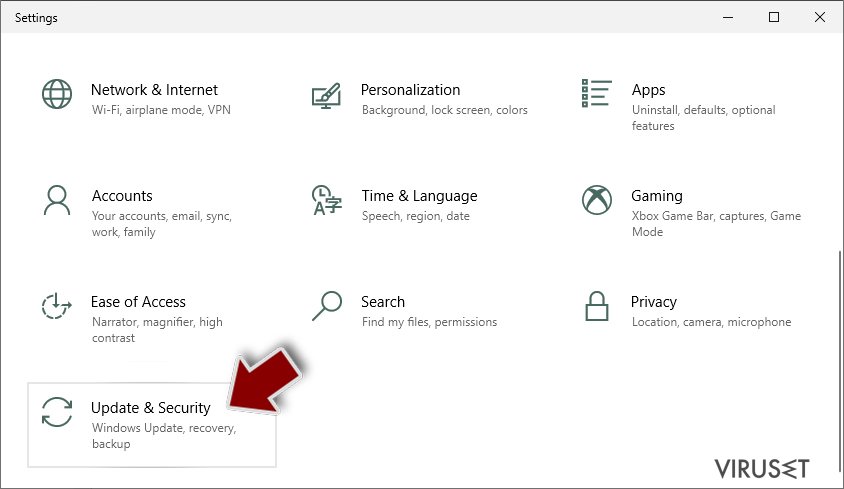

- Bla nedover og velg Oppdatering og sikkerhet.

- I menyen til venstre velger du Gjenoppretting.

- Bla nedover til Avansert oppstart.

- Klikk på Start på nytt nå.

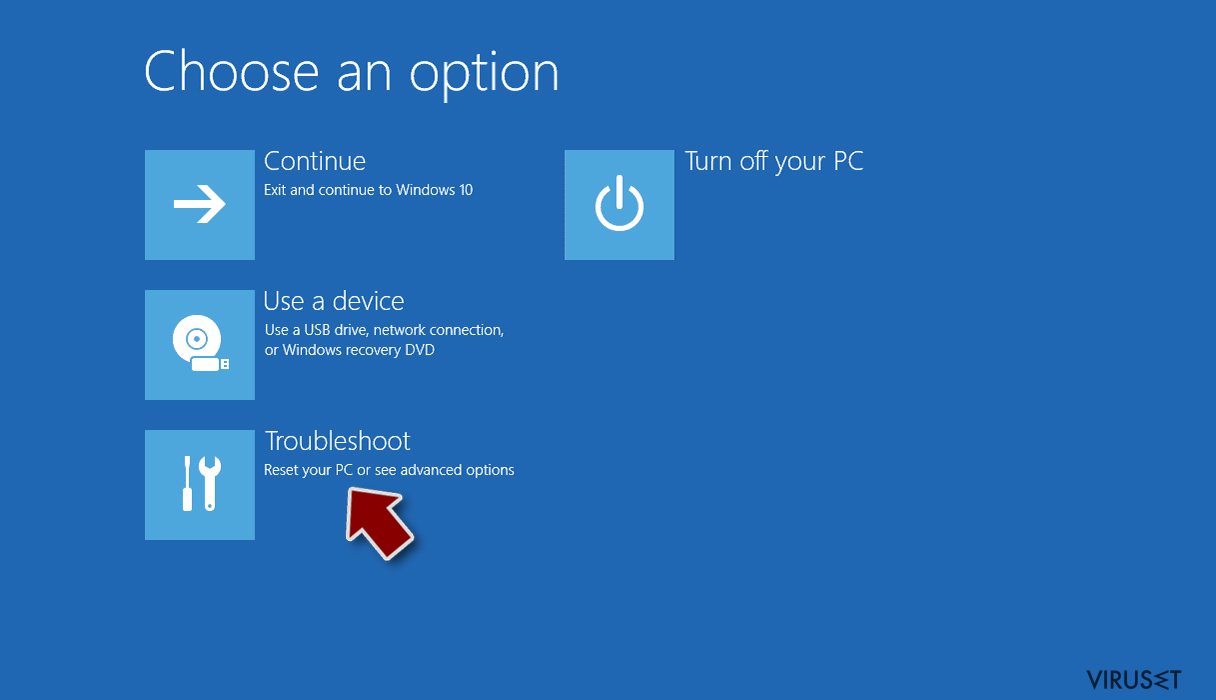

- Velg Feilsøking.

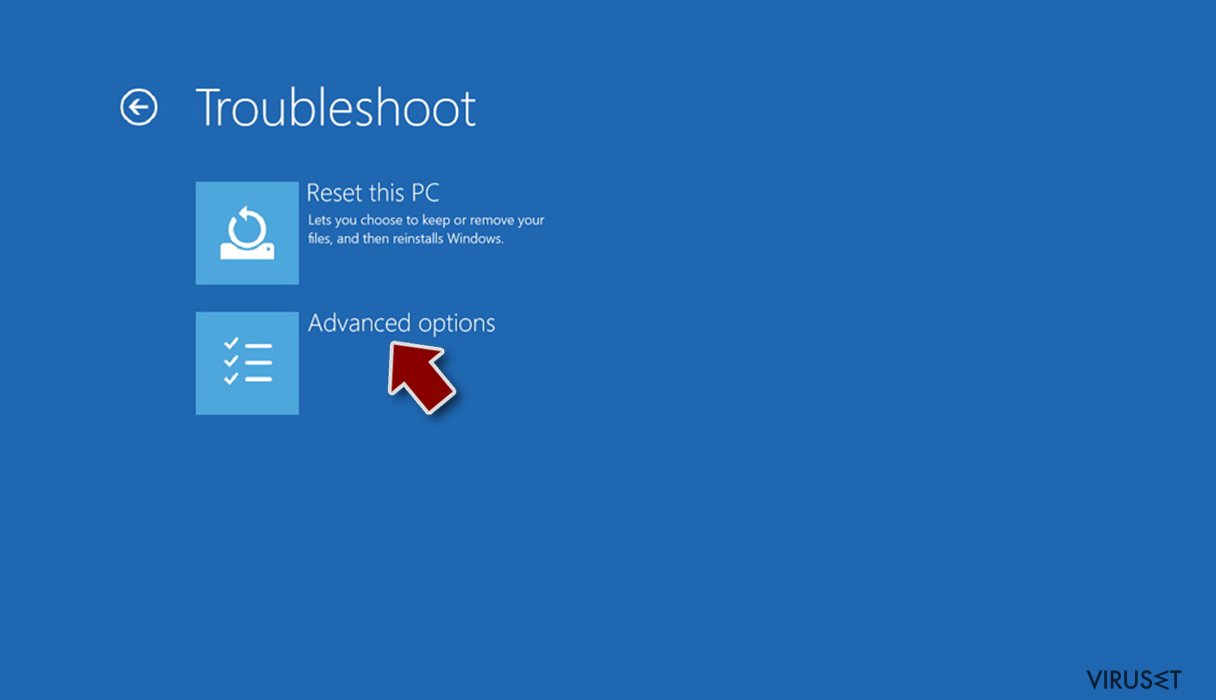

- Gå til Avanserte alternativer.

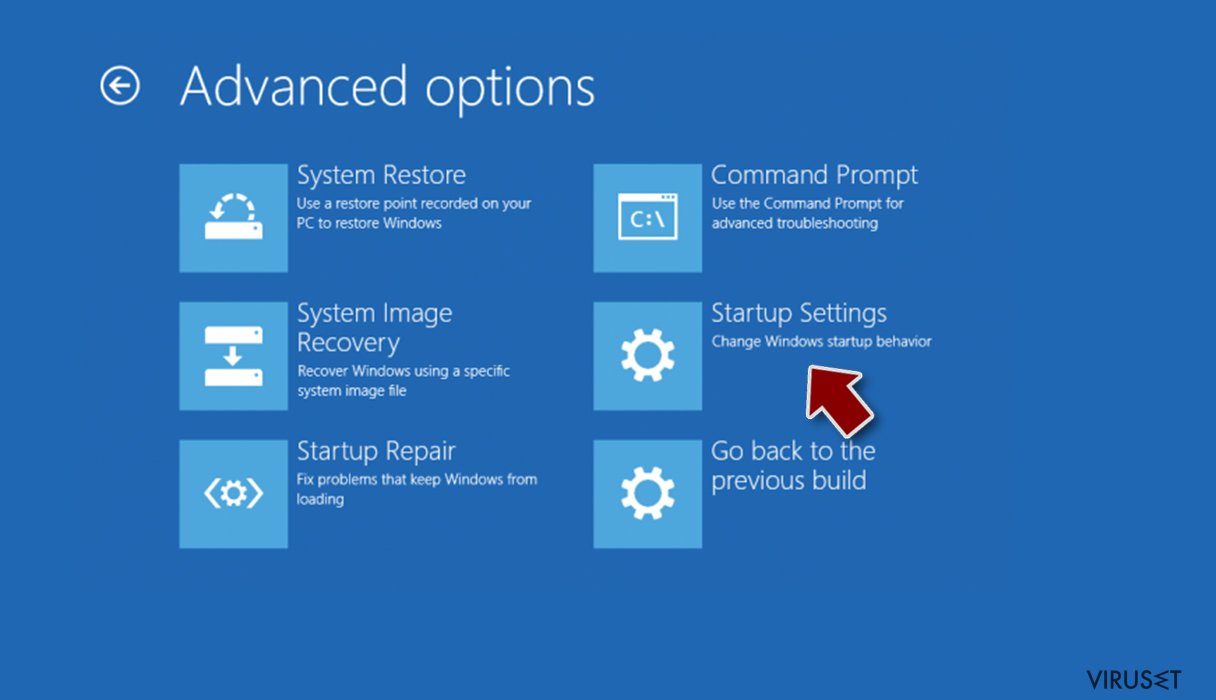

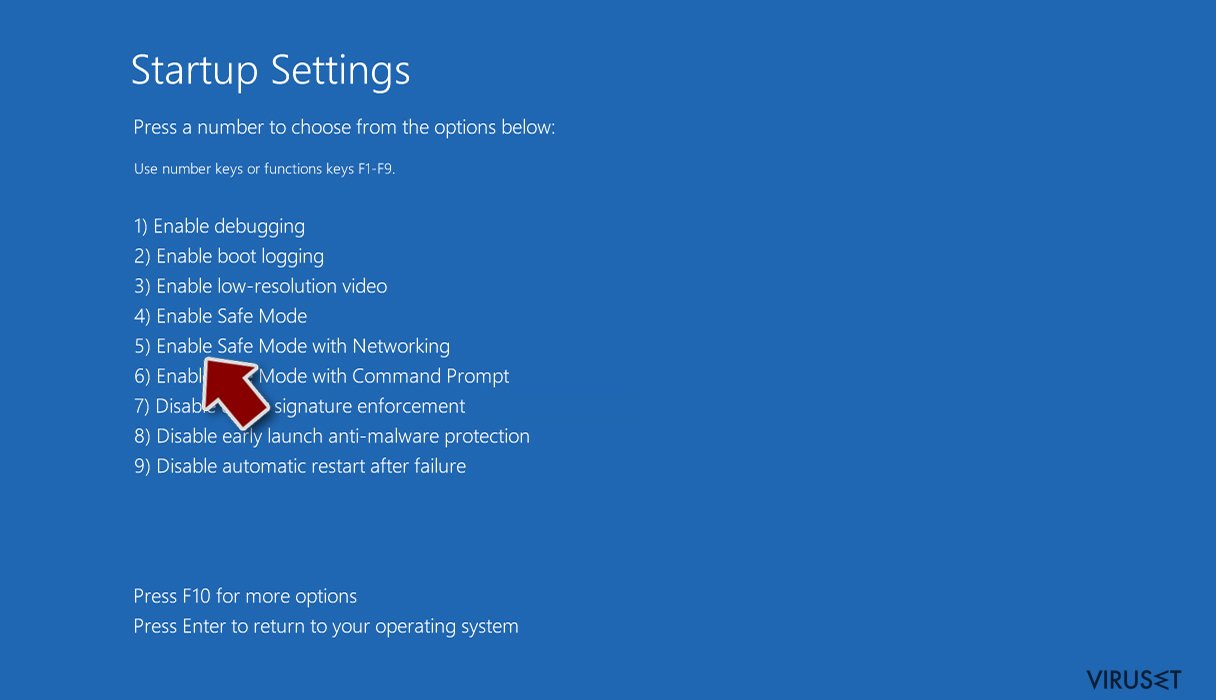

- Velg Oppstartsinnstillinger.

- Klikk på Start på nytt.

- Trykk 5 eller klikk på 5) Aktiver sikkerhetsmodus med nettverkstilkobling.

Steg 2. Slå av mistenkelige prosesser

Windows' oppgavebehandler er et nyttig verktøy som viser alle prosesser som kjører i bakgrunnen. Hvis det dukker opp malware-prosesser her, må de avsluttes:

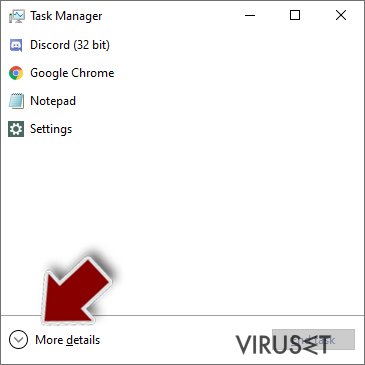

- Trykk på Ctrl + Shift + Esc på tastaturet for å åpne oppgavebehandleren.

- Klikk på Detaljer.

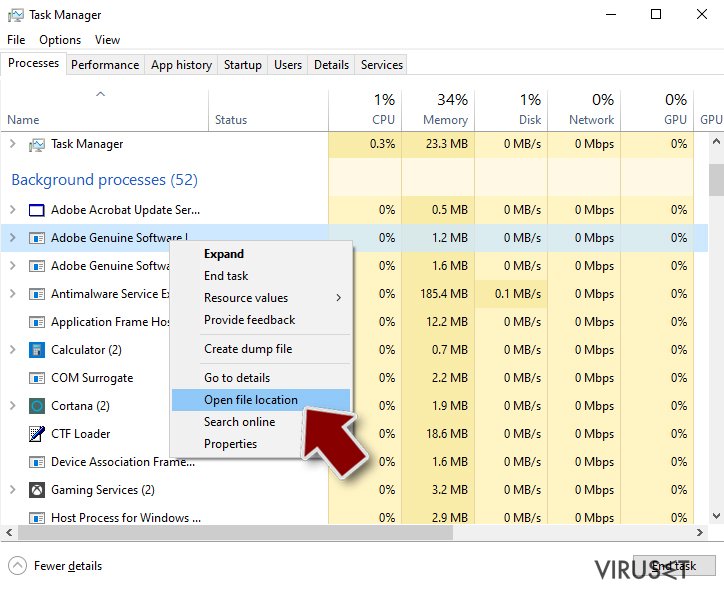

- Bla nedover til Bakgrunnsprosesser og se etter mistenkelige oppføringer.

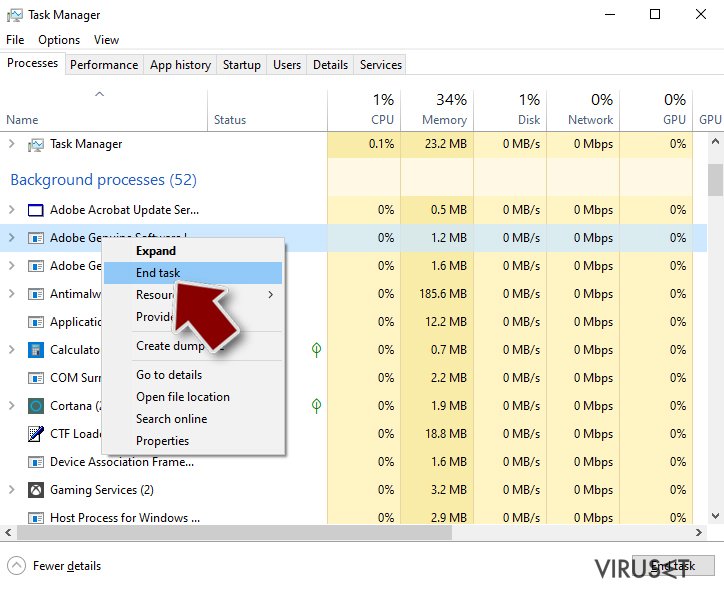

- Høyreklikk og velg Åpne filplassering.

- Gå tilbake til prosessen, høyreklikk og velg Avslutt oppgave.

- Slett innholdet i den ondsinnede mappen.

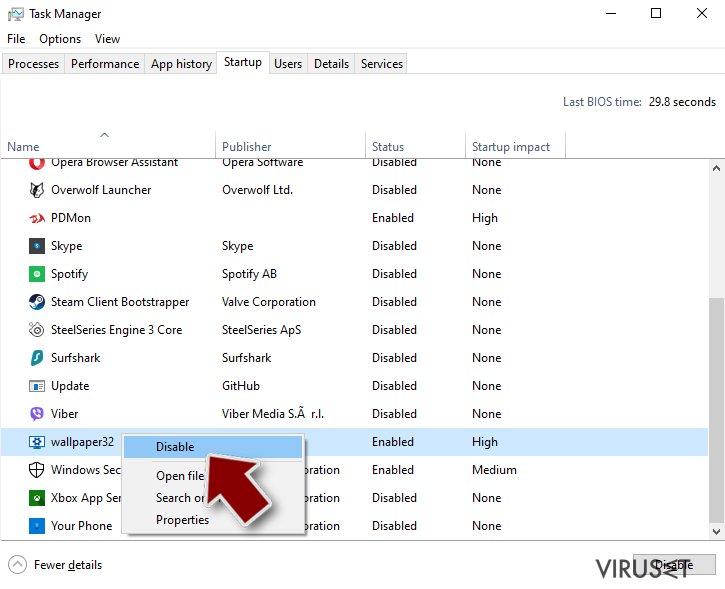

Steg 3. Sjekk oppstartsprogrammer

- Trykk Ctrl + Shift + Esc på tastaturet for å åpne Windows oppgavebehandler.

- Gå til fanen Oppstart.

- Høyreklikk det mistenkelige programmet og klikk på Deaktiver.

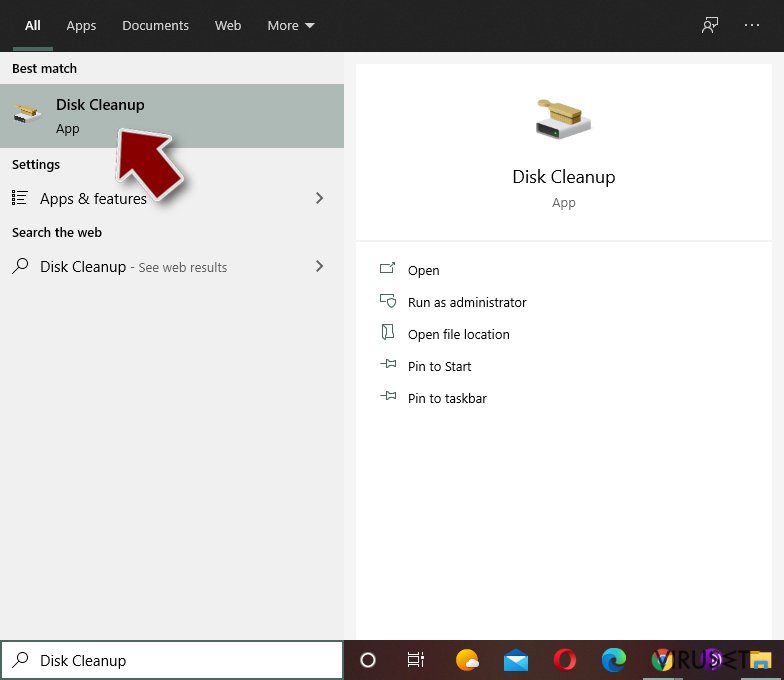

Steg 4. Slett virusfiler

Malware-relaterte filer kan dukke opp på flere ulike steder på datamaskinen din. Her er instruksjoner som kan hjelpe deg med å finne dem:

- Skriv Diskopprydding i Windows' søkefelt og trykk på Enter.

- Velg stasjonen du ønsker å rense (C: er som regel hovedstasjonen, og det er sannsynligvis her du finner ondsinnede filer).

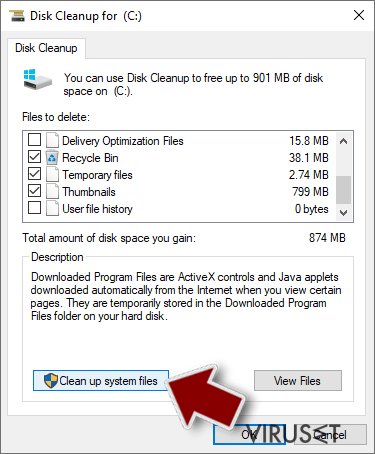

- Bla gjennom Filer som skal slettes-listen og velg følgende:

Midlertidige Internett-filer

Nedlastinger

Papirkurv

Midlertidige filer - Velg Rydd opp i systemfiler.

- Du kan også se etter andre ondsinnede filer som skjuler seg i følgende mapper (angi disse oppføringene i Windows-søkefeltet og trykk på Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Etter at du er ferdig, starter du PC-en på nytt i normalmodus.

Fjern CTB-Faker ved hjelp av System Restore

-

Steg 1: Start datamaskinen på nytt i Safe Mode with Command Prompt

Windows 7 / Vista / XP- Klikk Start → Shutdown → Restart → OK.

- Når datamaskinen blir aktiv, trykker du F8 gjentatte ganger helt til du ser Advanced Boot Options-vinduet.

-

Velg Command Prompt fra listen

Windows 10 / Windows 8- Trykk Power-knappen i Windows innloggingsskjermen. Trykk og hold nede Shift, som er på tastaturet, og klikk Restart..

- Velg deretter Troubleshoot → Advanced options → Startup Settings og trykk Restart.

-

Så snart datamaskinen din blir aktiv, velger du Enable Safe Mode with Command Prompt i Startup Settings-vinduet.

-

Steg 2: Gjenopprett systemfilene og innstillingene

-

Så snart Command Prompt-vinduet dukker opp, angir du cd restore og klikker Enter.

-

Skriv inn rstrui.exe og trykk Enter igjen..

-

Når et nytt vindu dukker opp, klikker du Next og velger et gjennopprettingspunkt før infiltreringen av CTB-Faker. Etter å ha gjort dette, klikker du på Next.

-

Klikk Yes for å starte systemgjenoppretting.

-

Så snart Command Prompt-vinduet dukker opp, angir du cd restore og klikker Enter.

Til slutt bør du alltid tenke på beskyttelse mot crypto-ransomware. For å beskytte datamaskinen din mot CTB-Faker og annet ransomware bør du benytte en vel ansett anti-spionvare, som FortectIntego, SpyHunter 5Combo Cleaner eller Malwarebytes.

Anbefalt for deg

Velg riktig nettleser og øk sikkerheten med et VPN-verktøy

Det blir stadig viktigere å beskytte personvernet sitt på nettet, blant annet for å unngå lekkasje av personopplysninger og phishing-svindel. Et av de viktigste tiltakene er å legge til et ekstra sikkerhetslag ved å velge den sikreste og mest private nettleseren. Selv om nettlesere ikke gir komplett beskyttelse og sikkerhet, er noen av dem mye bedre ved sandboxing, HTTPS-oppgradering, aktiv innholdsblokkering, blokkering av sporere, beskyttelse mot phishing og lignende personvernrelaterte funksjoner.

Det er også mulig å legge til et ekstra beskyttelseslag og skape en helt anonym nettleseropplevelse ved hjelp av et Private Internet Access VPN. Denne programvaren omdirigerer trafikken via ulike servere, slik at IP-adressen og din geografiske posisjon skjules. Disse tjenestene har dessuten strenge retningslinjer mot loggføring, noe som betyr at ingen data blir loggført, lekket eller delt med tredjeparter. Kombinasjonen av en sikker nettleser og et VPN gir deg muligheten til å surfe sikkert på nettet uten å bli spionert på eller hacket av nettkriminelle.

Sikkerhetskopier filer til senere, i tilfelle malware-angrep

Programvareproblemer skapt av malware eller direkte datatap på grunn av kryptering kan føre til problemer eller permanent skade på enheten din. Når du har oppdaterte sikkerhetskopier, kan du enkelt gjenopprette filene dine etter slike hendelser. Det er nødvendig å oppdatere sikkerhetskopiene dine etter eventuelle endringer på enheten. På denne måten kan du starte på nytt fra der du var da du mistet data på grunn av malware-angrep, problemer med enheten eller annet.

Når du har tidligere versjoner av alle viktige dokumenter eller prosjekter, kan du unngå mye frustrasjon og store problemer. Sikkerhetskopier er praktisk når malware dukker opp ut av det blå. Bruk Data Recovery Pro for å gjenopprette systemet ditt.