Fjern .enc-virus (Instruksjoner for fjerning av virus)

.enc fjerningsguide for virus

Hva er .enc filtype virus?

.ENC Filtype virus – hva er det og hvordan kan det påvirke din datamaskin?

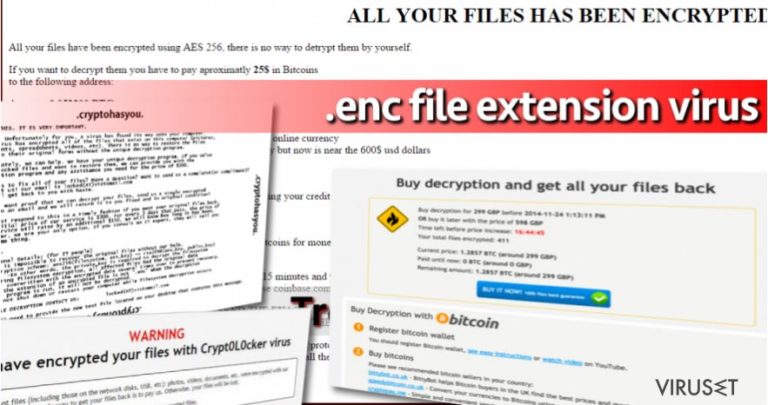

Når noen nevner .enc filtype virus, vi tenker på ransomware-type virus. Det ser ut til at bakmennen av dette ransomware liker å bruke denne utvidelsen for å markere krypterte filer, og for øyeblikket er det minst fire ransomware varianter som legger denne utvidelsen til krypterte filer.

- Trojan.Encoder.6491

- Crypt0L0cker,

- TorrentLocker,

- Cryptohasyou.

Den nyeste versjonen av .enc filtype ransomware er Trojan.Encoder.6491 virus, aka Go ransomware virus. Dette viruset er skrevet i Go programing språk, og dette er hvordan det skiller seg fra resten av ransomware virus, som er vanligvis skrevet i C++ eller C programmeringsspråk. .enc filtype malware er utviklet for å kryptere filene med et sofistikert krypterings chiffer og gjengir filene som ubrukelige. Ingen lnsker å miste dine verdifulle data, minner og ukersvis med arbeid på mindre enn en time, og ransomware virus raskt forsøkler å dra nytte av en slik situasjon. Viruset ber om å få løsepenger for en dekrypteringsnøkkel; ellers vil alle filer bli borte for alltid. Dessverre i de fleste tilfeller er det ikke mulig å gjenopprette filer uten å betale løsepenger, selvfølgelig er det mulig om offeret har sikkerhetskopier. Det er sterkt anbefalt å fjerne .enc filtype virus med anti-malware programvare for å sørge for at det ikke gjør noen skade på filer eller datasystem på vei ut. Vi anbefaler å bruke FortectIntego programvare men du kan bruke hvilket som helst programvare som du ønsker. Bare sørg for at det er en pålitelig en som kan fullføre .enc filtype fjerningen trygt!

Versjoner av .enc filtype malware

Trojan.Encoder.6491 ransomware virus

Trojan.Encoder.6491 Trojan er et skittent malware eksempel som er skrevet i Googels Go programmeringssprål. Det bruker AES-kryptering for å korrupte ofre filer og gjøre dem ubrukelige. Etter å kryptere en fil, legger det til .enc filtype til den. Etter å ha kryptert alle filene, Trojan.Encoder.6491 ransomware viser en løsepenge brev som spørr om en betaling av 25$ i Bitcoins. Det gir en e-post for ofre som har noen spørsmål – [email protected]. Dette viruset ser ut til å være overvinnende, og selv om ingen dekyrpterings verktøy har blitt sluppet offentlig ennå, har vi en sterk følelse på at det vil komme snart.

Crypt0l0cker ransomware er en falsk kopi av det virkelige Cryptolocker virus. Grunnen til at dette viruset har oppkalt seg selv på denne måten er ukjent, men det er sannsynlig at det er utviklerene som beundret teknikker som Cryptolocker har brukt, eller bare ønsker å bruke navnet på det berkyktede virsuet for å forvirre og skremme ofrene. Crypt0l0cker gir informasjon om angrepet i DECRYPT_INSTRUCTIONS.html eller .txt versjon fil og ber offeret til å betale løsepenger av 2.2 BTC. Det er ingen måte å dekryptere Crypt0l0cker, så vi foreslår å fjerne det så fort som mulig med hjelp av anti-malware programvare.

TorrentLocker ransomware virus

Den eneste dekrypternede versjonen av .enc filtype virus. Dette viruset krypterer filer og setter et krav til å kjøpe et dekrypterings programvare for 550 USD; hmen ofrene bør ikke gjøre det. Løsepenge kravet er kalt DECRYPT_INSTRUCTIONS.html og inneholder informasjon om hvordan du får tilgang til betalsingssiden og hvordan betale løsepengene til kjeltringene. Dessverre hvis filene dine har en .enc filtyper lagt til dem, er det bare en liten sjanse for at du har blitt angrepet av Torrentlocker ransomware, fordi så snart dekrypteringsnøkkelen har blitt gitt, begyner utviklerne av viruset oppgradert ransomware og begynte distribuert en ny versjon av det – Crypt0l0cker virus.

.Cryptohasyou ransomware virus

Cryptohasyou virus er en ransomware-type trussel som benytter en blanding av AES og RSS krypterings systemer for å gjøre data ubrukelig. Etter det har smittet systemet, krypterte filer etterlater det et krav om løsepenger kalt YOUR_FILES_ARE_LOCKED.txt. Utpresingsbrevet forklarer at offeret må ta kontakt med ransomware bakmennene via [email protected] og betale for dekrypterings programvare som kan redde ødlagte filer. Løsepengene som blir bedt om er 300$. Dessverre er det ingen verktøy som kan dekryptere .enc filer kryptert med Cryptohasyou virus.

How does ransomware spread?

Ransomware viruset blir levert til ofre ved hjelp av ulike vansklige teknikker, men det er noen som forstatt er de mest effektive, uansett hvor hardt datasikkerhetseksperter forsøker å spre ordet om ransomware forebyggende metoder og advarer databrukere. Nå skal vi diskutere hoved ransomware distribusjonsteknikker igjen:

- Ondsinnede e-brev. Kjeltringene har tedenser til å sende masse e-postkampanjer fylt med ondsinnede vedlegg eller koblinger i meldinger. Slike brev er svært farlige fordi de vanglivis inneholder forkortet skadelige nettadresser, som ikke ser mistenkelige ved første øyekast. Slike ondsinnede nettadresser kan være skjult under en trygt utsende «unsubscribe» knapp! De kan umiddelbart sende deg til ondsinnede nettsteder. Den enkle måten å infisere datamaskinen din med .enc filtype ransomware er å åpne en e-postvedlegg sendt av en ukjent person. Vær så snill ikke gjør det!

- Exploit kits. Du kan bli omdirigert til en nettside som inneholder exploit kit, som vil skanne datamaskinen for sårbarheter i programvaren og bruke dem til infisere systemet med malware. Derfor anbefaler vi at du sletter tvilsomme programmer og oppdatere alle programmene deres nyeste versjonene.

- Ondsinnede annonser. Vennligst ikke bli lurt av ondsinnede annonser som kan komme fra kompromitterte annonse nettverk. Typisk slike annonser annonserer programvareoppdateringer som faktisk bærer malware. De kan også automatisk omdirigere deg til farlige nettsteder også.

Hvordan fjerne .enc filtype ransomware virus?

Alle .enc filtype virus versjoner kan avinstalleres med anti-malware programvare, men du må bruke en troverdig en. Ikke bli lurt av billige og ubrukelige anti-malware verktøy som lover å beskytte datamaskinen din, man kan knapt gjøre noe. Vi anbefaler deg å stole på et sterkt anti-malware som FortectIntego eller SpyHunter 5Combo Cleaner og la det fjerne .enc filtype ransomware fra systemet automatisk. I noen tilfeller ransom krevende virus prøver å blokkere antivirusløsninger, så vist du befinner deg i en slik situasjon, kan du følge disse .enc filtype retningslinjer for fjerning:

Manuell .enc fjerningsguide for virus

Ransomware: manuell fjerning av ransomware i sikkerhetsmodus

Viktig! →

Manuell fjerning kan være for komplisert for vanlige databrukere. Det krever avansert IT-kunnskap å utføre det riktig (hvis viktige systemfiler blir fjernet eller skadet, kan det føre til uopprettelig skade på Windows-systemet). I tillegg kan det ta flere timer å utføre. Derfor anbefaler vi på det sterkeste at du bruker den automatiske metoden som beskrevet ovenfor.

Steg 1. Åpne sikkerhetsmodus med nettverkstilkobling

Manuell fjerning av malware bør utføres i sikkerhetsmodus.

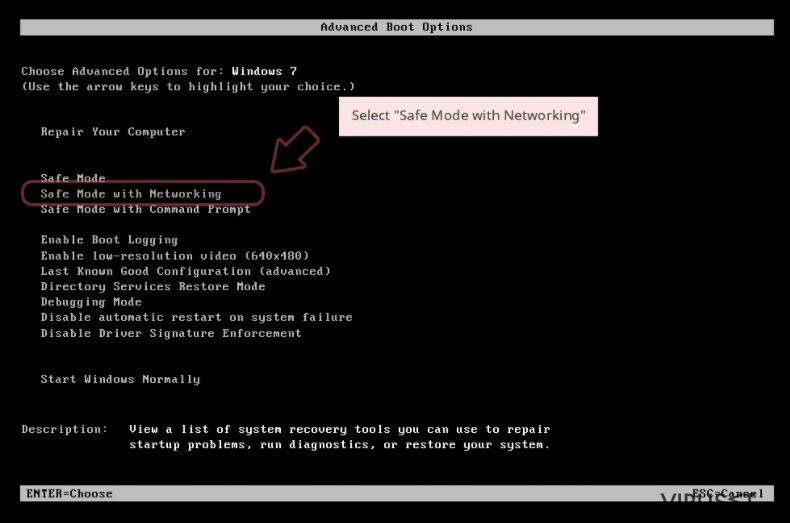

Windows 7/Vista/XP

- Klikk på Start > På/Av > Start på nytt > OK.

- Når datamaskinen din starter opp, trykker du på F8-knappen (hvis dette ikke fungerer, prøv F2, F12, Del – det avhenger av hovedkortet ditt) flere ganger helt til du ser vinduet for avansert oppstart.

- Velg Sikkerhetsmodus med nettverkstilkobling fra listen.

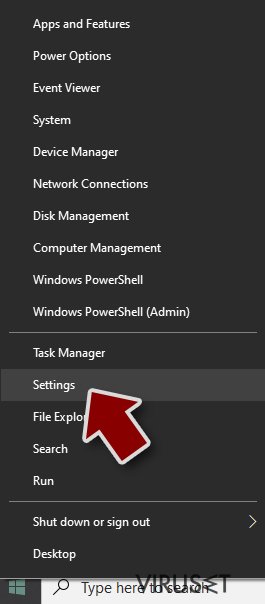

Windows 10 / Windows 8

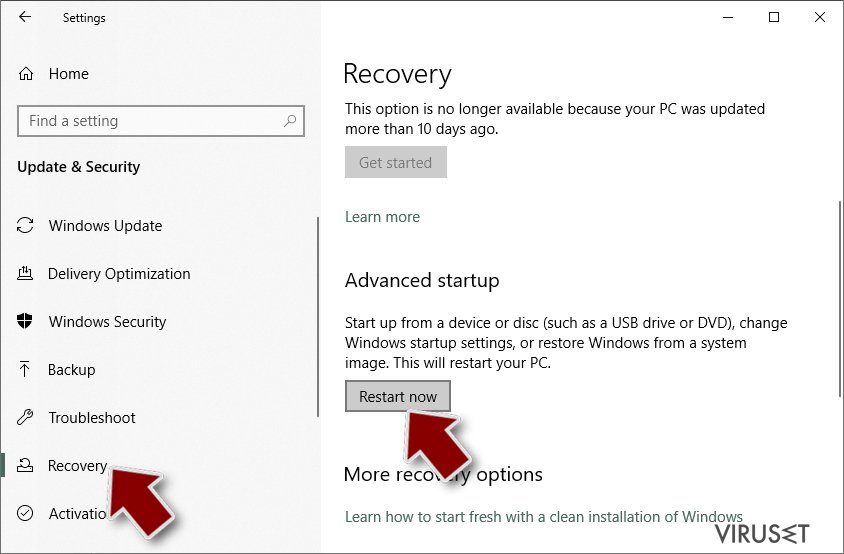

- Høyreklikk Start-knappen og velg Innstillinger.

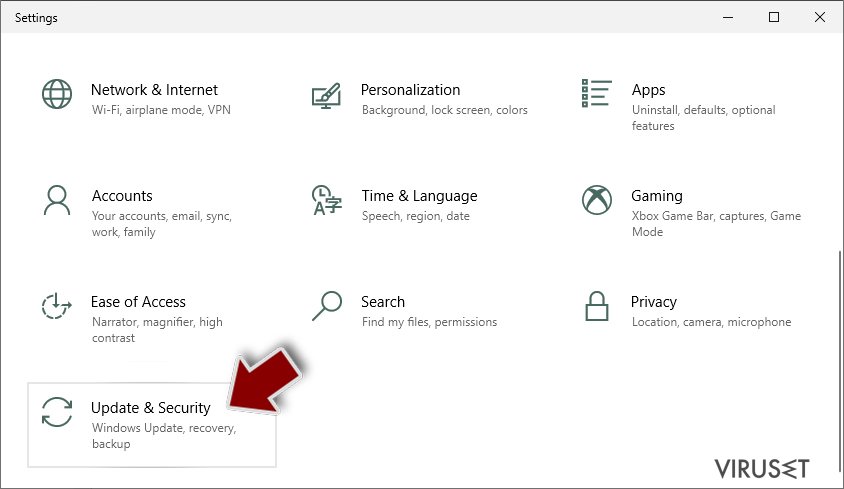

- Bla nedover og velg Oppdatering og sikkerhet.

- I menyen til venstre velger du Gjenoppretting.

- Bla nedover til Avansert oppstart.

- Klikk på Start på nytt nå.

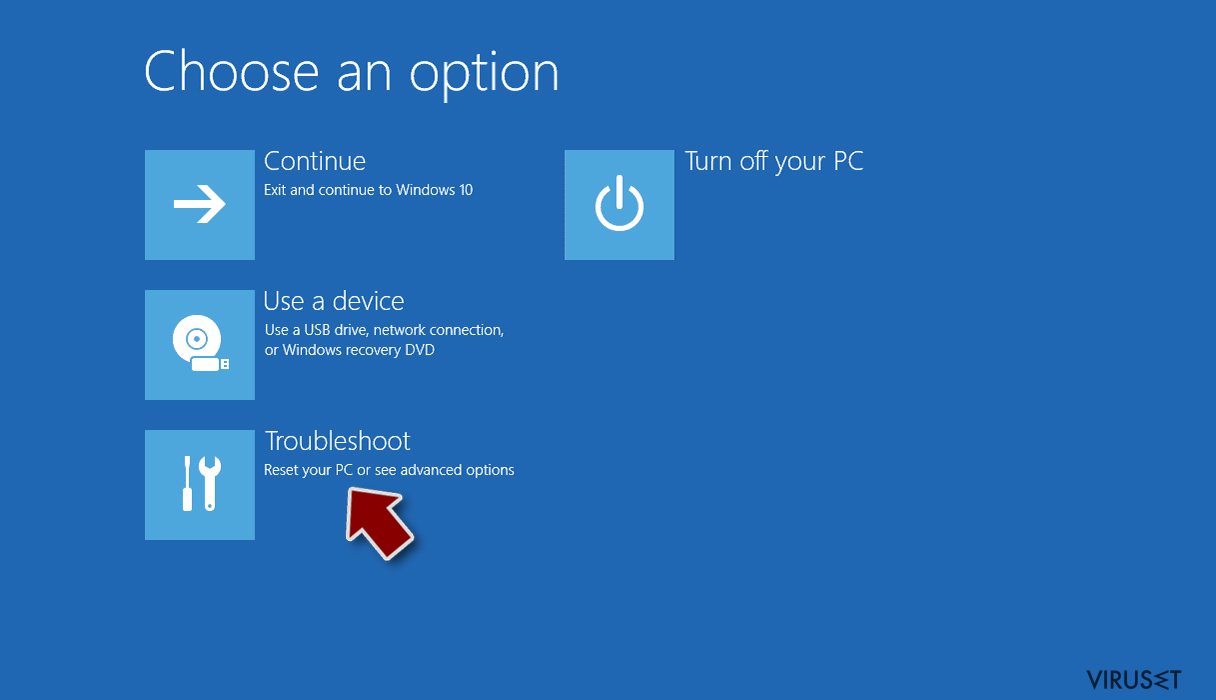

- Velg Feilsøking.

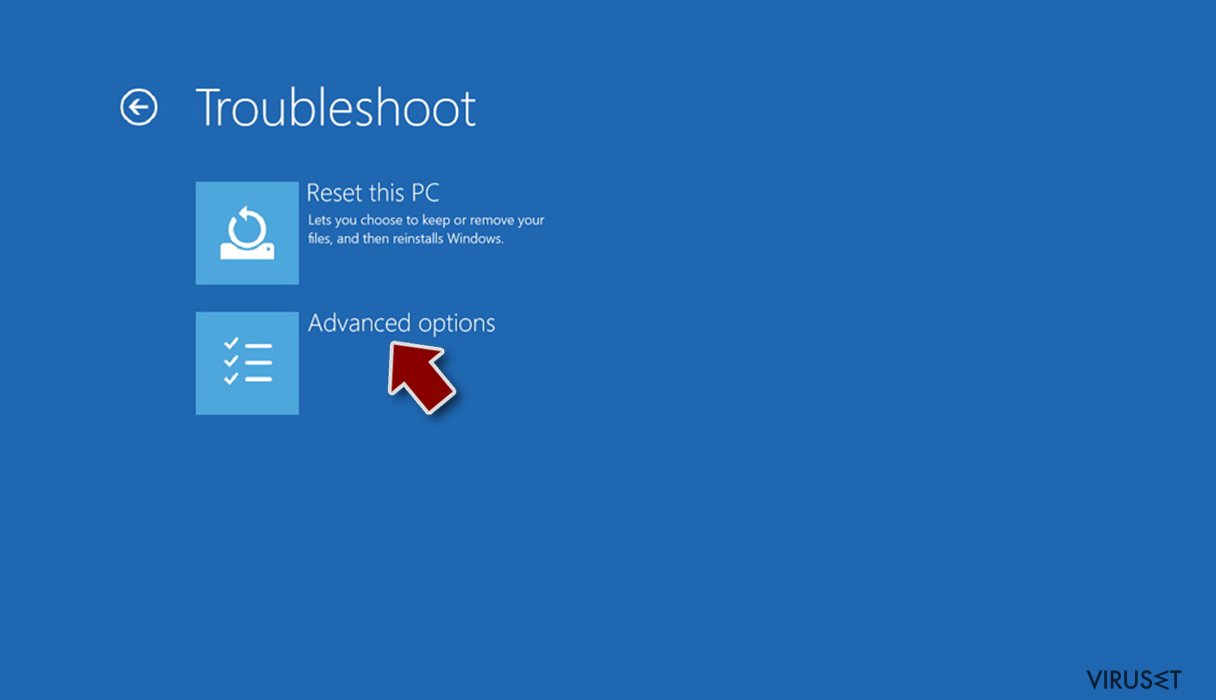

- Gå til Avanserte alternativer.

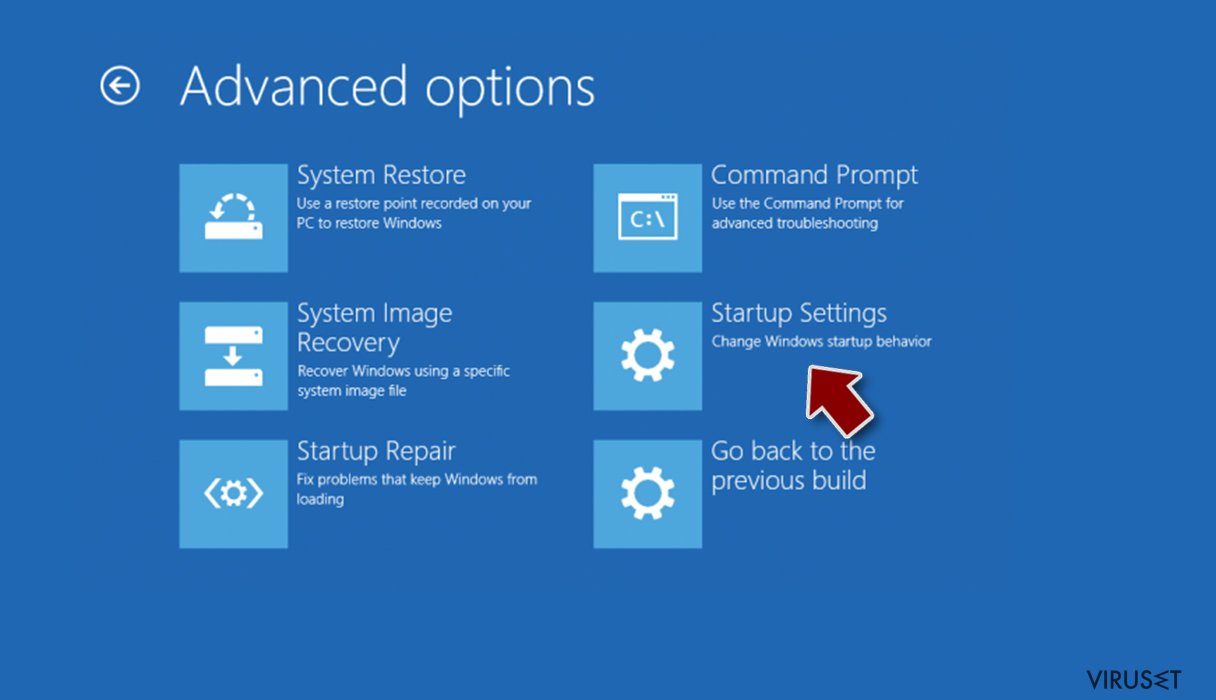

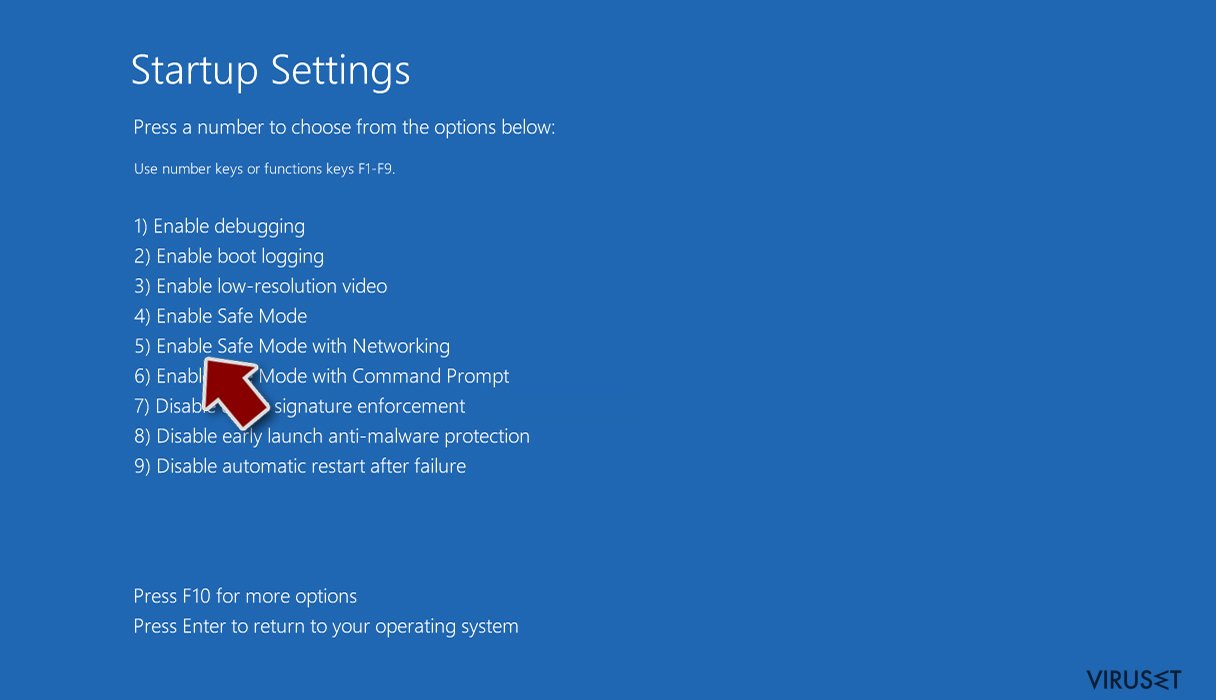

- Velg Oppstartsinnstillinger.

- Klikk på Start på nytt.

- Trykk 5 eller klikk på 5) Aktiver sikkerhetsmodus med nettverkstilkobling.

Steg 2. Slå av mistenkelige prosesser

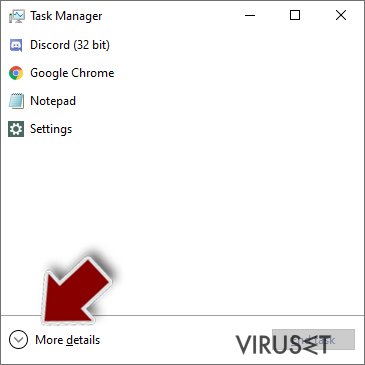

Windows' oppgavebehandler er et nyttig verktøy som viser alle prosesser som kjører i bakgrunnen. Hvis det dukker opp malware-prosesser her, må de avsluttes:

- Trykk på Ctrl + Shift + Esc på tastaturet for å åpne oppgavebehandleren.

- Klikk på Detaljer.

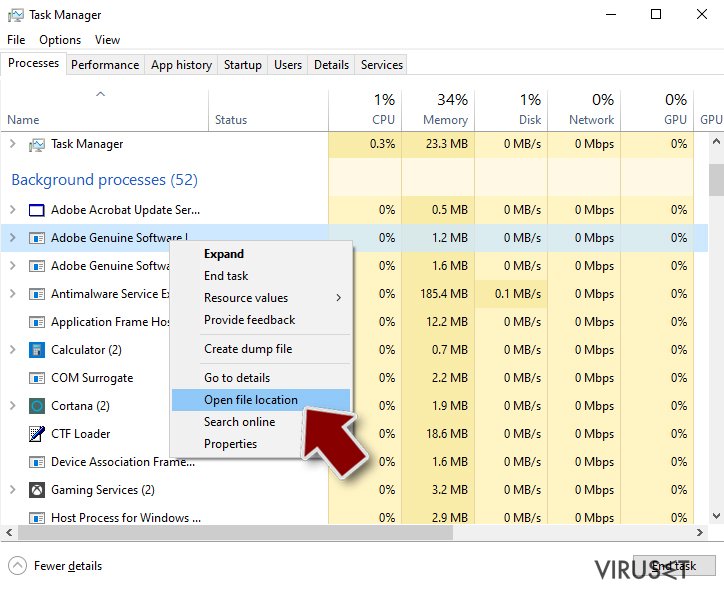

- Bla nedover til Bakgrunnsprosesser og se etter mistenkelige oppføringer.

- Høyreklikk og velg Åpne filplassering.

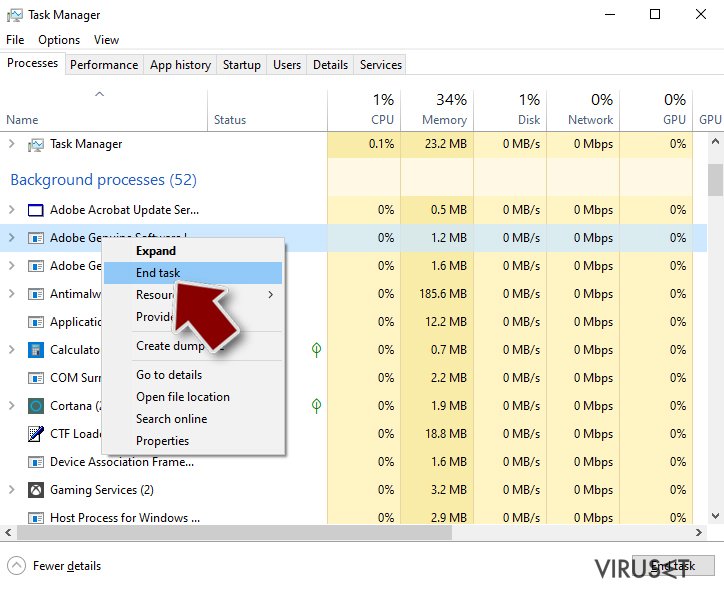

- Gå tilbake til prosessen, høyreklikk og velg Avslutt oppgave.

- Slett innholdet i den ondsinnede mappen.

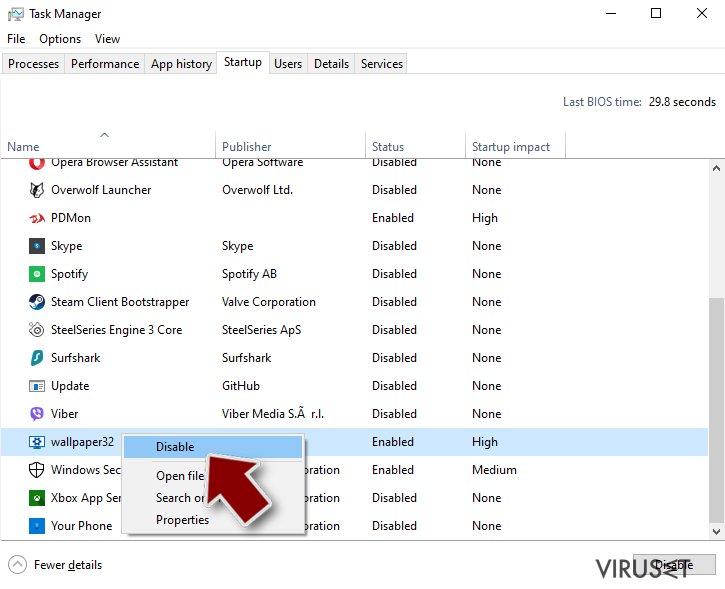

Steg 3. Sjekk oppstartsprogrammer

- Trykk Ctrl + Shift + Esc på tastaturet for å åpne Windows oppgavebehandler.

- Gå til fanen Oppstart.

- Høyreklikk det mistenkelige programmet og klikk på Deaktiver.

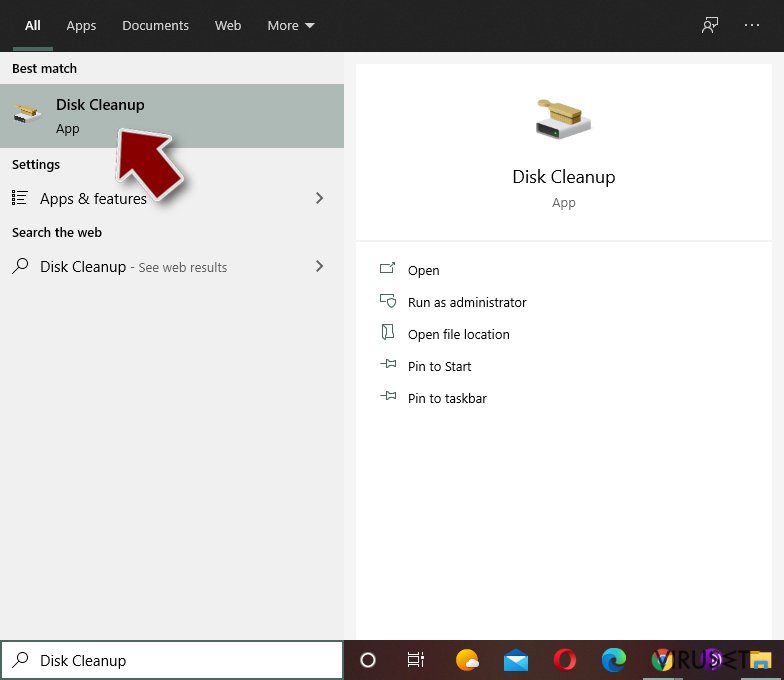

Steg 4. Slett virusfiler

Malware-relaterte filer kan dukke opp på flere ulike steder på datamaskinen din. Her er instruksjoner som kan hjelpe deg med å finne dem:

- Skriv Diskopprydding i Windows' søkefelt og trykk på Enter.

- Velg stasjonen du ønsker å rense (C: er som regel hovedstasjonen, og det er sannsynligvis her du finner ondsinnede filer).

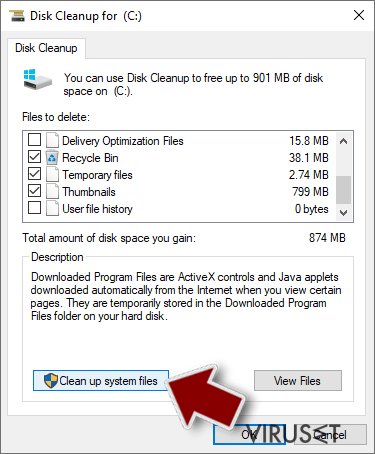

- Bla gjennom Filer som skal slettes-listen og velg følgende:

Midlertidige Internett-filer

Nedlastinger

Papirkurv

Midlertidige filer - Velg Rydd opp i systemfiler.

- Du kan også se etter andre ondsinnede filer som skjuler seg i følgende mapper (angi disse oppføringene i Windows-søkefeltet og trykk på Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Etter at du er ferdig, starter du PC-en på nytt i normalmodus.

Fjern .enc ved hjelp av System Restore

-

Steg 1: Start datamaskinen på nytt i Safe Mode with Command Prompt

Windows 7 / Vista / XP- Klikk Start → Shutdown → Restart → OK.

- Når datamaskinen blir aktiv, trykker du F8 gjentatte ganger helt til du ser Advanced Boot Options-vinduet.

-

Velg Command Prompt fra listen

Windows 10 / Windows 8- Trykk Power-knappen i Windows innloggingsskjermen. Trykk og hold nede Shift, som er på tastaturet, og klikk Restart..

- Velg deretter Troubleshoot → Advanced options → Startup Settings og trykk Restart.

-

Så snart datamaskinen din blir aktiv, velger du Enable Safe Mode with Command Prompt i Startup Settings-vinduet.

-

Steg 2: Gjenopprett systemfilene og innstillingene

-

Så snart Command Prompt-vinduet dukker opp, angir du cd restore og klikker Enter.

-

Skriv inn rstrui.exe og trykk Enter igjen..

-

Når et nytt vindu dukker opp, klikker du Next og velger et gjennopprettingspunkt før infiltreringen av .enc. Etter å ha gjort dette, klikker du på Next.

-

Klikk Yes for å starte systemgjenoppretting.

-

Så snart Command Prompt-vinduet dukker opp, angir du cd restore og klikker Enter.

Bonus: Gjenopprett dataene dine

Veiledningen som presenteres ovenfor er ment å hjelpe deg med å fjerne .enc fra datamaskinen din. For å gjenopprette de krypterte filene anbefaler vi at du bruker en detaljert veiledning laget av sikkerhetsekspertene hos viruset.no.Hvis filene er kryptert med et av disse virusene, vennligst ikke engang tenk på å betale løsepengene. Dette viruset har allerede fjernet dine dyrebare filer – nå ber det deg om å gi bort pengene dine. Ikke la cyber kjeltringene vinne! Hvis din data har blitt kompromittert, gjenopprette dem fra sikkerhetskopier eller instruksjonene nedenfor.

Hvis filene dine krypteres av .enc kan du bruke flere ulike metoder for å gjenopprette dem:

Bruk Data Recovery Pro

Det er ulike data recovery verktøy tilgjengelig, men vi anbefaler Data Recovery Pro. Dette verktøyet kan fikse et bredt spekter av infiserte ødlagte eller krypterte filer, så vi tror at det er verdt å prøve det.

- Last ned Data Recovery Pro;

- Følg stegene i installasjonsveiledningen til Data Recovery og installer programmet på datamaskinen din;

- Kjør programmet og skann datamaskinen din etter filer kryptert av .enc ransomware;

- Gjenopprett dem.

Utforsk Volume Shadow kopier

Noen ganger flemmer ransomware virusene eller uten hell prøver de å slette Volum Shadow kopier, og hvis de forblir på systemet kan offeret bruke de til å gjenopprette noen filer. Følg disse instruksjonene og la ShadowExplorer finne disse kopiene for deg:

- Last ned Shadow Explorer (http://shadowexplorer.com/);

- Følg installasjonsveiledningen til Shadow Explorer og installer programmet på datamaskinen din;

- Kjør programmet og gå til nedtrekksmenyen i øvre venstre hjørne for å velge disken som inneholder de krypterte filene. Sjekk hvilke mapper det er;

- Høyreklikk på mappen du ønsker å gjenopprette og velg “Export”. Du kan også velge hvor du ønsker å lagre filene.

Til slutt bør du alltid tenke på beskyttelse mot crypto-ransomware. For å beskytte datamaskinen din mot .enc og annet ransomware bør du benytte en vel ansett anti-spionvare, som FortectIntego, SpyHunter 5Combo Cleaner eller Malwarebytes.

Anbefalt for deg

Velg riktig nettleser og øk sikkerheten med et VPN-verktøy

Det blir stadig viktigere å beskytte personvernet sitt på nettet, blant annet for å unngå lekkasje av personopplysninger og phishing-svindel. Et av de viktigste tiltakene er å legge til et ekstra sikkerhetslag ved å velge den sikreste og mest private nettleseren. Selv om nettlesere ikke gir komplett beskyttelse og sikkerhet, er noen av dem mye bedre ved sandboxing, HTTPS-oppgradering, aktiv innholdsblokkering, blokkering av sporere, beskyttelse mot phishing og lignende personvernrelaterte funksjoner.

Det er også mulig å legge til et ekstra beskyttelseslag og skape en helt anonym nettleseropplevelse ved hjelp av et Private Internet Access VPN. Denne programvaren omdirigerer trafikken via ulike servere, slik at IP-adressen og din geografiske posisjon skjules. Disse tjenestene har dessuten strenge retningslinjer mot loggføring, noe som betyr at ingen data blir loggført, lekket eller delt med tredjeparter. Kombinasjonen av en sikker nettleser og et VPN gir deg muligheten til å surfe sikkert på nettet uten å bli spionert på eller hacket av nettkriminelle.

Sikkerhetskopier filer til senere, i tilfelle malware-angrep

Programvareproblemer skapt av malware eller direkte datatap på grunn av kryptering kan føre til problemer eller permanent skade på enheten din. Når du har oppdaterte sikkerhetskopier, kan du enkelt gjenopprette filene dine etter slike hendelser. Det er nødvendig å oppdatere sikkerhetskopiene dine etter eventuelle endringer på enheten. På denne måten kan du starte på nytt fra der du var da du mistet data på grunn av malware-angrep, problemer med enheten eller annet.

Når du har tidligere versjoner av alle viktige dokumenter eller prosjekter, kan du unngå mye frustrasjon og store problemer. Sikkerhetskopier er praktisk når malware dukker opp ut av det blå. Bruk Data Recovery Pro for å gjenopprette systemet ditt.