Fjern .Aes_ni_0day-virus (Veiledning for fjerning av virus) - Instruksjoner for gjenoppretting inkludert

.Aes_ni_0day fjerningsguide for virus

Hva er .Aes_ni_0day filtilleggs virus?

.Aes_ni_0day filtilleggs virus dukker opp som en ny versjon av AES-NI ransomware

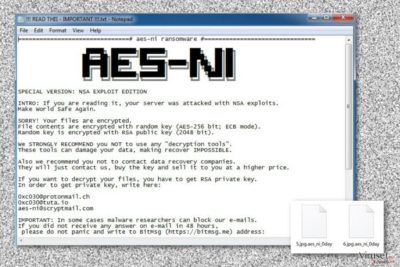

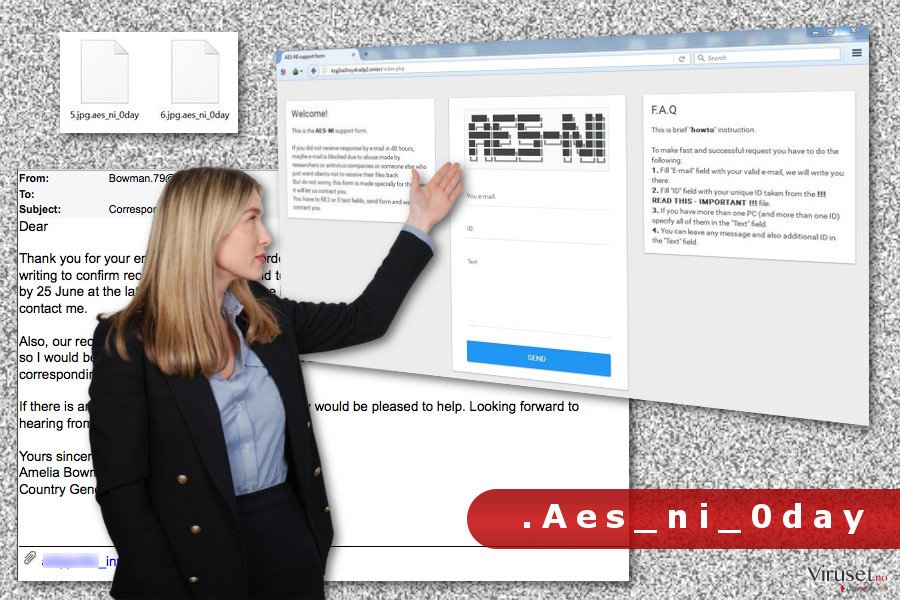

.Aes_ni_0day filtilleggs virus er en ny type av AES-NI ransomware. Det er en spesial versjon av viruset som blir kalt NSA EXPLOIT EDITION. Det oppfører seg veldig likt som originalen. Formålet til ransomware er å kryptere databaser, dokumenter, lydklipp, videoer, bilder og andre filer ved hjelp av en tilfeldige AES-256 krypteringsnøkkel, som er kryptert med en RSA-2048 offentlig nøkkel. Løsepengekravet er kalt «!!! READ THIS – IMPORTANT !!!.txt“ Utviklerene av ransomwareinformerer hvordan ofre kan l¨se opp filer som har .Aes_ni_0day filtillegg. Du må kontakte de cyberkriminelle gjennom e-post adresse og vente på instruksjoner på hvordan du kan få den private RSS nøkkelen for å gjenopprette data. De cyberkriminelle vil be deg om å overføre en bestemt mengde med Bitcoins. Men i stedet for å betale løsepengene, ofrene burde fokusere på .Aes_ni_0day fjerning. Det er ikke sikkert at kjeltringene vil gi deg en sikker og fungerende dekryptingsnøkkel. Dessuten kan det hende at de vil be deg om mer penger det kan også hende at de truer med å slette alle filene. Ransomware er et utpressingsprogram som må¨fjernes fra enheten ved hjelp av anerkjente sikkerhetsprogrammer som FortectIntego.

.Aes_ni_0day fil virus angriper datamaskinene ved hjelp av ulike distribusjonsstrategier. Etter omfoøtrasjonen er skadelige filer og komponenter installert i %System Drive%, %AppData% eller %Windows% kataloger. Den endrer Windows registeret for å kjøre viruset på systemoppstart, den setter også ondsinnede koder i legitime windows prosess svchost.exe, og sletter skyggevolumkopier. Men malware har en ganske unik funksjon. Så snart den kommer seg inn på enheten skjekker den om datamaskinen tilhører brukere fra den tidligere sovjetiske unionen eller ikke. Hvis den gjør det vil malware slette seg selv. Hvis den ikke gjør det må ofrene slette .Aes_ni_0day malware selv. Likevel vil ikke ransomware fjerning gi tilgangen tilbake til de krypterte filene; dette trinnet er avgjlrende for å beskytte datamaskinen, data og personlige informasjon fra andre cybertrusler. Når viruset er fjernet fra systemet kan du gjenopprette filene dine fra sikkerhetskopier eller prøve alternative gjenopprettingsmetoder.

Distribusjonsmetoder av ransomware

.Aes_ni_0day filutvidelsesvirus kan infiltrere datamaskiner ved hjelp av ondsinnede e-postvedlegg, utnyttelses sett, nedlastinger og mange andre metoder. Akkurat som mange andre filkrypterende viruser er denne også for det meste distribyert via e-poster. Kjeltringer lager mange e-post eksempler hvor de informerer om ulike problemer og nødvendighet for å åpne en vedlagt fil. Denne filen ser ut som et sikkert Microsoft office eller PDF dokument; men de kan tukle med VBSript, java script eller kjørbare filer. Så med en gang brukeren klikker på det indsinnede vedlegget, .Aes_ni_0day ransomware vil snike seg inn på datamaskinen og starte de skadelige oppgavene. Dessuten kan denne krypteringsprogramvare late som at det er et legitim programvare, viktig oppdateringer eller filer som du kan laste ned fra ulike nettkilder, for eksempel torrents, P2P nettverk eller fildelings domener. Denne cyberinfeksjonen kan også finne å bruke feil i datasikkerhet og starte angrep ved hjelp av utnyttlse kit. Nye rykter mistenker at malware kan bruke Shadow Brokes utnyttelse.

Instruksjoner for .Aes_ni_0day fjerning

For å kunne fjerne .Aes_ni_0day filutvidelsesvirus fra enheten trenger du et anerkjent program for å fjerne skadelige programvarer. Som vi allerede har forklart, skadelige programvarer injiserer ondsinnede koder i legitime systemproiseeser og gjør forandringer i registeret; derfor er manuell fjerning nesten umulig uten å skade systemet. Kun profesjonelle sikkerhetsprogrammer kan slette skadeligeprogramvarer trygt fra enheten. Vi anbefaler at du fullfører denne oppgaven ved hjelp av FortectIntego, Malwarebytes eller SpyHunter 5Combo Cleaner. Føre du installerer ett av disse verktøyene må du kanskje starte enheten på nytt i sikker modus med nettverk. Dessverre, .Aes_ni_0day fjerningen vil ikke gjenopprette krypterte filer. For å kunne gjøre dette trenger du andre verktøy. Nedenfor vil du finne våre tips og triks som kan bidra til å gjenopprette minst noen av de krypterte filene.

Manuell .Aes_ni_0day fjerningsguide for virus

Ransomware: manuell fjerning av ransomware i sikkerhetsmodus

For å kunne utføre automatisk ransomware fjerning må du starte enheten på nytt i sikker modus med nettverk. Deretter installer, oppdater, og kjøre en full systemskanning med ønsket sikkerhetsprogramvare fler ganger.

Viktig! →

Manuell fjerning kan være for komplisert for vanlige databrukere. Det krever avansert IT-kunnskap å utføre det riktig (hvis viktige systemfiler blir fjernet eller skadet, kan det føre til uopprettelig skade på Windows-systemet). I tillegg kan det ta flere timer å utføre. Derfor anbefaler vi på det sterkeste at du bruker den automatiske metoden som beskrevet ovenfor.

Steg 1. Åpne sikkerhetsmodus med nettverkstilkobling

Manuell fjerning av malware bør utføres i sikkerhetsmodus.

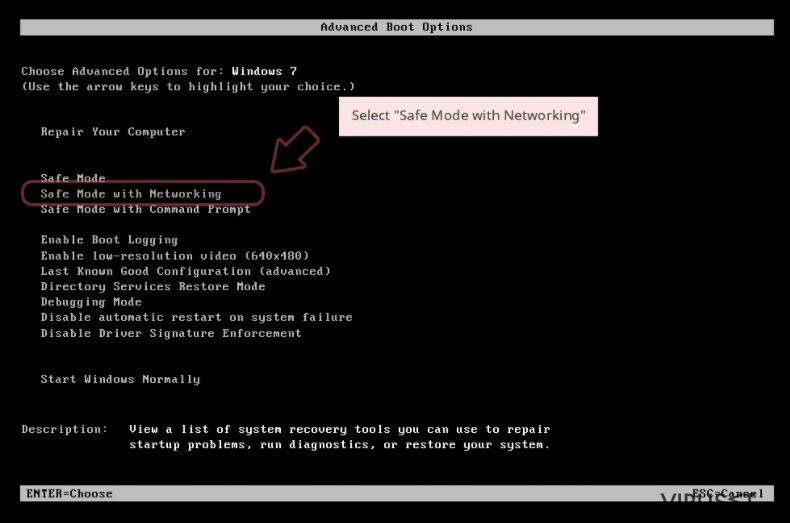

Windows 7/Vista/XP

- Klikk på Start > På/Av > Start på nytt > OK.

- Når datamaskinen din starter opp, trykker du på F8-knappen (hvis dette ikke fungerer, prøv F2, F12, Del – det avhenger av hovedkortet ditt) flere ganger helt til du ser vinduet for avansert oppstart.

- Velg Sikkerhetsmodus med nettverkstilkobling fra listen.

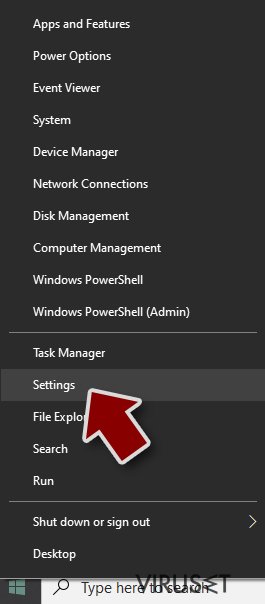

Windows 10 / Windows 8

- Høyreklikk Start-knappen og velg Innstillinger.

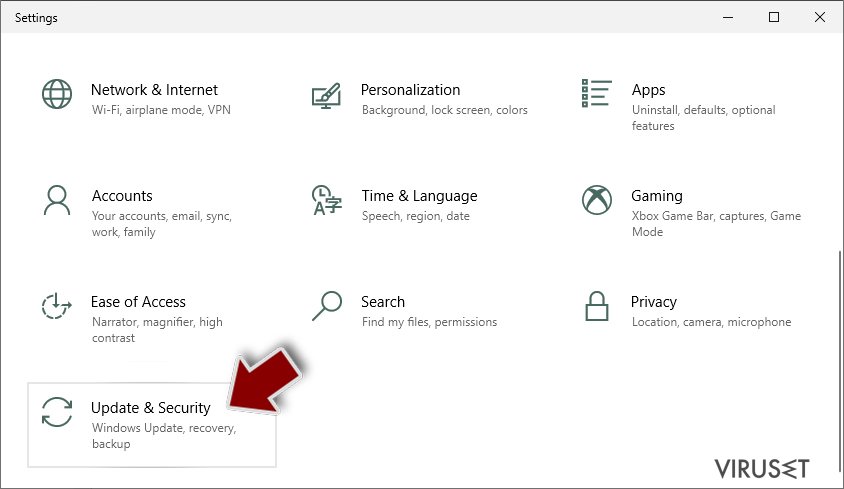

- Bla nedover og velg Oppdatering og sikkerhet.

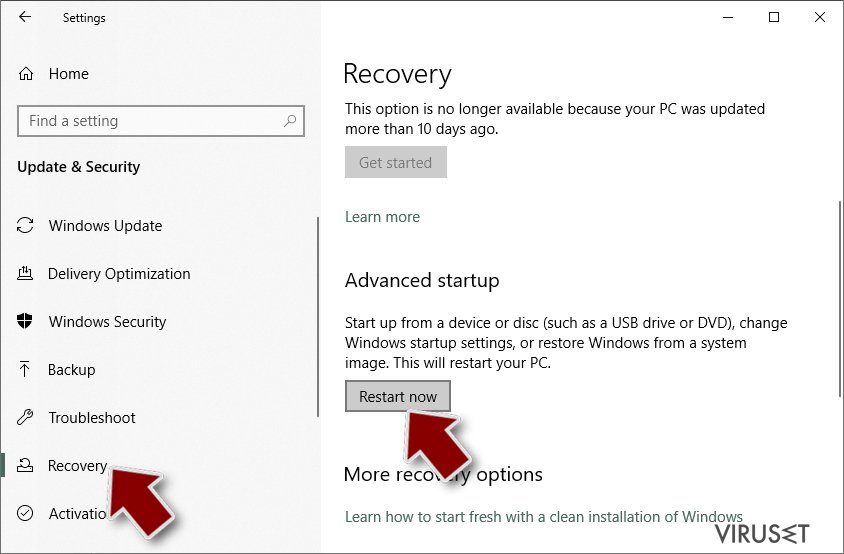

- I menyen til venstre velger du Gjenoppretting.

- Bla nedover til Avansert oppstart.

- Klikk på Start på nytt nå.

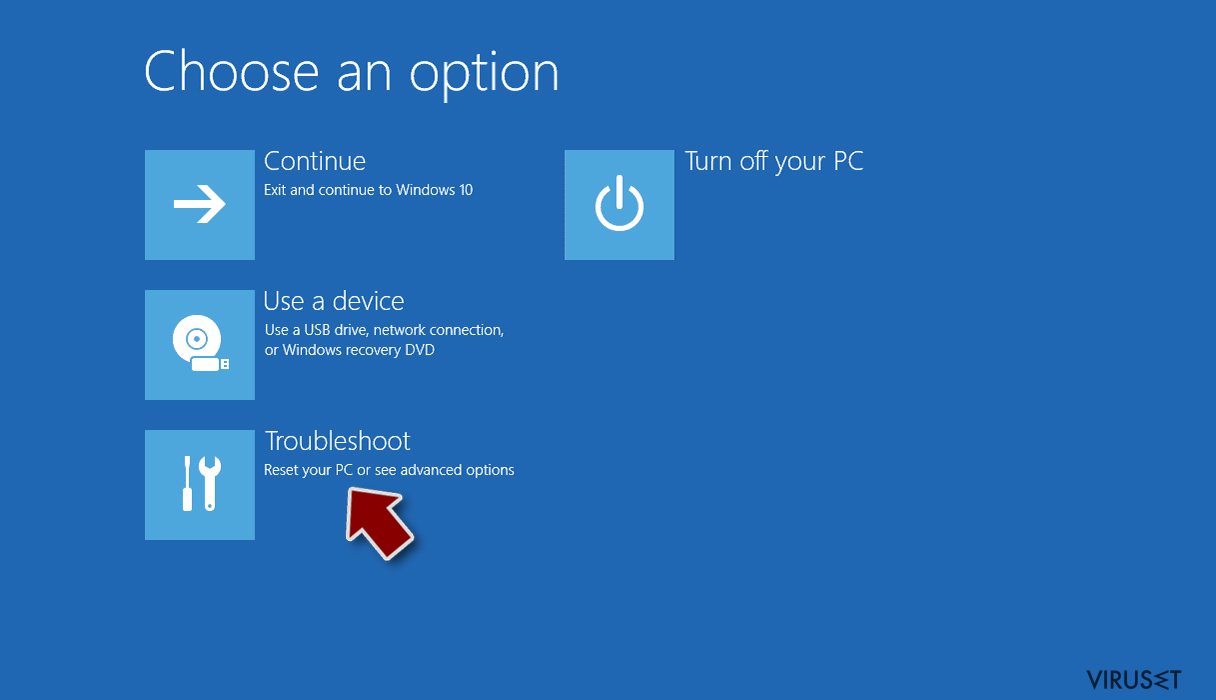

- Velg Feilsøking.

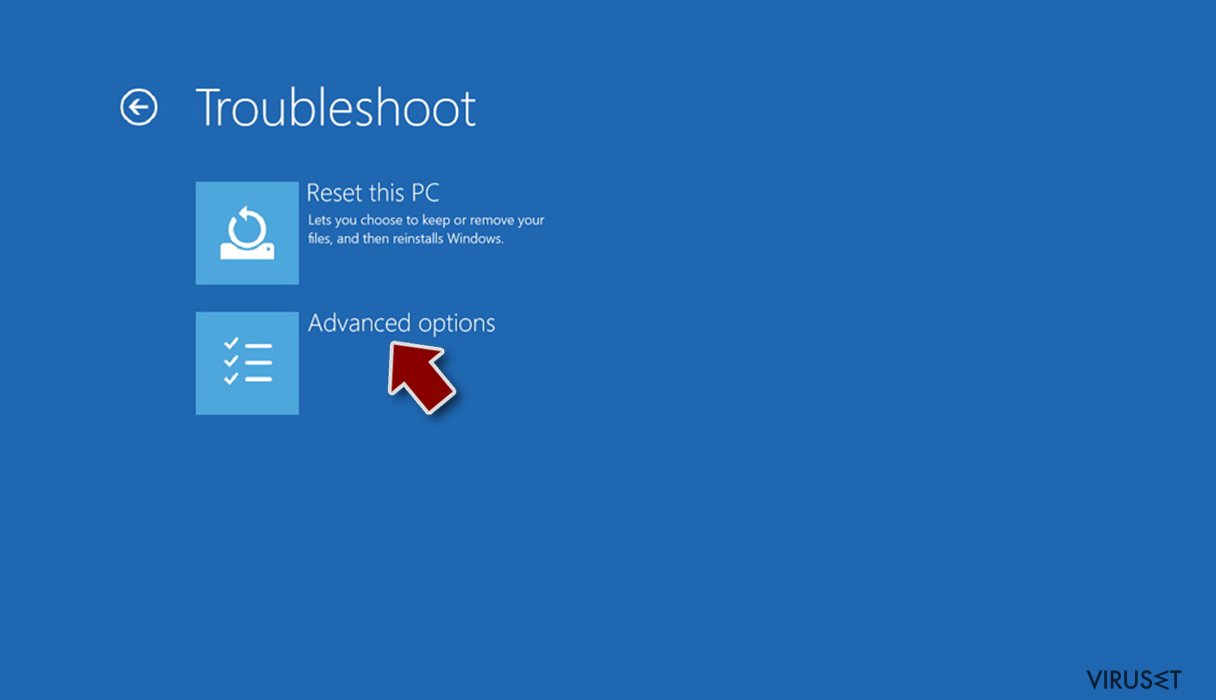

- Gå til Avanserte alternativer.

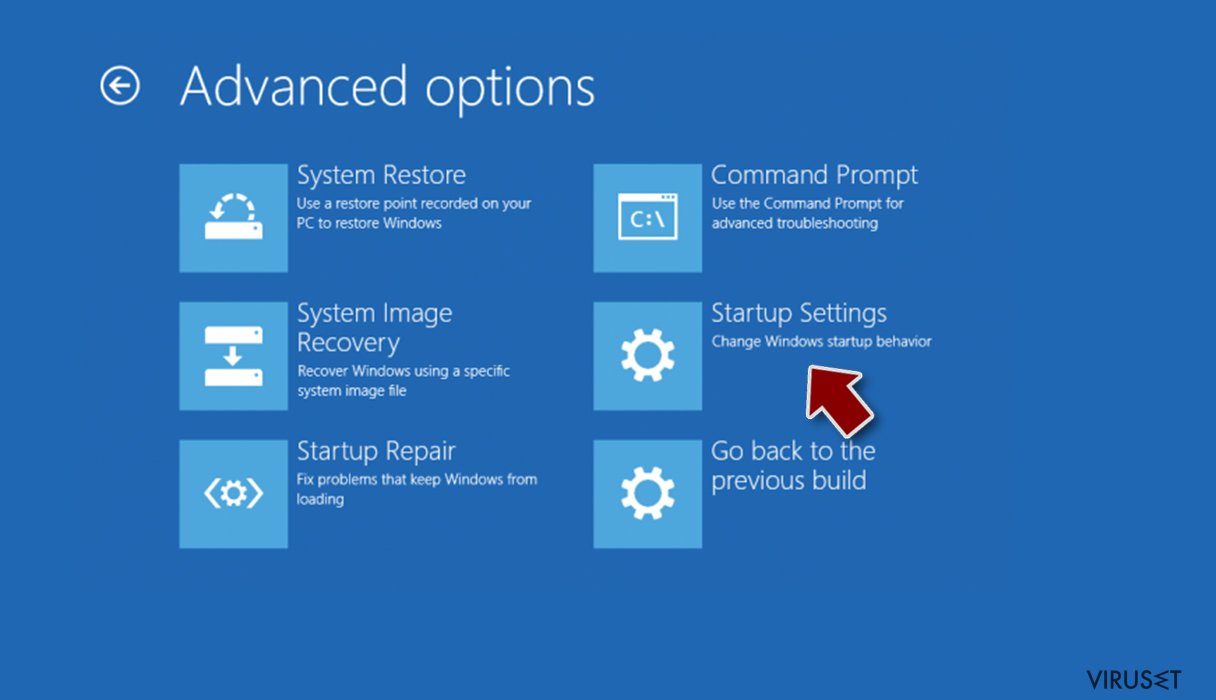

- Velg Oppstartsinnstillinger.

- Klikk på Start på nytt.

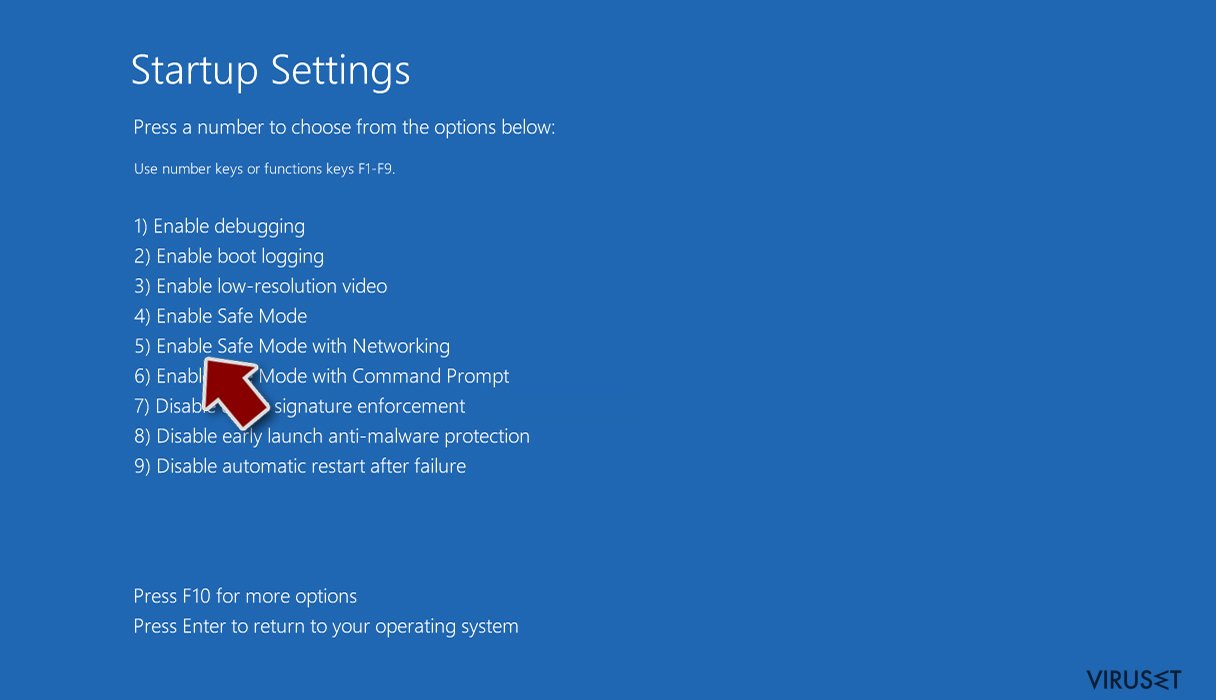

- Trykk 5 eller klikk på 5) Aktiver sikkerhetsmodus med nettverkstilkobling.

Steg 2. Slå av mistenkelige prosesser

Windows' oppgavebehandler er et nyttig verktøy som viser alle prosesser som kjører i bakgrunnen. Hvis det dukker opp malware-prosesser her, må de avsluttes:

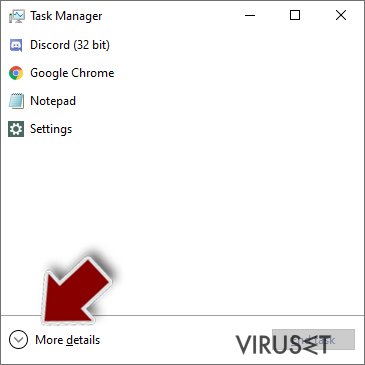

- Trykk på Ctrl + Shift + Esc på tastaturet for å åpne oppgavebehandleren.

- Klikk på Detaljer.

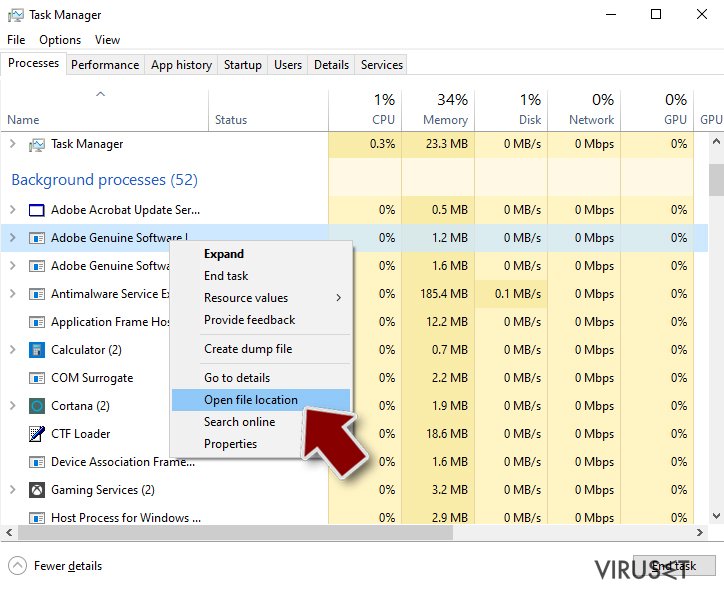

- Bla nedover til Bakgrunnsprosesser og se etter mistenkelige oppføringer.

- Høyreklikk og velg Åpne filplassering.

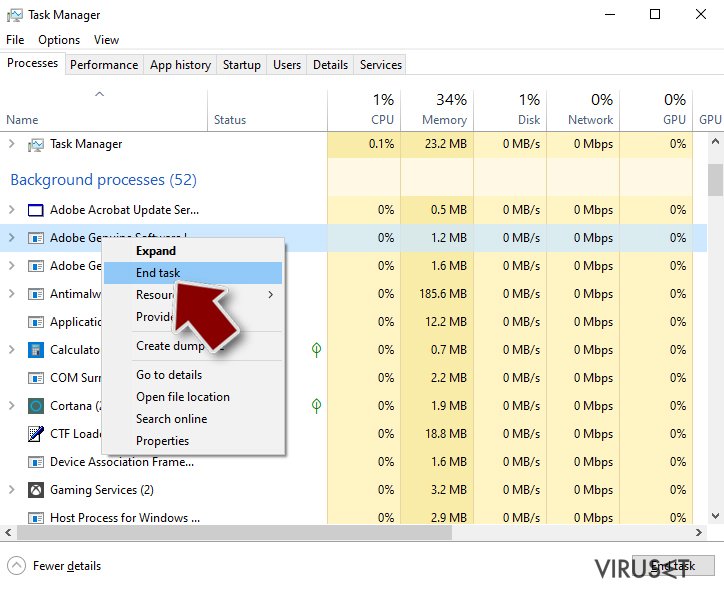

- Gå tilbake til prosessen, høyreklikk og velg Avslutt oppgave.

- Slett innholdet i den ondsinnede mappen.

Steg 3. Sjekk oppstartsprogrammer

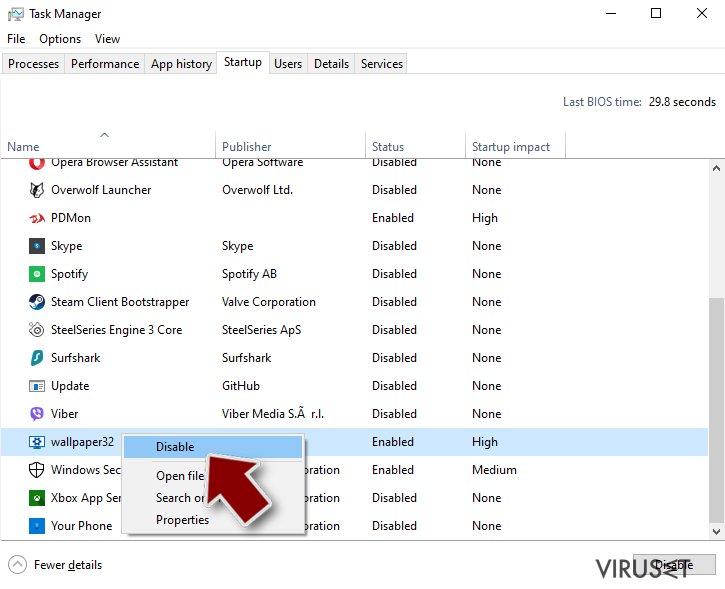

- Trykk Ctrl + Shift + Esc på tastaturet for å åpne Windows oppgavebehandler.

- Gå til fanen Oppstart.

- Høyreklikk det mistenkelige programmet og klikk på Deaktiver.

Steg 4. Slett virusfiler

Malware-relaterte filer kan dukke opp på flere ulike steder på datamaskinen din. Her er instruksjoner som kan hjelpe deg med å finne dem:

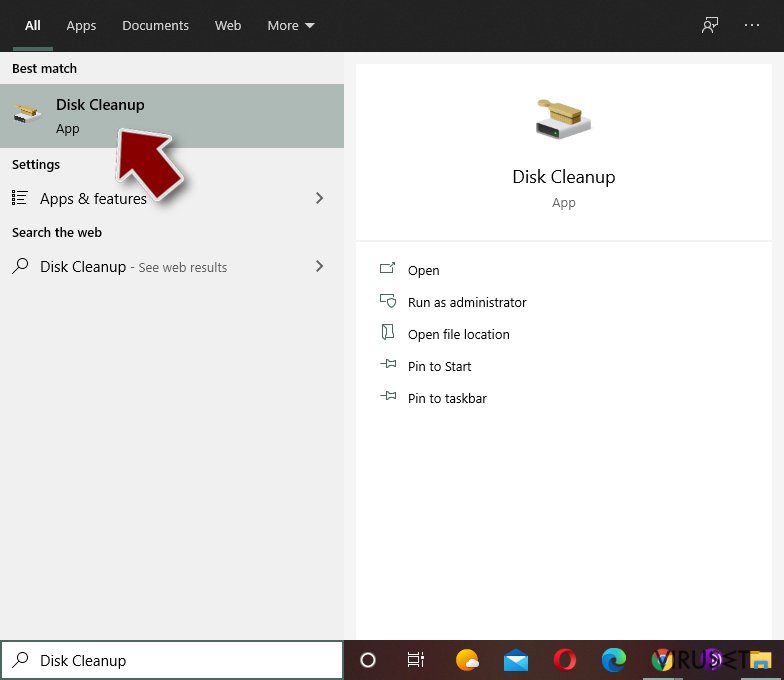

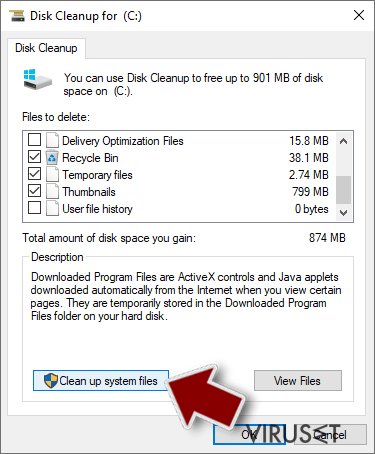

- Skriv Diskopprydding i Windows' søkefelt og trykk på Enter.

- Velg stasjonen du ønsker å rense (C: er som regel hovedstasjonen, og det er sannsynligvis her du finner ondsinnede filer).

- Bla gjennom Filer som skal slettes-listen og velg følgende:

Midlertidige Internett-filer

Nedlastinger

Papirkurv

Midlertidige filer - Velg Rydd opp i systemfiler.

- Du kan også se etter andre ondsinnede filer som skjuler seg i følgende mapper (angi disse oppføringene i Windows-søkefeltet og trykk på Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Etter at du er ferdig, starter du PC-en på nytt i normalmodus.

Fjern .Aes_ni_0day ved hjelp av System Restore

Systemgjenoppretting bidrar også til å deaktivere .Aes_ni_0day filvirus og kjør automatisk fjerning med malware fjerningsprogram.

-

Steg 1: Start datamaskinen på nytt i Safe Mode with Command Prompt

Windows 7 / Vista / XP- Klikk Start → Shutdown → Restart → OK.

- Når datamaskinen blir aktiv, trykker du F8 gjentatte ganger helt til du ser Advanced Boot Options-vinduet.

-

Velg Command Prompt fra listen

Windows 10 / Windows 8- Trykk Power-knappen i Windows innloggingsskjermen. Trykk og hold nede Shift, som er på tastaturet, og klikk Restart..

- Velg deretter Troubleshoot → Advanced options → Startup Settings og trykk Restart.

-

Så snart datamaskinen din blir aktiv, velger du Enable Safe Mode with Command Prompt i Startup Settings-vinduet.

-

Steg 2: Gjenopprett systemfilene og innstillingene

-

Så snart Command Prompt-vinduet dukker opp, angir du cd restore og klikker Enter.

-

Skriv inn rstrui.exe og trykk Enter igjen..

-

Når et nytt vindu dukker opp, klikker du Next og velger et gjennopprettingspunkt før infiltreringen av .Aes_ni_0day. Etter å ha gjort dette, klikker du på Next.

-

Klikk Yes for å starte systemgjenoppretting.

-

Så snart Command Prompt-vinduet dukker opp, angir du cd restore og klikker Enter.

Bonus: Gjenopprett dataene dine

Veiledningen som presenteres ovenfor er ment å hjelpe deg med å fjerne .Aes_ni_0day fra datamaskinen din. For å gjenopprette de krypterte filene anbefaler vi at du bruker en detaljert veiledning laget av sikkerhetsekspertene hos viruset.no.Etter virusfjerning kan du bruke data backup og gjennopprette filene dine fra dem. Hvis du ikke har sikkerhetskopier, vennligst prøve en av disse metodene. Vi kan ikke forsikre deg om at dette vil væree 100% effektivt; unansett du har ingenting å tape!

Hvis filene dine krypteres av .Aes_ni_0day kan du bruke flere ulike metoder for å gjenopprette dem:

Data Recovery Prokan bidra til å gjenopprette filer kryptert av .Aes_ni_0day filutvidelsesvirus automatisk

Med hjelp av Data Recovery Pro, du kan gjenopprette iallfall noen av de krypterte filene. Følg trinnene gitt nedenfor.

- Last ned Data Recovery Pro;

- Følg stegene i installasjonsveiledningen til Data Recovery og installer programmet på datamaskinen din;

- Kjør programmet og skann datamaskinen din etter filer kryptert av .Aes_ni_0day ransomware;

- Gjenopprett dem.

Windows Previous Versions gir tilgang til de tidligere lagrede versjonene av de krypterte filene

Hvis systemgjenopprettingen var aktivert før .Aes_ni_0day filvirusangrepet, kan du reise tilbake i datatid og kopiere individuelle filer. Derfor er denne metoden bare effektiv og nyttig hvis du trenger å gjenopprette bare noen få filer.

- Finn en kryptert fil du vil gjenopprette og høyreklikk på den;

- Velg “Properties” og gå til fanen “Previous versions”;

- Her sjekker du alle tilgjengelige kopier av filen i “Folder versions”. Velg versjonen du ønsker å gjenopprette og klikk på “Restore”.

Dekrypter for .Aes_ni_0day ransomware er ikke tilgjenlig enda

Til slutt bør du alltid tenke på beskyttelse mot crypto-ransomware. For å beskytte datamaskinen din mot .Aes_ni_0day og annet ransomware bør du benytte en vel ansett anti-spionvare, som FortectIntego, SpyHunter 5Combo Cleaner eller Malwarebytes.

Anbefalt for deg

Ikke la myndighetene spionere på deg

Myndighetene har en tendens til å spore brukerdata og spionere på innbyggerne sine, og dette er noe du bør ha i bakhodet. Vi anbefaler dessuten at du leser mer om tvilsom praksis for datainnhenting. Sørg for anonymitet på nettet, og unngå sporing eller spionering.

Du kan velge en helt annen lokasjon når du er på nettet, og få tilgang til alt innhold uten å bli stanset av geografiske begrensninger. Du kan surfe helt trygt på nettet uten risiko for å bli hacket ved bruk av et Private Internet Access VPN.

Kontroller informasjonen som er tilgjengelig for myndigheter og andre parter, og surf på nettet uten å bli spionert på. Selv om du ikke er involvert i ulovlige aktiviteter eller stoler på tjenestene og plattformene du bruker, bør du være forsiktig og ta forholdsregler ved å bruke en VPN-tjeneste.

Sikkerhetskopier filer til senere, i tilfelle malware-angrep

Programvareproblemer skapt av malware eller direkte datatap på grunn av kryptering kan føre til problemer eller permanent skade på enheten din. Når du har oppdaterte sikkerhetskopier, kan du enkelt gjenopprette filene dine etter slike hendelser. Det er nødvendig å oppdatere sikkerhetskopiene dine etter eventuelle endringer på enheten. På denne måten kan du starte på nytt fra der du var da du mistet data på grunn av malware-angrep, problemer med enheten eller annet.

Når du har tidligere versjoner av alle viktige dokumenter eller prosjekter, kan du unngå mye frustrasjon og store problemer. Sikkerhetskopier er praktisk når malware dukker opp ut av det blå. Bruk Data Recovery Pro for å gjenopprette systemet ditt.